Cảnh báo cho biết, những kẻ tấn công đang quét các thiết bị trên các cổng 4443, 8443 và 10443 để tìm kiếm các lỗ hổng bảo mật đã công bố nhưng chưa được vá. Cụ thể, các nhóm APT đang khai thác các lỗ hổng CVE-2018-13379, CVE-2019-5591 và CVE-2020-12812.

Các nhóm APT đang quét các lỗ hổng này để chiếm quyền truy cập vào các mạng dịch vụ của chính phủ, thương mại và công nghệ. Tin tặc trước đó từng khai thác các lỗ hổng nghiêm trọng để tấn công DDoS, lây nhiễm ransomware, tấn công SQL injection, thực hiện các chiến dịch lừa đảo trực tuyến, thay đổi giao diện trang web và tung tin giả.

CVE-2018-13379 là lỗ hổng path traversal, trong đó cổng web SSL VPN cho phép tin tặc tải xuống các tệp hệ thống thông qua các truy vấn tài nguyên HTTP đặc biệt. Lỗ hổng CVE-2019-5591 là lỗ hổng cấu hình mặc định của thiết bị có thể bị kẻ tấn công trong cùng một mạng con chặn thông tin bằng cách mạo danh máy chủ LDAP. CVE-2020-12812 là lỗ hổng xác thực trong SSL VPN, có thể cho phép người dùng đăng nhập thành công mà không cần bước xác thực thứ hai nếu người dùng thay đổi username.

Chuyên gia Zach Hanley tại Horizon3.AI, cho biết: “Tin tặc đang nhắm vào các ứng dụng bên ngoài quan trọng và trong năm 2020, VPN thường xuyên là mục tiêu bị tấn công. Ba lỗ hổng nói trên cho phép kẻ tấn công có được thông tin xác thực hợp lệ, bỏ qua xác thực đa yếu tố (MFA) và tấn công man-in-the-middle (MITM) để chặn thông tin xác thực”.

Các nhà nghiên cứu nhấn mạnh các lỗ hổng này thường xuyên bị khai thác trong các cuộc tấn công mạng.

FBI và CISA không cung cấp thêm chi tiết về các nhóm APT đã tấn công gần đây. Sau khi khai thác thành công, tin tặc sẽ theo dõi các mục tiêu. Theo cảnh báo, các nhóm APT có thể đang sử dụng bất kỳ CVE nào hoặc tất cả các CVE trên để truy cập vào các mạng quan trọng, hỗ trợ việc định vị cho các cuộc tấn công xâm nhập dữ liệu hoặc mã hóa dữ liệu tiếp theo.

Cùng với đó, Satnam Narang, kỹ sư tại công ty Tenable, cho biết: “Trong vài năm qua, các lỗ hổng SSL VPN đã là mục tiêu hấp dẫn đối với các nhóm APT và tội phạm mạng. Việc thay đổi sang phương thức làm việc từ xa và nhu cầu ngày càng tăng đối với các SSL VPN đã mở rộng phạm vi tấn công và đối tượng tấn công cho các tin tặc. Các tổ chức cần cập nhật bản vá các thiết bị để tránh rủi ro mất an toàn thông tin”.

M.H

16:00 | 11/12/2020

16:00 | 12/06/2020

15:00 | 09/05/2022

10:00 | 25/07/2021

15:00 | 04/05/2020

17:00 | 03/05/2021

09:00 | 29/10/2024

Công ty nghiên cứu bảo mật ESET mới đây đã đưa ra cảnh báo về việc tin tặc tấn công một đối tác của họ tại Israel để mạo danh thương hiệu này nhằm phát tán mã độc.

11:00 | 24/10/2024

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

07:00 | 23/10/2024

Ivanti đã đưa ra cảnh báo rằng 03 lỗ hổng bảo mật mới ảnh hưởng đến Thiết bị dịch vụ đám mây (Cloud Service Appliance - CSA) của công ty đang bị tin tặc khai thác một cách tích cực.

13:00 | 09/10/2024

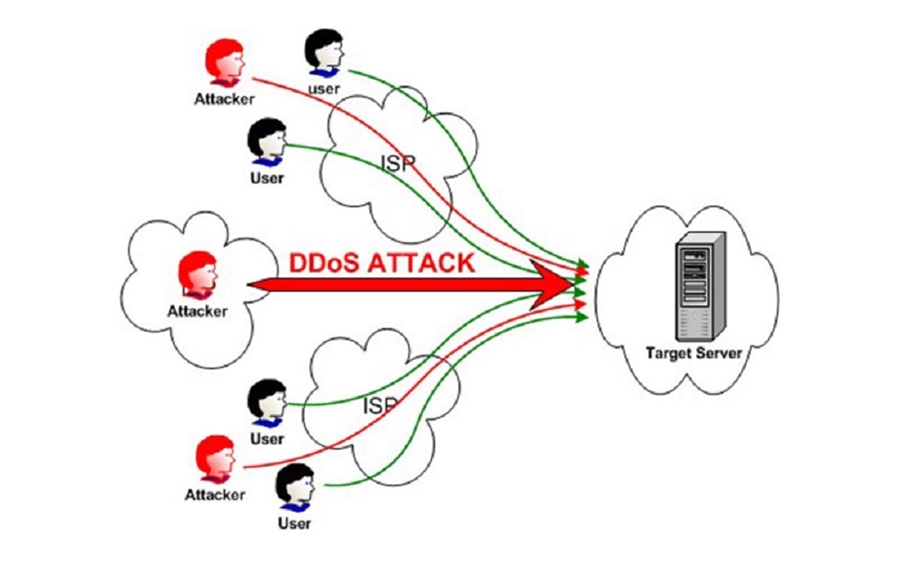

Công ty bảo mật và cơ sở hạ tầng web - Cloudflare tiết lộ rằng họ đã ngăn chặn được một cuộc tấn công từ chối dịch vụ phân tán (DDoS) phá kỷ lục, đạt đỉnh ở mức 3,8 terabit mỗi giây (Tbps) và kéo dài 65 giây. Trong tháng 9, công ty này đã ngăn chặn hơn 100 cuộc tấn công DDoS L3/4 siêu lớn, trong đó nhiều cuộc tấn công đã vượt mốc 2 tỷ gói tin mỗi giây (Bpps) và 3 Tbps.

Microsoft tiết lộ rằng, một nhóm tin tặc từ Trung Quốc được theo dõi với tên Storm-0940 đang sử dụng botnet Quad7 để dàn dựng các cuộc tấn công bằng cách dò mật khẩu (password spray) mà rất khó bị phát hiện.

16:00 | 15/11/2024