Việc thanh toán và mua sắm trực tuyến thông qua các ứng dụng và ví điện tử đang dần trở thành nhu cầu tất yếu trong cuộc sống. Tuy nhiên, đi kèm với những tiện ích đó luôn là những rủi ro, nguy cơ tiềm ẩn về việc bảo mật và an toàn toàn thông tin đe dọa người dùng. Với số lượng người tiêu dùng cao như vậy, những rủi ro, nguy cơ tiềm ẩn về việc bảo mật và là rất lớn. Vậy làm sao để bảo vệ bản thân an toàn khỏi những nguy cơ ấy. Trong bài viết này, sẽ đưa ra các lưu ý để chúng ta có thể áp dụng để tăng cường bảo mật cũng như kiểm tra trên thiết bị của mình trước khi thực hiện mua sắm và thanh toán điện tử.

Khi lần đầu tiên đăng nhập và sử dụng bất kỳ một địa chỉ website nào trong trình duyệt của mình nếu gặp những cửa sổ Pop-up tự động “nhảy lên” hay trường hợp chuyển sang trang liên kết ngẫu nhiên khác là các dấu hiệu cho thấy website có thể đã bị tấn công và chứa virus. Những virus này tự động cài đặt ngầm trên máy và từ đó, tin tặc có thể đánh cắp thông tin dữ liệu. Vì vậy, khi truy cập đường link, nhất là trong quá trình giao dịch thanh toán điện tử, cần chú ý và áp dụng những cách dưới đây:

- Khi các cửa sổ Pop-up bất ngờ hiện ra, người dùng bấm ngay tổ hợp phím Ctrl+F4 để tắt các cửa sổ này.

- Đừng tùy ý nhấp vào các nút trên các banner, quảng cáo vì có thể vô tình truy cập một đường dẫn ngầm. Ví dụ như khi người dùng nhấp vào nút dấu “X” để tắt quảng cáo nhưng sau đó, người dùng sẽ phải truy cập một trang web khác có nội dung không liên quan.

- Trên thanh địa chỉ của trình duyệt phải bắt đầu bằng // và icon hình ổ khóa ở phía trước thanh địa chỉ (lưu ý ổ khóa phải xuất hiện trên thanh địa chỉ trình duyệt chứ không phải trong nội dung website). Dấu hiệu này chứng tỏ website đã được bảo vệ bởi Secure Sockets Layer (SSL), một giao thức mã hóa đảm bảo thông tin được trao đổi một cách an toàn thông qua một chứng chỉ số SSL được tin cậy.

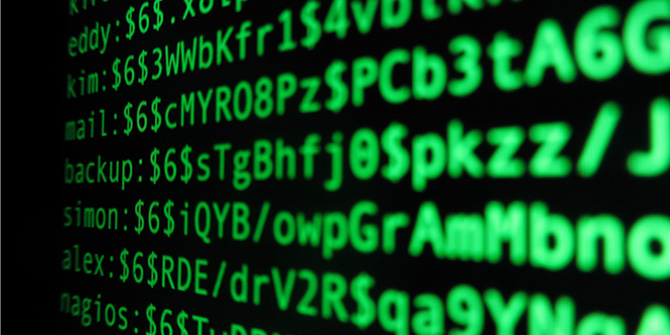

Thói quen của chúng ta khi thực hiện đăng nhập các chương trình, mạng xã hội, các website mua sắm trực tuyến, hộp thư,… thường bấm vào tính năng lưu thông tin cho lần đăng nhập sau. Khi bật tính năng này trình duyệt sẽ lưu thông tin và mật khẩu vào một file gọi là cookie, nếu máy tính không đảm bảo an toàn thì tin tặc có thể tấn công khai thác cookie để lấy thông tin đăng nhập. Chính vì vậy, để đảm bảo an toàn, người dùng nên tắt chức năng Tự động điền thông tin trên trình duyệt. Các bước thực hiện tắt chức năng này như sau:

Hình 1. Vô hiệu hóa tính năng tự động điền thông tin trên Chrome

Hình 2: Vô hiệu hóa tính năng tự động điền thông tin trên FireFox

- Đối với trình duyệt Chrome (Hình 1), người dùng nhấn vào biểu tượng 3 dấu chấm (góc trên cùng bên phải màn hình) rồi chọn cài đặt, ở trong giao diện này chúng ta sẽ thấy tùy chọn tự động điền với 3 mục được bật tự động là: Mật khẩu, Phương thức thanh toán, Địa chỉ và các tùy chọn khác. Người dùng lần lượt truy cập vào 3 mục nêu trên thực hiện xóa bỏ các thông tin đã được lưu trữ và tắt tùy chọn tự động lưu thông tin.

Hình 3: Vô hiệu hóa tính năng tự động điền thông tin trên Cốc Cốc

- Đối với trình duyệt FireFox (Hình 2): Nhấn chọn biểu tượng 3 gạch ngang (góc trên cùng bên phải màn hình), sau đó lần lượt truy cập tùy chọn/ riêng tư & bảo mật. Tại đây người dùng có thể kiểm soát các tính năng tự động điền thông tin và mật khẩu khi sử dụng trình duyệt FireFox.

- Đối với trình duyệt Cốc Cốc (Hình 3): Người dùng nhấn chọn biểu tượng Cốc Cốc phía góc trên cùng bên trái màn hình và hực hiện các bước tương tự như đối với trình duyệt Chrome.

Đừng bao giờ đánh giá thấp mức độ mà bộ nhớ cache của trình duyệt lưu trữ thông tin của người dùng. Tại đây sẽ lưu trữ tất cả thông tin tìm kiếm và lịch sử duyệt web, từ những thông tin này tin tặc có thể trỏ đến địa chỉ nhà riêng, thông tin gia đình và các dữ liệu cá nhân khác.

Để bảo vệ tốt hơn thông tin có thể ẩn trong lịch sử web, người dùng cần xóa cookie của trình duyệt và xóa lịch sử trình duyệt một cách thường xuyên. Trong Chrome, Edge, Firefox, Internet Explorer hoặc Opera, chỉ cần nhấn tổ hợp phím Ctrl + Shift + Del để hiển thị hộp thoại cho phép chúng ta có thể chọn các dữ liệu trình duyệt muốn xóa bỏ.

Hiện nay, hầu hết các ngân hàng đã cung cấp tính năng xác thực 2 yếu tố để bổ sung một lớp bảo vệ cho các giao dịch nhạy cảm. Khi người dùng thực hiện việc chuyển khoản hay thanh toán mua sắm trực tuyến ngân hàng sẽ gửi đến người dùng một mã OTP thông qua một tin nhắn văn bản hoặc email mà người dùng sẽ phải xác nhận mã đó để hoàn thành giao dịch. Vì vậy, ngay cả khi tin tặc có được thông tin tài khoản của người dùng thì cũng khó có thể thực hiện giao dịch gian lận. Khi nhận được các mã xác thực không xuất phát từ yêu cầu bản thân, người dùng có thể loại bỏ giao dịch bằng cách không đồng ý xác nhận. Gần đây, bên cạnh tính năng OTP, các ngân hàng đã bổ sung biện pháp xác thực bằng vân tay. Điều này giúp bảo vệ tài khoản của người dùng tốt hơn.

Việc sử dụng xác thực 2 yếu tố có thể gấy một số khó khăn và bất tiện, tuy nhiên nếu chỉ sử dụng mật khẩu để xác thực thì bất kỳ ai biết được mật khẩu đó đều có thể sở hữu tài khoản, đặc biệt đối với tin tặc khi chúng nắm được thông tin quan trong như mật khẩu thì chúng sẽ dử dụng với nhiều mục đích khác nhau gây hậu quả mà chúng ta không thể lường trước được. Với việc xác thực hai yếu tố được kích hoạt, thì chỉ riêng mật khẩu là vô dụng. Hầu hết các ví điện tử và ứng dụng mua sắm đều hỗ trợ xác thực hai yếu tố, mặc dù một số chỉ yêu cầu khi phát hiện kết nối từ một thiết bị mới. Việc kích hoạt xác thực hai yếu tố là điều bắt buộc mà chúng ta nên sử dụng khi thực hiện mua sắm trực tuyến.

Việc sử dụng wifi công cộng được cung cấp tại sân bay, quán cafe, khu trung tâm thương mại,… là rất nguy hiểm. Chính việc miễn phí và tiện lợi khi truy cập thường làm chúng ta quên đi những rủi ro tiềm ẩn. Wifi công cộng rất dễ chứa mã độc và dễ dàng bị tấn công bởi tin tặc. Thông qua đó, tin tặc sẽ gây gián đoạn và ghi nhận lại toàn bộ dữ liệu cá nhân cũng như thông tin giao dịch của người dùng. Vì thế, nếu cần giao dịch gấp, chúng ta nên dùng mạng 4G của nhà mạng đáng tin cậy hoặc tải các ứng dụng VPN về máy như HotSpot Shield, CyberGhost VPN, ExpressVPN để nâng cao tính bảo mật và bảo vệ an toàn cho tài khoản của người dùng.

Hiện nay các ví điện tử thường cho phép chúng ra giữ một số tiền trong một khoảng thời gian không xác định và đi kèm nhiều ưu đãi khi sử dụng dịch vụ thanh toán mua sắm trực tuyến thông qua tiền được giữ trong các ví điện tử đó, nên lưu ý rằng tiền được để trong các ví điện tử thực sự không an toàn giống như người dùng gửi tiền trong ngân hàng. Chính vì vậy, chúng ta nên lập một tài khoản riêng để sử dụng cho mục đích mua sắm điện tử và không nên bỏ số tiền lớn vào một tài khoản hoặc một ví điện tử mà nên xem xét việc bản thân cần sử dụng bao nhiêu tiền cho việc mua sắm trong tháng để có thể lưu trữ một khoản tiền nhất định không quá lớn phục vu cho việc thanh toán điện tử hàng tháng. Bên cạnh đó, trong trường hợp xấu xảy ra nếu bị lộ lọt thông tin tài khoản hoặc bị tin tặc tấn công thì thiệt hại đem lại cũng không quá lớn.

Quốc Trường

16:00 | 30/12/2021

09:00 | 26/11/2019

08:00 | 22/12/2017

09:00 | 24/11/2023

Bằng chứng không tiết lộ tri thức (Zero-Knowledge Proofs - ZKP) là một dạng kỹ thuật mật mã được công bố từ thập niên 90 của thế kỷ trước, công nghệ mật mã này cho phép xác minh tính xác thực của một phần thông tin mà không tiết lộ chính thông tin đó. Tuy nhiên, trong những năm gần đây ZKP mới được đưa vào ứng dụng nhiều trong hệ thống công nghệ thông tin. Bài viết này sẽ trình bày chi tiết về khái niệm, tính chất, cách thức phân loại và một số ứng dụng phổ biến của ZKP trong an toàn thông tin.

14:00 | 14/09/2023

NFT (Non-fungible token) là một sản phẩm của thời đại công nghệ mới và đang phát triển như vũ bão, ảnh hưởng sâu rộng đến nhiều lĩnh vực. Thị trường NFT bùng nổ mạnh mẽ vào năm 2021, tăng lên khoảng 22 tỷ USD và thu hút ước tính khoảng 280 nghìn người tham gia. Nhưng khi thị trường này phát triển, phạm vi hoạt động của tin tặc cũng tăng theo, đã ngày càng xuất hiện nhiều hơn các báo cáo về những vụ việc lừa đảo, giả mạo, gian lận và rửa tiền trong NFT. Bài báo sau sẽ giới thiệu đến độc giả tổng quan về NFT, các hành vi lừa đảo NFT và cách thức phòng tránh mối đe dọa này.

10:00 | 28/08/2023

Trước đây đã có những quan điểm cho rằng MacBook rất khó bị tấn công và các tin tặc thường không chú trọng nhắm mục tiêu đến các dòng máy tính chạy hệ điều hành macOS. Một trong những nguyên do chính xuất phát từ các sản phẩm của Apple luôn được đánh giá cao về chất lượng lẫn kiểu dáng thiết kế, đặc biệt là khả năng bảo mật, nhưng trên thực tế MacBook vẫn có thể trở thành mục tiêu khai thác của các tin tặc. Mặc dù không bị xâm phạm thường xuyên như máy tính Windows, tuy nhiên đã xuất hiện nhiều trường hợp tin tặc tấn công thành công vào MacBook, từ các chương trình giả mạo đến khai thác lỗ hổng bảo mật. Chính vì vậy, việc trang bị những kỹ năng an toàn cần thiết sẽ giúp người dùng chủ động nhận biết sớm các dấu hiệu khi Macbook bị tấn công, đồng thời có những phương án bảo vệ hiệu quả trước các mối đe dọa tiềm tàng có thể xảy ra.

10:00 | 21/04/2023

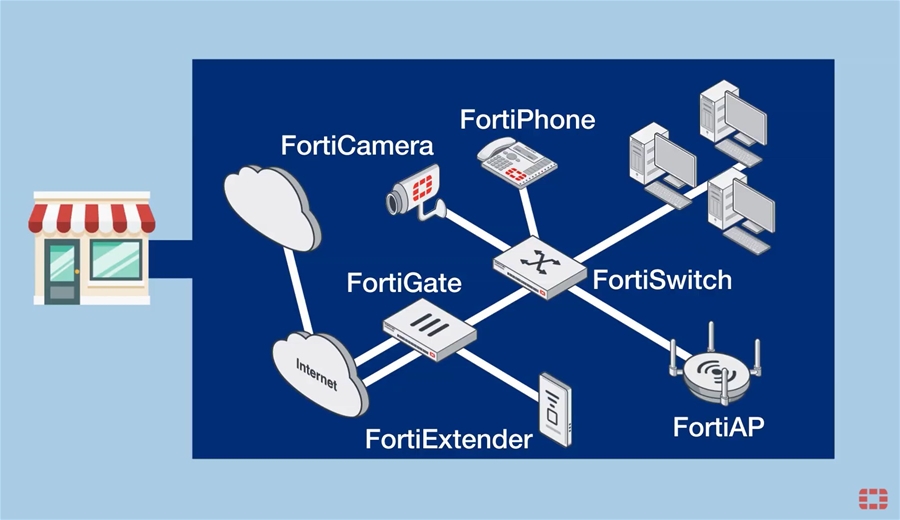

Hiện nay, các ứng dụng sử dụng hệ thống Internet vạn vật (Internet of Things - IoT) phát triển nhanh về số lượng dẫn đến những nguy cơ tiềm ẩn về lộ lọt dữ liệu nhạy cảm. Trong bài báo này, nhóm tác giả đề xuất một phương pháp mã hóa phân vùng trên máy tính nhúng sử dụng dm-crypt và LUKS để bảo vệ dữ liệu cho ứng dụng camera, đồng thời tích hợp thêm thuật toán mật mã Kuznyechik trong chuẩn GOST R34.12-2015 trên máy tính nhúng Raspberry Pi. Trong phần I, bài báo đi tìm hiểu về các phương pháp mã hóa dữ liệu và trình bày về các giải pháp mã hóa dữ liệu lưu trữ, giới thiệu nguyên lý hoạt động và một số công cụ phần mềm hỗ trợ mã hóa dữ liệu cả về thương mại lẫn mã nguồn mở, tìm hiểu sâu hơn về giải pháp mã hóa phân vùng bằng dm-crypt và LUKS trên máy tính nhúng, cụ thể là Raspberry Pi.

Trong lĩnh vực chữ ký số, lược đồ ký số dựa trên đường cong Elliptic (ECDSA) được đánh giá là một trong những lược đồ chữ ký số có độ an toàn cao, dù ra đời sau nhưng ECDSA đang dần được thay thế cho lược đồ ký số RSA. Bài báo này tập trung giới thiệu lược đồ ECDSA, ứng dụng của ECDSA trong thực tế và các tham số an toàn được khuyến nghị dùng cho ECDSA.

11:00 | 13/05/2024

Sự phổ biến của các giải pháp truyền tệp an toàn là minh chứng cho nhu cầu của các tổ chức trong việc bảo vệ dữ liệu của họ tránh bị truy cập trái phép. Các giải pháp truyền tệp an toàn cho phép các tổ chức bảo vệ tính toàn vẹn, bí mật và sẵn sàng cho dữ liệu khi truyền tệp, cả nội bộ và bên ngoài với khách hàng và đối tác. Các giải pháp truyền tệp an toàn cũng có thể được sử dụng cùng với các biện pháp bảo mật khác như tường lửa, hệ thống phát hiện xâm nhập (IDS), phần mềm chống virus và công nghệ mã hóa như mạng riêng ảo (VPN). Bài báo sẽ thông tin tới độc giả những xu hướng mới nổi về chia sẻ tệp an toàn năm 2024, từ các công nghệ, giải pháp nhằm nâng cao khả năng bảo vệ dữ liệu trước các mối đe dọa tiềm ẩn.

08:00 | 07/05/2024