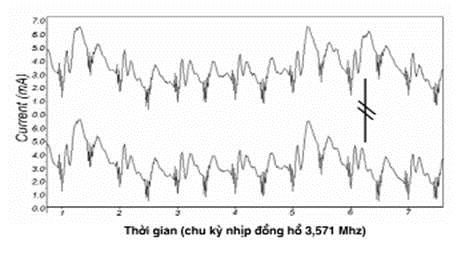

là phương pháp tấn công mạnh mẽ và phổ biến hiện nay chống lại quá trình triển khai mã hóa. Mục đích của phương pháp tấn công này là phân tích các dữ liệu, nguyên tố, các giao thức, mô-đun và các thiết bị trong hệ thống [1]. Các tấn công kênh kề sử dụng thông tin bị rò rỉ thu được trong quá trình thiết bị hoạt động. Ví dụ, kẻ tấn công có thể giám sát năng lượng tiêu thụ hoặc bức xạ điện từ phát ra từ một thẻ thông minh trong khi nó thực hiện các hoạt động bảo mật như giải mã và tạo chữ ký. Kẻ tấn công cũng có thể đo thời gian cần thiết để thực hiện quá trình mã hóa, phân tích một thiết bị mật mã khi xảy ra lỗi. Trong thực tế, việc thu thập rò rỉ và các vết (trace) có thể tiến hành dễ dàng bằng nhiều biện pháp khác nhau. Tuy nhiên, công việc phân tích dữ liệu và trace lại tương đối phức tạp [2].

Các phương pháp tấn công kênh kề phổ biến như: ; ;; Tấn công phân tích điện từ (electromagnetic analysis); Tấn công mẫu (template attack).

Tấn công mẫu

Tấn công mẫu là tập hợp con của các phương pháp tấn công sử dụng bản mẫu (profiling attack), trong đó kẻ tấn công tạo một bản mẫu (profile) của một thiết bị bị tấn công và áp dụng các bản mẫu này để tìm ra khóa bí mật trong đó.

Để thực hiện một cuộc tấn công mẫu, kẻ tấn công phải có quyền truy cập vào một bản sao khác của thiết bị được bảo vệ. Sau đó kẻ tấn công cần thực hiện rất nhiều công việc xử lý để tạo ra mẫu đúng như mong muốn. Trong thực tế, điều này có thể mất rất nhiều trace năng lượng. Tuy nhiên, ưu điểm của tấn công mẫu là chỉ cần rất ít số lượng mẫu đã qua xử lý đã có thể hoàn thành cuộc tấn công và khôi phục khóa K, thậm chí là từ một trace duy nhất [3].

Quý độc giả quan tâm theo dõi, xin mời xem

TS. Phạm Văn Tới, Lê Thảo Uyên

14:00 | 26/10/2021

09:00 | 14/08/2020

14:00 | 04/03/2024

07:00 | 27/09/2021

16:00 | 22/10/2021

14:00 | 03/10/2009

10:00 | 05/02/2024

13:00 | 14/12/2023

10:00 | 10/04/2024

Hiện nay, số lượng các cuộc tấn công mạng nhắm đến hệ điều hành Linux đang ngày càng gia tăng cả về số lượng lẫn mức độ tinh vi, đặc biệt là các sự cố liên quan đến việc lộ lọt mật khẩu. Thông thường, khi tạo tài khoản mới trên Linux, người dùng có thể sử dụng những mật khẩu tùy ý, kể cả những mật khẩu yếu, điều này có thể gây ra nhiều rủi ro bảo mật tiềm ẩn trong hệ thống mạng, các tác nhân đe dọa sẽ dễ dàng tấn công và xâm phạm tài khoản hơn. Do đó, cần phải thực thi các chính sách sử dụng mật khẩu đủ mạnh để bảo vệ tài khoản người dùng tránh bị tấn công. Trong bài viết này sẽ gửi đến độc giả hướng dẫn thiết lập cấu hình mật khẩu an toàn trên Linux với nền tảng Centos 7.

07:00 | 08/04/2024

Thiết bị truyền dữ liệu một chiều Datadiode có ý nghĩa quan trọng trong việc bảo đảm an toàn thông tin (ATTT) cho việc kết nối liên thông giữa các vùng mạng với nhau, đặc biệt giữa vùng mạng riêng, nội bộ với các vùng mạng bên ngoài kém an toàn hơn. Khi chủ trương xây dựng Chính phủ điện tử, Chính phủ số của Quân đội được quan tâm, đẩy mạnh phát triển. Việc liên thông các mạng với nhau, giữa mạng trong và mạng ngoài, giữa mạng truyền số liệu quân sự (TSLQS) và mạng Internet, giữa các hệ thống thông tin quân sự và cơ sở dữ liệu (CSDL) quốc gia về dân cư, bảo hiểm y tế và các CSDL dùng chung khác yêu cầu phải kết nối. Bài báo sẽ trình bày giải pháp truyền dữ liệu một chiều Datadiode cho phép các ứng dụng giữa hai vùng mạng kết nối sử dụng giao thức Webservice/RestAPI.

09:00 | 04/04/2024

Mạng riêng ảo (VPN) xác thực và mã hóa lưu lượng truy cập mạng để bảo vệ tính bí mật và quyền riêng tư của người dùng ngày càng được sử dụng phổ biến trong cả môi trường cá nhân và doanh nghiệp. Do đó, tính bảo mật của VPN luôn là chủ đề nghiên cứu nhận được nhiều sự quan tâm. Bài báo sẽ trình bày hai tấn công mới khiến máy khách VPN rò rỉ lưu lượng truy cập bên ngoài đường hầm VPN được bảo vệ thông qua khai thác lỗ hổng TunnelCrack. Hai tấn công này đã được xác nhận là có khả năng ảnh hưởng đến hầu hết các VPN của người dùng. Ngoài ra, nhóm tác giả cũng đưa ra các biện pháp đối phó để giảm thiểu các cuộc tấn công lợi dụng lỗ hổng này trong thực tế.

09:00 | 05/06/2023

Tấn công tiêm lỗi (Fault Injection Attack - FIA) là loại tấn công chủ động, giúp tin tặc xâm nhập vào các thiết bị điện tử, mạch tích hợp cũng như các thiết bị mật mã nhằm thu được khóa bí mật và đánh cắp thông tin. Tiêm lỗi có thể được thực hiện trong cả phần cứng và phần mềm. Bài báo này nhóm tác giả sẽ trình bày về các kỹ thuật, công cụ được thực hiện trong FIA.

Trong lĩnh vực chữ ký số, lược đồ ký số dựa trên đường cong Elliptic (ECDSA) được đánh giá là một trong những lược đồ chữ ký số có độ an toàn cao, dù ra đời sau nhưng ECDSA đang dần được thay thế cho lược đồ ký số RSA. Bài báo này tập trung giới thiệu lược đồ ECDSA, ứng dụng của ECDSA trong thực tế và các tham số an toàn được khuyến nghị dùng cho ECDSA.

11:00 | 13/05/2024

Sự phổ biến của các giải pháp truyền tệp an toàn là minh chứng cho nhu cầu của các tổ chức trong việc bảo vệ dữ liệu của họ tránh bị truy cập trái phép. Các giải pháp truyền tệp an toàn cho phép các tổ chức bảo vệ tính toàn vẹn, bí mật và sẵn sàng cho dữ liệu khi truyền tệp, cả nội bộ và bên ngoài với khách hàng và đối tác. Các giải pháp truyền tệp an toàn cũng có thể được sử dụng cùng với các biện pháp bảo mật khác như tường lửa, hệ thống phát hiện xâm nhập (IDS), phần mềm chống virus và công nghệ mã hóa như mạng riêng ảo (VPN). Bài báo sẽ thông tin tới độc giả những xu hướng mới nổi về chia sẻ tệp an toàn năm 2024, từ các công nghệ, giải pháp nhằm nâng cao khả năng bảo vệ dữ liệu trước các mối đe dọa tiềm ẩn.

08:00 | 07/05/2024