Được gắn mã theo dõi là CVE-2023-7028 (điểm CVSS 10.0), đây là một lỗ hổng nghiêm trọng có thể cho phép các tác nhân đe dọa không được xác thực từ xa gửi email đặt lại mật khẩu đến các tài khoản email dưới sự kiểm soát của chúng để thay đổi mật khẩu và chiếm đoạt các tài khoản mục tiêu mà không có sự tương tác từ phía người dùng.

GitLab lưu trữ dữ liệu nhạy cảm, bao gồm cả khóa API. Việc khai thác thành công lỗ hổng CVE-2023-7028 có thể gây ra hậu quả nghiêm trọng vì nó không chỉ cho phép kẻ tấn công chiếm quyền kiểm soát tài khoản người dùng GitLab mà còn đánh cắp thông tin nhạy cảm, thông tin xác thực và thậm chí cả kho lưu trữ mã nguồn độc hại bằng mã độc, dẫn đến các cuộc tấn công chuỗi cung ứng.

Ví dụ, kẻ tấn công có quyền truy cập vào cấu hình CI/CD có thể nhúng mã độc được thiết kế để đánh cắp dữ liệu nhạy cảm, chẳng hạn như Thông tin nhận dạng cá nhân (PII) hoặc mã thông báo xác thực, chuyển hướng chúng đến máy chủ do kẻ tấn công kiểm soát.

Tương tự như vậy, việc giả mạo mã kho lưu trữ có thể liên quan đến việc chèn phần mềm độc hại làm tổn hại đến tính toàn vẹn của hệ thống hoặc cung cấp backdoor để truy cập trái phép.

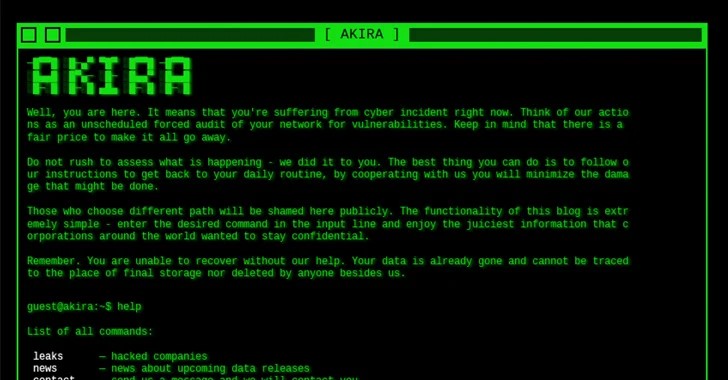

Hiện tại, CISA chưa chia sẻ bất kỳ thông tin nào liên quan đến các cuộc tấn công đang diễn ra khai thác lỗi bảo mật GitLab có mức độ nghiêm trọng tối đa này, nhưng cơ quan này xác nhận rằng không có bằng chứng nào cho thấy nó đang được sử dụng trong các cuộc tấn công mã độc tống tiền.

CISA lưu ý, điều quan trọng là cần phải vá các hệ thống có tài khoản không được bảo vệ bằng biện pháp xác thực hai yếu tố (2FA), bởi các tin tặc sẽ không thể khai thác lỗ hổng để chiếm đoạt đối với các tài khoản bật tính năng xác thực bổ sung này.

Lỗ hổng CVE-2023-7028 ảnh hưởng đến các phiên bản GitLab Community và Enterprise. GitLab đã sửa lỗi này trong phiên bản 16.7.2, 16.5.6 và 16.6.4.

CISA hiện vẫn chưa cung cấp bất kỳ chi tiết nào khác về cách lỗ hổng này bị khai thác trên thực tế. Do tình trạng lạm dụng lỗ hổng đang diễn ra, CISA khuyến nghị các tổ chức cần phải áp dụng các bản sửa lỗi mới nhất trước ngày 22/5 để ngăn chặn các cuộc tấn công tiềm tàng.

Hải Yến

(Tổng hợp)

09:00 | 21/05/2024

09:00 | 15/05/2024

10:00 | 18/10/2024

08:00 | 26/09/2024

13:00 | 12/06/2024

10:00 | 17/05/2024

10:00 | 27/05/2024

09:00 | 04/03/2024

14:00 | 28/05/2024

13:00 | 17/04/2024

08:00 | 06/02/2024

07:00 | 17/10/2024

American Water, công ty cung cấp nước lớn nhất nước Mỹ cho biết đã bị tấn công mạng và phải đóng cửa một số hệ thống.

12:00 | 15/10/2024

Tại sự kiện TikTok Unboxed Vietnam được diễn ra chiều 24/9 tại TP. Hồ Chí Minh, nền tảng video ngắn TikTok đã giới thiệu bộ giải pháp TikTok Symphony được hỗ trợ bởi công nghệ trí tuệ nhân tạo tạo sinh (GenAI).

16:00 | 09/10/2024

Mới đây, Microsoft đã phát hành bản vá Patch Tuesday tháng 10/2024 để giải quyết 118 lỗ hổng bảo mật, bao gồm 5 lỗ hổng zero-day, trong đó có 2 lỗ hổng đang bị khai thác tích cực trên thực tế.

15:00 | 04/10/2024

Cơ quan chức năng bảo vệ quyền riêng tư châu Âu tuyên phạt Meta số tiền lên tới 101,5 triệu USD do lưu trữ mật khẩu người dùng mà không có biện pháp bảo mật hoặc mã hóa.

Microsoft thông báo đã chính thức ngừng sử dụng giao thức PPTP (Point-to-Point Tunneling Protocol) và giao thức L2TP (Layer 2 Tunneling Protocol) trong các phiên bản Windows Server tương lai, khuyến nghị quản trị viên chuyển sang các giao thức khác có khả năng bảo mật cao hơn.

10:00 | 18/10/2024