Trước đó, ngày 19/8, Bkav đã cảnh báo về biến thể của loại virus này được phát tán qua email có tệp tin đính kèm dạng “*.docm”.

Trong thông tin cảnh báo về việc tiếp tục xuất hiện một biến thể mới của loại mã độc mã hóa dữ liệu tống tiền Locky được gửi đi ngày 27/8, Bkav cho biết, thay vì đính kèm tệp tin có định dạng “*.docm” như các email phát tán mã độc mã hóa dữ liệu đã được phát hiện ngày 19/8, lần này các email đã chuyển sang dạng một tệp tin “.zip” với nội dung giả mạo log điện thoại, nhưng thực chất là một tệp tin Windows script “*.wsf”.

Theo chuyên gia Bkav, tệp tin mã độc chứa trong tệp tin nén .zip có phần đuôi mở rộng là “*.wsf”. Đây là một tệp tin dạng Windows Script File, cho phép thực thi các loại mã Script (ví dụ: JScript, VBScript…) theo nội dung của tệp tin. Trong trường hợp này, đoạn mã JScript độc hại trong tệp tin “.wsf” khi được thực thi sẽ tiến hành tải, cài đặt mã độc mã hóa dữ liệu Locky về máy để thực hiện hành vi mã hóa dữ liệu đòi tiền chuộc.

Như vậy, chỉ trong thời gian 1 tuần đã có tới 2 biến thể của loại mã độc mã hóa dữ liệu Locky được phát hiện. Tuy cùng là hình thức phát tán qua email, nhưng việc tin tặc thay đổi liên tục các định dạng tệp tin đính kèm cho thấy loại mã độc này chưa có dấu hiệu dừng lại và ngày càng trở nên đa dạng hơn.

Chuyên gia nghiên cứu mã độc của Bkav khuyến cáo, để phòng tránh, người dùng tuyệt đối không mở tệp tin đính kèm từ các email không rõ nguồn gốc. Trong trường hợp bắt buộc phải mở để xem nội dung, người sử dụng có thể mở tệp tin trong môi trường cách ly an toàn Safe Run.

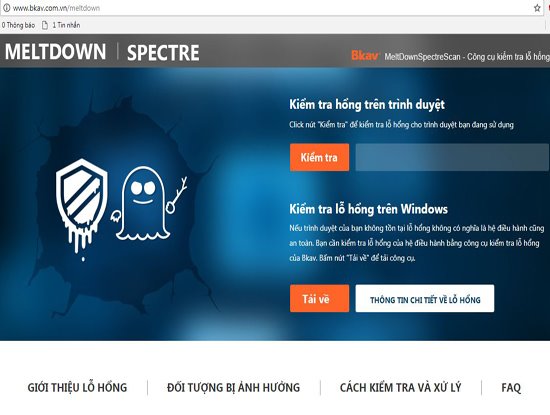

09:00 | 07/03/2018

08:00 | 20/12/2017

09:00 | 13/05/2019

13:00 | 19/02/2019

09:00 | 08/10/2024

Một lỗ hổng bảo mật nghiêm trọng trong Microchip Advanced Software Framework (ASF) mới được phát hiện gần đây, nếu khai thác thành công có thể dẫn đến việc thực thi mã từ xa.

07:00 | 10/09/2024

Trong bối cảnh chuyển đổi số và hội nhập quốc tế ngày càng sâu rộng, Việt Nam đang trở thành mục tiêu hấp dẫn cho các cuộc tấn công chuỗi cung ứng tinh vi. Các doanh nghiệp Việt từ các tổ chức nhỏ đến các tập đoàn lớn đều phải đối mặt với nguy cơ bị tấn công qua những lỗ hổng bảo mật trong hệ thống của đối tác hay nhà cung cấp.

14:00 | 30/07/2024

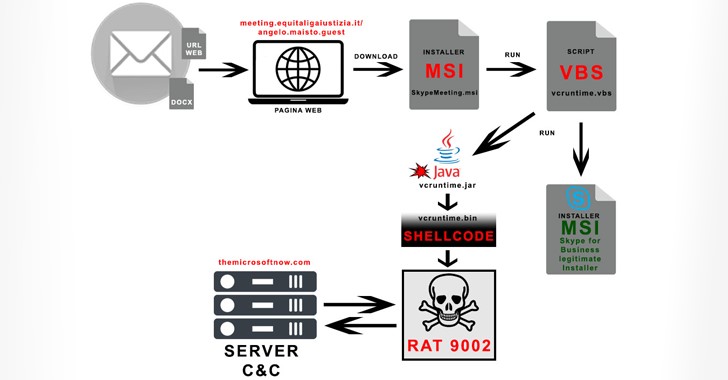

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

16:00 | 26/07/2024

Nhóm APT có tên là CloudSorcerer đã được phát hiện đang nhắm mục tiêu vào chính phủ Nga bằng cách tận dụng các dịch vụ đám mây để giám sát và kiểm soát (command-and-control, C2) và lọc dữ liệu.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024