Bằng cách giám sát các trang và diễn đàn ngầm, từ năm 2019 đến 2023, các chuyên gia của Kaspersky đã thu thập thông tin từ nhiều diễn đàn phổ biến nhất về việc mua bán phần mềm và dịch vụ liên quan đến mã độc và đưa ra một số thông tin cụ thể về thị trường này.

- Giá của một ứng dụng độc hại có thể phân phối tới Google Play nằm trong khoảng từ 2.000 đến 20.000 USD.

- Để giữ các hoạt động giao dịch ít bị biết đến, phần lớn những kẻ tấn công trao đổi thông tin qua tin nhắn cá nhân trên các diễn đàn và các nền tảng ứng dụng nhắn tin, ví dụ như Telegram.

- Các loại ứng dụng phổ biến nhất để ẩn phần mềm độc hại bao gồm ứng dụng theo dõi tiền điện tử, ứng dụng quản lý tài chính, máy quét mã QR và thậm chí cả ứng dụng hẹn hò.

- Tin tặc chấp nhận ba cách thức thanh toán chính: thanh toán theo tỷ lệ phần trăm của lợi nhuận, thanh toán theo từng kỳ và thanh toán một lần.

- Tin tặc thường khởi chạy quảng cáo Google để thu hút nhiều người tải xuống các ứng dụng độc hại. Chi phí quảng cáo tuỳ thuộc vào từng quốc gia bị nhắm mục tiêu.

Bước đầu tiên trong quy trình và được cho là nguy hiểm nhất đối với người dùng cuối là chiếm quyền điều khiển tài khoản. Tin tặc có thể trả từ 25 đến 80 USD để mua tài khoản Google Play hoặc đăng ký bằng thông tin đăng nhập đã bị đánh cắp. Điều này cho phép chúng chuyển đổi các ứng dụng đáng tin cậy thành bước đệm cho phần mềm độc hại.

Sau khi có được tài khoản, tin tặc sẽ tải lên một ứng dụng nhưng không vội sử dụng , điều này được cho là sẽ giúp chúng tránh khỏi sự chú ý của Google và triển khai kế hoạch tích lũy đủ số lượt tải xuống từ người dùng. Không dừng lại ở đó, tin tặc cũng cung cấp các dịch vụ giúp tăng số lượt tải và khởi chạy các chiến dịch quảng cáo của Google để làm cho các ứng dụng lừa đảo trông có vẻ hợp pháp hơn.

Sau đó, tin tặc có thể sử dụng các trình tải (loader) để phân phối mã độc hại tới các thiết bị đầu cuối thông qua các bản cập nhật của ứng dụng. Khi đó, ứng dụng sẽ yêu cầu người dùng cấp phép tải xuống hoặc thông tin khác từ các nguồn bên ngoài Google Play, khi có quyền, chúng sẽ lây nhiễm hoàn toàn vào thiết bị để chiếm toàn quyền kiểm soát hoặc đánh cắp thông tin. Các ứng dụng bị xâm phạm đôi khi sẽ ngừng hoạt động cho đến khi người dùng cấp quyền tải xuống toàn bộ những thành phần độc hại.

Để tăng cơ hội lây nhiễm, tin tặc còn bán các dịch vụ “ẩn tránh” nhằm làm phức tạp hóa các gói tải xuống để tăng cường khả năng chống lại lớp bảo mật của Google. Ngoài ra, chúng cũng cung cấp các tùy chọn bằng tệp APK, nhưng tỷ lệ thành công sẽ thấp hơn so với trình tải.

Giống như các thị trường trực tuyến khác, web đen cũng có nhiều dịch vụ dành cho những khách hàng có nhu cầu và ngân sách khác nhau. Sản phẩm chính mà mua là tài khoản Google Play của nhà phát triển có thể đã được đăng ký bằng cách sử dụng danh tính bị đánh cắp, mã nguồn của các công cụ khác nhau giúp người mua tải ứng dụng của họ lên Google Play. Ngoài ra, web đen còn có các dịch vụ như máy chủ riêng ảo (VPS) mà tin tặc sử dụng để kiểm soát điện thoại bị nhiễm, chuyển hướng lưu lượng truy cập của người dùng hoặc lây nhiễm mã độc,...

Hình 1. Danh sách một số phần mềm độc hại được rao bán trên web đen

Trong hầu hết các trường hợp, tin tặc thường mua trình tải Google Play với mục đích đưa phần mềm độc hại vào ứng dụng. Sau đó, ứng dụng này được cập nhật trên Google Play và nạn nhân có thể tải ứng dụng chứa phần mềm độc hại xuống điện thoại của họ. Tùy thuộc vào những gì tin tặc cài đặt trong ứng dụng, người dùng có thể nhận thông báo yêu cầu bật cài đặt ứng dụng không xác định và cài đặt từ nguồn bên ngoài. Sau khi cài đặt ứng dụng, người dùng được yêu cầu cấp quyền truy cập dữ liệu chính từ điện thoại, chẳng hạn như máy ảnh, micro,… Nạn nhân có thể không sử dụng được các tính năng hợp pháp của ứng dụng cho đến khi đồng ý cấp các quyền, những quyền này sẽ cho phép tin tặc thực hiện các hoạt động độc hại.

Hình 2. Danh sách một số phần mềm độc hại được rao bán trên Google Play

Các dịch vụ ràng buộc cũng là mục tiêu thường được giao dịch trên web đen. Về bản chất, chúng thực hiện ẩn tệp APK độc hại hoặc không mong muốn trong một ứng dụng hợp pháp, được phân phối thông qua các tin nhắn lừa đảo, các trang web có trò chơi hoặc phần mềm bị bẻ khóa. Vì các dịch vụ liên kết có tỷ lệ cài đặt thành công thấp hơn so với các trình tải, nên hai dịch vụ này khác nhau rất nhiều về giá: một trình tải có thể có giá khoảng 5.000 USD, trong khi một dịch vụ liên kết thường có giá khoảng 50 đến 100 USD cho mỗi tệp.

Mục đích của dịch vụ này là vượt qua các hệ thống bảo mật bằng cách làm phức tạp mã độc hại. Trong trường hợp này, người mua phải trả phí cho việc xử lý một ứng dụng hoặc cho việc đăng ký thành viên. Nhà cung cấp dịch vụ thậm chí có thể giảm giá cho việc mua các gói. Ví dụ: chi phí khi mua dịch vụ xử lý một tệp là khoảng 30 USD, nhưng nếu người mua bỏ ra 440 USD sẽ được cung cấp dịch vụ mã hóa 50 tệp.

Hình 3. Người bán chỉ định giá thực hiện riêng cho từng quốc gia

Để tăng số lượt tải xuống ứng dụng độc hại, nhiều tin tặc đề nghị mua lượt cài đặt bằng cách tăng lưu lượng truy cập ứng dụng thông qua quảng cáo của Google. Không giống như các dịch vụ trên web đen khác, dịch vụ này hoàn toàn hợp pháp và được sử dụng để thu hút càng nhiều lượt tải xuống ứng dụng càng tốt, bất kể đó là ứng dụng vẫn hợp pháp hay ứng dụng đã bị nhiễm mã độc. Chi phí thực hiện phụ thuộc vào quốc gia mục tiêu.

Google Play là kho ứng dụng lớn và phổ biến, giúp người dùng có thể tìm thấy các ứng dụng giải trí, tiện ích phục vụ đa dạng nhu cầu của nhiều lứa tuổi. Dù được kiểm duyệt chặt chẽ nhưng đôi khi, trên Google Play vẫn tồn tại những ứng dụng chứa mã độc và ngày càng xuất hiện nhiều hơn. Các ứng dụng độc hại được tải lên Google Play thông qua các dịch vụ hỗ trợ trên web đen là mối nguy hại vô cùng lớn, đe doạ đến an ninh, an toàn thông tin. Người dùng cần phải cẩn trọng và có những kỹ năng cần thiết để phòng tránh và bảo vệ thiết bị khi tải cũng như sử dụng các ứng dụng này. Biện pháp đơn giản nhất cho người dùng để tránh bị tấn công là không bao giờ cho phép Google Play tải xuống bất kỳ thứ gì từ bên ngoài. Đồng thời, cẩn thận với những quyền cấp cho ứng dụng.

|

TÀI LIỆU THAM KHẢO [1]. . [2]. . |

Thanh Bình

08:00 | 11/06/2020

10:00 | 10/04/2024

16:00 | 21/07/2023

13:00 | 29/06/2023

13:00 | 09/10/2024

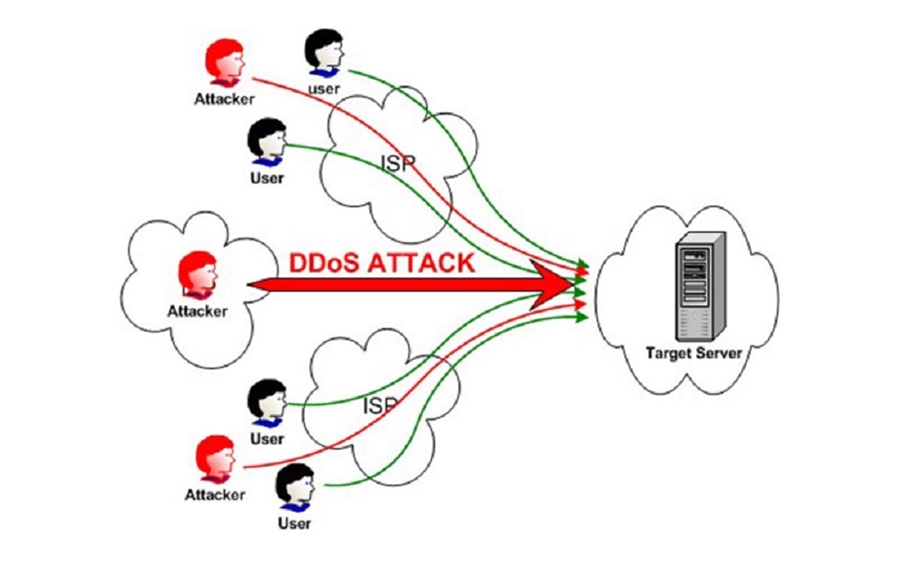

Công ty bảo mật và cơ sở hạ tầng web - Cloudflare tiết lộ rằng họ đã ngăn chặn được một cuộc tấn công từ chối dịch vụ phân tán (DDoS) phá kỷ lục, đạt đỉnh ở mức 3,8 terabit mỗi giây (Tbps) và kéo dài 65 giây. Trong tháng 9, công ty này đã ngăn chặn hơn 100 cuộc tấn công DDoS L3/4 siêu lớn, trong đó nhiều cuộc tấn công đã vượt mốc 2 tỷ gói tin mỗi giây (Bpps) và 3 Tbps.

09:00 | 17/09/2024

Google thông báo rằng họ đã vá lỗ hổng zero-day thứ mười bị khai thác trong thực tế vào năm 2024.

21:00 | 29/08/2024

Cục Điều tra Liên bang Mỹ (FBI) mới đây đã đưa ra thông báo về sự cố gián đoạn cơ sở hạ tầng trực tuyến liên quan đến một nhóm tin tặc mã độc tống tiền mới nổi có tên là Dispossessor. Trong một nỗ lực nhằm giảm thiểu rủi ro do nhóm tội phạm này gây ra, FBI đã thu giữ 03 máy chủ tại Mỹ, 03 máy chủ tại Anh, 18 máy chủ tại Đức, 08 tên miền tại Mỹ và 01 tên miền tại Đức.

14:00 | 06/08/2024

Một nhóm tin tặc có tên Stargazer Goblin đã thiết lập một mạng lưới các tài khoản GitHub không xác thực để cung cấp dịch vụ phân phối dưới dạng dịch vụ (DaaS) nhằm phát tán nhiều loại phần mềm độc hại và đánh cắp thông tin, nhóm đã thu về 100.000 USD lợi nhuận bất hợp pháp trong năm qua.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024