DragonEgg, cùng với WyrmSpy (còn gọi là AndroidControl), lần đầu tiên được Lookout phát hiện và tiết lộ vào tháng 7/2023. Nó là một loại phần mềm độc hại có khả năng thu thập dữ liệu nhạy cảm từ các thiết bị . Sau khi được cài đặt, cả hai loại phần mềm độc hại đều yêu cầu quyền xâm nhập và được trang bị khả năng thu thập và lọc dữ liệu phức tạp, thu thập ảnh, vị trí, tin nhắn SMS và bản ghi âm của người dùng. DragonEgg đã được phát hiện dựa trên các mô-đun được tải xuống từ máy chủ chỉ huy và kiểm soát (C2) ngoại tuyến sau khi cài đặt ứng dụng để tạo điều kiện thuận lợi cho việc thu thập dữ liệu, đồng thời tránh bị phát hiện.

Mặt khác, thông tin chi tiết về phần mềm độc hại LightSpy được đưa ra ánh sáng vào tháng 3/2020 như một phần của chiến dịch Operation Poisoned News - đây là chiến dịch nhắm mục tiêu vào người dùng ở Hồng Kông bằng cách sử dụng các liên kết trang web độc hại để dụ người dùng cài đặt phần mềm gián điệp trên thiết bị.

Theo công ty bảo mật di động ThreatFabric (Hà Lan) cho biết, họ đã thực hiện cuộc điều tra và đưa ra kết luận rằng DragonEgg chính là phiên bản cập nhật của LightSpy và được phát hành vào ngày 13/7/2023.

Cấu trúc hoạt động của LightSpy

Mô-đun cốt lõi của LightSpy (tức là DragonEgg) hoạt động như một plugin điều phối chịu trách nhiệm thu thập dấu vân tay của thiết bị, thiết lập liên lạc với máy chủ từ xa, chờ hướng dẫn thêm và tự cập nhật.

ThreatFabric cho biết: “LightSpy cực kỳ linh hoạt về mặt cấu hình, các tin tặc có thể kiểm soát chính xác phần mềm gián điệp bằng cách sử dụng cấu hình có thể cập nhật”, đồng thời lưu ý rằng WebSocket được sử dụng để phân phối lệnh và HTTPS được sử dụng để lọc dữ liệu.

Một số plugin đáng chú ý của LightSpry:

Theo các nhà nghiên cứu, hệ thống C2 của LightSpy bao gồm một số máy chủ đặt tại Trung Quốc, Hồng Kông, Đài Loan, Singapore và Nga.

ThreatFabric cho biết họ cũng xác định được một máy chủ lưu trữ dữ liệu từ 13 số điện thoại duy nhất của các nhà khai thác điện thoại Trung Quốc, làm tăng khả năng dữ liệu đại diện cho số thử nghiệm của các nhà phát triển LightSpy hoặc của nạn nhân.

Lê Thị Bích Hằng

(Học viện Kỹ thuật mật mã)

23:00 | 28/09/2023

09:00 | 17/07/2023

10:00 | 05/10/2023

17:00 | 10/10/2024

Các trang web cửa hàng trực tuyến sử dụng Adobe Commerce và Magento đang là mục tiêu của các cuộc tấn công mạng có tên là CosmicSting với tốc độ đáng báo động, trong đó kẻ tấn công đã tấn công khoảng 5% tổng số cửa hàng.

13:00 | 09/10/2024

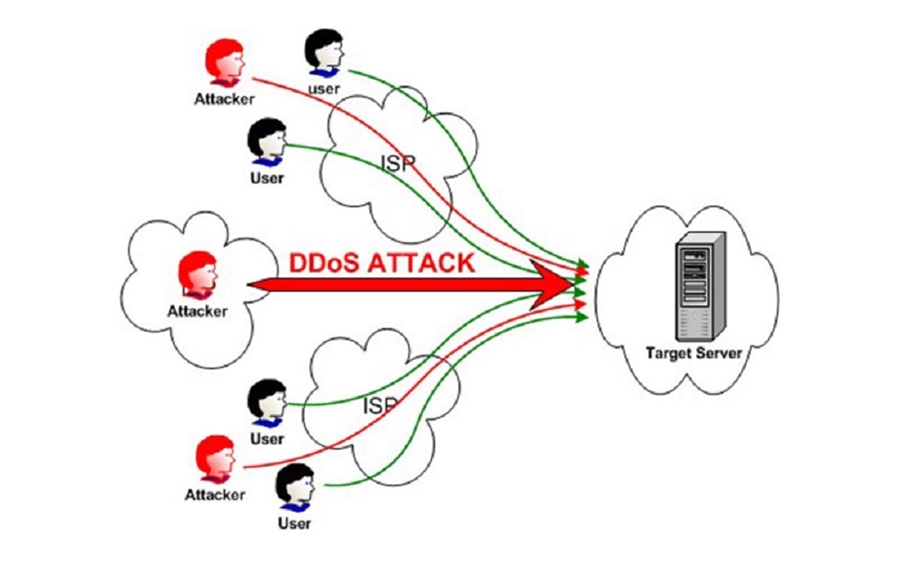

Công ty bảo mật và cơ sở hạ tầng web - Cloudflare tiết lộ rằng họ đã ngăn chặn được một cuộc tấn công từ chối dịch vụ phân tán (DDoS) phá kỷ lục, đạt đỉnh ở mức 3,8 terabit mỗi giây (Tbps) và kéo dài 65 giây. Trong tháng 9, công ty này đã ngăn chặn hơn 100 cuộc tấn công DDoS L3/4 siêu lớn, trong đó nhiều cuộc tấn công đã vượt mốc 2 tỷ gói tin mỗi giây (Bpps) và 3 Tbps.

13:00 | 07/10/2024

Các nhà nghiên cứu cho biết một lỗ hổng bảo mật khiến hàng triệu chiếc xe Kia sản xuất từ năm 2023 có thể bị chiếm quyền điều khiển, cho phép kẻ tấn công kiểm soát từ xa.

10:00 | 19/08/2024

Công ty an ninh mạng Fortra (Hoa Kỳ) đã đưa ra cảnh báo về một lỗ hổng mới nghiêm trọng được phát hiện trên Windows có thể gây ra hiện tượng “màn hình xanh chết chóc”, đe dọa đến dữ liệu và hệ thống của hàng triệu người dùng.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024