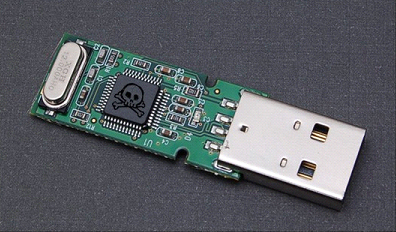

Qua việc theo dõi, các chuyên gia phát hiện 2 lớn diễn ra gần đây. Thứ nhất là chiến dịch lây lan mã độc SOGU được cho là của nhóm APT TEMP.Hex (hay còn được gọi với các tên như Mustang Panda, HoneyMyte, TA416…). Đây được coi là cuộc tấn công gián điệp mạng điển hình dựa trên USB, với mục tiêu thu thập thông tin tình báo trong các lĩnh vực công nghiệp, xây dựng, y tế, vận tải, năng lượng… tại Châu Âu, Châu Á và Mỹ. Thứ hai là chiến dịch lây lan mã độc SNOWYDRIVE được cho là của nhóm APT UNC4698 với mục tiêu nhắm đến là các công ty, tập đoàn dầu mỏ của Châu Á. Cả hai này đều được xác định là có liên quan đến Trung Quốc.

Các khu vực bị lây nhiễm mã độc của nhóm TMP.Hex và các lĩnh vực bị ảnh hưởng.

Mã độc SOGU lây lan nhanh chóng và mạnh mẽ thông qua các và đã được xuất hiện ở nhiều quốc gia theo nhiều lĩnh vực. Thông qua kỹ thuật DLL hijacking mã độc SOGU khi được kích hoạt sẽ tải phần mềm độc hại KORPLUG vào bộ nhớ, đồng thời tạo ra các tệp lây nhiễm tại các vị trí khác nhau:

Vị trí và các tệp độc hại được lưu trữ

Sau đó, phần mềm độc hại tìm kiếm trên ổ C máy tính nạn nhân các tệp có định dạng: *.doc,*.docx , *.ppt , *.pptx , *.xls , *.xlsx và *.pdf và mã hóa một bản sao của mỗi tệp, mã hóa tên tệp gốc bằng Base64 và lưu các tệp được mã hóa vào các thư mục: C:\Users\<user>\AppData\Roaming\Intel\<SOGU CLSID>\<tên tệp trong Base64> và <drive>:\RECYCLER.BIN\<SOGU CLSID>\<tên tệp trong Base64>.

Phần mềm độc hại SOGU cũng có thể thực thi nhiều lệnh khác nhau thông qua máy chủ điều khiển: truyền tệp tin, mở quyền truy cập máy tính từ xa, chụp ảnh màn hình, ghi nhật ký bàn phím… Để tăng phạm vi lây nhiễm, mã độc SOGU tự sao chép vào tất cả các ổ đĩa di động mới được kết nối với máy tính bị nhiễm để từ đó lây lan sang các máy tính thuộc hệ thống khác.

Chiến dịch SNOWYDRIVE cũng sử dụng một Trojan được ngụy trang thành một tệp thực thi hợp pháp (ví dụ: USB Drive.exe). Chuỗi lây nhiễm của SNOWYDRIVE gần giống với chuỗi lây nhiễm của SOGU nhưng các thành phần độc hại được chia thành các nhóm tùy theo nhiệm vụ mà chúng thực hiện.

Các thành phần và chuỗi thực thi của chiến dịch SNOWYDRIVE

Phần mềm độc hại SNOWYDRIVE lây lan thông qua việc tự sao chép vào ổ đĩa USB khi chúng được kết nối với hệ thống bị nhiễm. Phần mềm độc hại này tạo thư mục “<drive_root>\Kaspersky\Usb Drive\3.0” trên ổ đĩa di động và sao chép các tệp được mã hóa có chứa các thành phần độc hại. Một tệp thực thi được trích xuất từ tệp “aweu23jj46jm7dc” và được ghi vào <drive_root>\<volume_name> .exe, chịu trách nhiệm giải nén và thực thi nội dung của các tệp được mã hóa.

Các chuyên gia an ninh mạng của Mandiant xác định các cửa hàng in ấn và dịch vụ khách sạn lưu trú tại địa phương là những điểm nóng tiềm tàng cho sự lây nhiễm. Phần mềm độc hại lây lan qua các thiết bị USB thường được nhắm mục tiêu cụ thể, như các hệ thống điều khiển công nghiệp, các hệ thống thông tin nội bộ, hoạt động offline…. Trước đây nhóm APT FIN7 ''khét tiếng'' và SILENT cũng đã sử dụng phương pháp tấn công lây nhiễm này.

Lưu Giáp

10:00 | 08/07/2020

12:00 | 22/08/2023

14:00 | 01/03/2024

09:00 | 02/04/2024

08:46 | 07/08/2014

15:00 | 03/09/2023

10:00 | 19/06/2019

10:00 | 18/10/2024

Công ty bảo mật Zimperium (Mỹ) đã xác định được 40 biến thể mới của trojan ngân hàng TrickMo trên Android. Các biến thể này được liên kết với 16 chương trình dropper (một loại trojan horse để cài đặt phần mềm độc hại) và 22 cơ sở hạ tầng của máy chủ điều khiển và ra lệnh (C2) riêng biệt, với các tính năng mới để đánh cắp mã PIN Android.

13:00 | 07/10/2024

Các nhà nghiên cứu cho biết một lỗ hổng bảo mật khiến hàng triệu chiếc xe Kia sản xuất từ năm 2023 có thể bị chiếm quyền điều khiển, cho phép kẻ tấn công kiểm soát từ xa.

07:00 | 16/09/2024

Trước những cáo buộc liên quan đến việc hỗ trợ tội phạm tình dục bằng công nghệ deepfake, ứng dụng nhắn tin Telegram đang bị nhà chức trách Hàn Quốc tiến hành điều tra sơ bộ để làm rõ trách nhiệm.

10:00 | 30/08/2024

Các chuyên gia bảo mật của hãng ESET (Slovakia) vừa phát hiện một phần mềm độc hại mới trên nền tảng Android có khả năng sử dụng đầu đọc NFC để đánh cắp thông tin thanh toán từ thiết bị của nạn nhân và chuyển dữ liệu này đến tay kẻ tấn công.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024