Kỹ thuật này được đặt tên là RIPlace, cho phép phần mềm độc hại vượt qua hệ thống phòng thủ bằng cách sử dụng hoạt động “Đổi tên” hợp pháp của hệ thống tệp. Các nhà nghiên cứu bảo mật cho biết, nó hoạt động ngay cả với các hệ thống được vá đầy đủ và thực thi các giải pháp phòng chống mã độc (antivirus) hiện đại.

Theo các nhà nghiên cứu, RIPlace có thể được sử dụng để sửa đổi các tệp trên bất kỳ máy tính nào sử dụng hệ điều hành Windows XP hoặc các phiên bản mới hơn của hệ điều hành Microsoft.

Trong báo cáo chi tiết, các nhà nghiên cứu lưu ý rằng, hầu hết các mã độc tống tiền hoạt động bằng cách mở và đọc tệp gốc, mã hóa nội dung trong bộ nhớ và sau đó hủy tệp gốc bằng cách ghi nội dung được mã hóa như: lưu tệp mã hóa, xóa bản gốc, hoặc lưu tệp được mã hóa và dùng thao tác “Đổi tên” để thay thế nó.

Khi một yêu cầu “Đổi tên” được gọi IRP_MJ_SET_INFORMATION với FileInformationClass được đặt thành FileRenameInformation, trình xử lý phụ (filter driver) sẽ được gọi lại.

Các nhà nghiên cứu phát hiện ra rằng, nếu DefineDosDevice (một chức năng kế thừa tạo ra một liên kết tượng trưng (symlink)) được gọi trước khi thực hiện "Đổi tên", thì có thể thay đổi thành một tên tùy ý như tên thiết bị, cùng với đường dẫn tệp gốc là mục tiêu để trỏ tới.

Vấn đề nằm ở chức năng gọi lại của filter driver không thể phân tích đường dẫn đích khi sử dụng thủ tục FltGetDestinationFileNameInformation. Mặc dù một lỗi được trả về khi gửi đường dẫn DosDevice, thì lệnh "Đổi tên" vẫn thành công.

Sử dụng kỹ thuật này, mã độc có thể mã hóa các tệp và vượt qua các giải pháp antivirus không xử lý lệnh gọi lại IRP_MJ_SET_INFORMATION đúng cách. Các nhà nghiên cứu tin rằng, tin tặc có thể sử dụng kỹ thuật này để vượt qua các sản phẩm bảo mật dựa trên thủ tục FltGetDestination, FileNameInformation, cũng như tránh được mọi hoạt động ghi nhật ký, giám sát hệ thống của các giải pháp phòng chống mã độc.

Các nhà nghiên cứu đã phát hiện ra kỹ thuật này vào quý 1/2019 và đã liên hệ với Microsoft, các nhà cung cấp giải pháp bảo mật, các cơ quan thực thi pháp luật và các cơ quan chức năng. Tuy nhiên, họ cho biết, chỉ một số ít các nhà cung cấp sản phẩm bảo mật đã thừa nhận lỗ hổng này và sửa chữa, mặc dù rất nhiều sản phẩm đã bị ảnh hưởng.

Công ty Nyotron đã xuất bản 2 video minh họa cách thức RIPlace có thể vượt qua các giải pháp bảo mật (bao gồm: Symantec Endpoint Protection và Microsoft Defender Antivirus), cũng như phát hành một công cụ miễn phí cho phép mọi người thử nghiệm các sản phẩm bảo mật và sản phẩm hệ thống của họ chống lại kỹ thuật RIPlace.

Nguyễn Anh Tuấn

Theo Security Week

15:00 | 02/03/2020

08:00 | 27/02/2020

10:00 | 11/09/2019

15:00 | 24/10/2019

08:00 | 24/01/2020

08:00 | 11/06/2018

11:00 | 08/07/2020

07:00 | 17/10/2024

Các tin tặc Triều Tiên mới đây đã bị phát hiện đang phân phối một Trojan truy cập từ xa (RAT) và backdoor chưa từng được ghi nhận trước đây có tên là VeilShell, như một phần của chiến dịch tấn công mạng nhắm vào các cơ quan, tổ chức tại Campuchia và các quốc gia Đông Nam Á khác.

13:00 | 09/10/2024

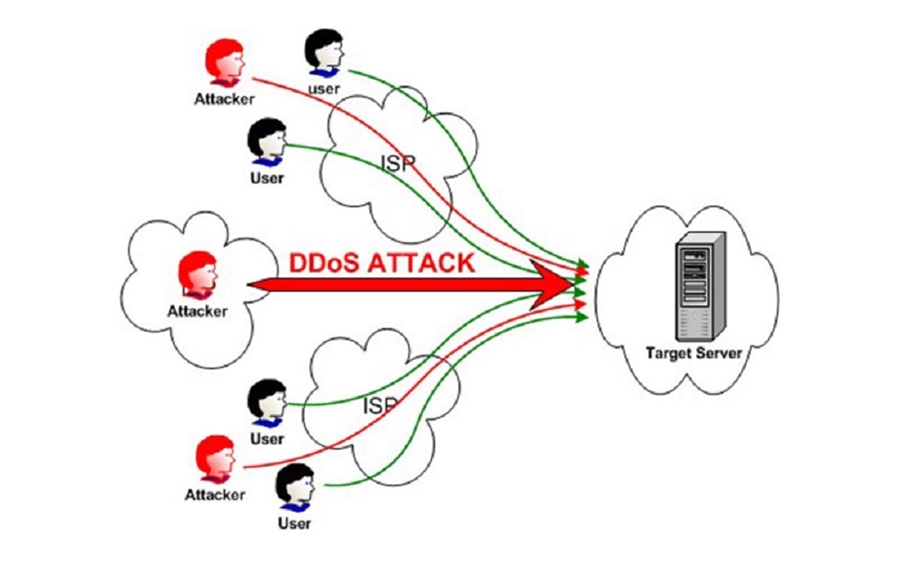

Công ty bảo mật và cơ sở hạ tầng web - Cloudflare tiết lộ rằng họ đã ngăn chặn được một cuộc tấn công từ chối dịch vụ phân tán (DDoS) phá kỷ lục, đạt đỉnh ở mức 3,8 terabit mỗi giây (Tbps) và kéo dài 65 giây. Trong tháng 9, công ty này đã ngăn chặn hơn 100 cuộc tấn công DDoS L3/4 siêu lớn, trong đó nhiều cuộc tấn công đã vượt mốc 2 tỷ gói tin mỗi giây (Bpps) và 3 Tbps.

14:00 | 11/09/2024

Các nhà nghiên cứu bảo mật tại Rapid7 (Hoa Kỳ) phát hiện một lỗ hổng bảo mật mới trong hệ thống hoạch định nguồn lực doanh nghiệp (ERP) mã nguồn mở Apache OFBiz, có thể dẫn đến nguy cơ thực thi mã từ xa mà không cần xác thực trên các hệ điều hành như Linux và Windows.

11:00 | 03/09/2024

Theo báo cáo mới nhất được Viettel công bố ngày 26/8 vừa qua, cho thấy tình hình an ninh mạng đáng báo động với sự xuất hiện của 17.000 lỗ hổng mới chỉ trong 6 tháng đầu năm, đặt ra thách thức lớn cho các doanh nghiệp Việt.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024