Một trường hợp thông tin sai lệch trong tình hình dịch bệnh COVID-19 đã xảy ra và bị phát hiện, đó là trang web với tên miền “antivirus-covid19[.]site”. Trang web này đã lôi kéo người dùng tải xuống phần mềm diệt virus Corona sử dụng AI để bảo vệ chống lại virus dịch bệnh COVID-19.

Chủ sở hữu trang web đã chọn một tổ chức học thuật lớn để lừa người dùng rằng phần mềm này có căn cứ xác thực. Theo trang web, chương trình diệt virus được phát triển bởi các nhà khoa học từ Đại học Harvard, những người đang nghiên cứu phát triển một ứng dụng trên hệ điều hành Windows, đặc biệt dựa trên AI để chống lại virus COVID-19.

Để tạo độ tin cậy, chủ sở hữu trang web đã đưa ra một hình họa vô nghĩa, trong đó có hai người đứng xung quanh một bục tròn và nhìn vào các biểu đồ được kết nối với nhau giữa không trung. Một người chỉ vào một biểu đồ, như thể tượng trưng cho sự hiện diện của phương pháp chữa bệnh.

Phần mềm diệt virus Corona tuyên bố rằng: “Máy tính của bạn sẽ chủ động bảo vệ bạn chống lại các loại virus Corona khi ứng dụng được chạy”.

Thật khó tưởng tượng được rằng trò lừa đảo này lại có thể đánh lừa được người dùng. Tuy nhiên, một số người bị thuyết phục đã cài đặt chương trình diệt virus giả mạo và vô tình lây nhiễm phần mềm độc hại vào máy tính của họ.

Các nhà nghiên cứu phát hiện rằng, tội phạm mạng đang sử dụng phần mềm độc hại diệt virus giả mạo để phân phối một bộ công cụ quản trị từ xa BlackNet. Những người dùng tải xuống chương trình diệt virus Corona [antivirus-covid19[.]site/update.exe] sẽ biến máy tính của họ thành một bot, sẵn sàng nhận lệnh từ một tác nhân độc hại.

Mã nguồn đầy đủ của bộ công cụ này đã công khai trên GitHub một tháng trước. Một số tính năng của nó bao gồm: thực hiện các cuộc tấn công DDoS, chụp ảnh màn hình, đánh cắp cookie Firefox, đánh cắp mật khẩu đã lưu, thực hiện ghi lại thao tác bàn phím, thực thi các tập lệnh và đánh cắp ví Bitcoin.

Các nhà nghiên cứu đã báo cáo trang web này cho công ty CloudFlare (Mỹ). Bởi, các tác nhân độc hại đang lạm dụng dịch vụ của CloudFlare. Ngay lập tức, CloudFlare đã gắn cờ trang web này là lừa đảo.

T.U

Theo InfoSecurity

08:00 | 25/03/2020

09:00 | 25/03/2020

10:00 | 06/04/2020

08:00 | 06/06/2020

16:00 | 23/03/2020

15:00 | 20/09/2024

Nhóm tin tặc tấn công có chủ đích liên quan đến Trung Quốc, được biết đến với tên gọi Mustang Panda, đã bị phát hiện sử dụng phần mềm Visual Studio Code như một phần của hoạt động gián điệp nhắm vào các chính phủ ở khu vực Đông Nam Á.

15:00 | 04/08/2024

Báo cáo của hãng Kaspersky được đưa ra tại chương trình “Tập huấn mô phỏng bảo vệ tương tác của Kaspersky (KIPS)” nhằm hỗ trợ doanh nghiệp chủ động ứng phó với các mối đe dọa phức tạp và không ngừng gia tăng trong bối cảnh kỹ thuật số cho thấy số tài khoản lộ lọt do nhiễm mã độc tại Việt Nam trong những năm gần đây gia tăng đột biến, năm 2023 gấp 31 lần so với năm 2020.

14:00 | 30/07/2024

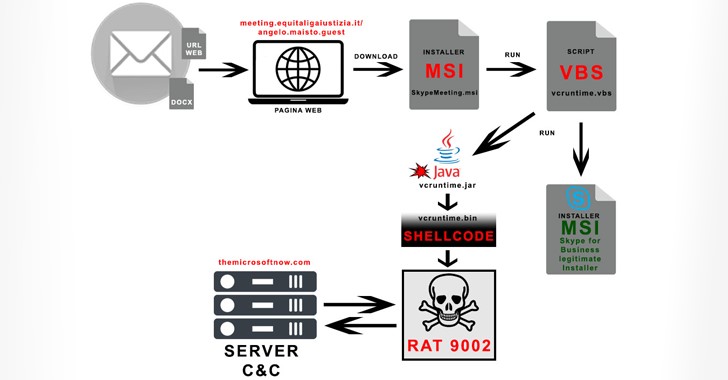

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

16:00 | 24/07/2024

Vào tháng 3/2024, các nhà nghiên cứu của công ty an ninh mạng Zscaler (Mỹ) đã quan sát thấy hoạt động xâm nhập mới từ nhóm tin tặc được Chính phủ Triều Tiên hậu thuẫn có tên là Kimsuky (hay còn gọi là APT43, Emerald Sleet và Velvet Chollima). Đặc biệt, Zscaler phát hiện một chiến dịch tấn công bởi các tin tặc Kimsuky sử dụng tiện ích mở rộng mới trên Google Chrome có tên gọi Translatext.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024