Báo cáo của Symantec cho biết chiến dịch phát tán mã độc của Witchetty được bắt đầu từ tháng 2/2022, nhắm vào chính phủ của 2 quốc gia tại Trung Đông và một sàn giao dịch chứng khoán tại châu Phi. Nhiều khả năng nhóm tin tặc Witchetty sẽ mở rộng chiến dịch và tấn công vào nhiều đối tượng hơn nữa.

Trong chiến dịch phát tán mã độc của mình, nhóm tin tặc Witchetty đã sử dụng cách thức chèn mã độc vào hình ảnh. Những hình ảnh này trông giống như bình thường, tuy nhiên chúng có chứa mã độc ở bên trong mà ngay cả những phần mềm diệt virus cũng không thể phát hiện ra được. Một khi người dùng tải hình ảnh về máy tính và mở để xem nội dung file, mã độc sẽ lập tức lây nhiễm lên máy tính.

Witchetty đã chèn loại mã độc XOR vào một file ảnh có chứa logo của Windows. Loại mã độc này có khả năng khai thác các lỗ hổng bảo mật trên Windows để mở cửa hậu trên thiết bị, cho phép tin tặc có thể xâm nhập từ xa và cài đặt thêm nhiều mã độc khác trong tương lai. Mã độc này cũng cho phép tin tặc có thể xâm nhập vào mạng lưới máy tính của các công ty, tổ chức từ một máy tính bị lây nhiễm.

Tập tin có chứa được lưu trữ trên một dịch vụ đám mây đáng tin cậy, thay vì máy chủ của tin tặc, giúp qua mặt các nạn nhân để khiến họ bị lừa và cài mã độc vào máy tính. Theo các chuyên gia bảo mật, cách tốt nhất để ngăn chặn các cuộc và tránh lây nhiễm mã độc đó là cài đặt các bản vá lỗ hổng bảo mật ngay khi được phát hành và nên sử dụng thêmtrên máy tính.

M.H

14:00 | 30/09/2022

16:00 | 09/11/2022

14:00 | 18/11/2022

14:00 | 05/10/2022

14:00 | 27/10/2022

11:00 | 03/10/2022

09:00 | 01/03/2023

16:00 | 23/11/2022

09:00 | 09/03/2023

16:00 | 15/11/2022

14:00 | 11/10/2024

Các nhà nghiên cứu bảo mật đến từ công ty an ninh mạng Forescout (Mỹ) đã phát hiện 14 lỗ hổng bảo mật được đánh giá nghiêm trọng trên bộ định tuyến DrayTek.

10:00 | 13/09/2024

Các chuyên gia bảo mật từ Palo Alto Networks (Hoa Kỳ) vừa phát hiện một chiến dịch tấn công bằng mã độc mới với thủ đoạn tinh vi thông qua kết quả tìm kiếm trên Google.

10:00 | 16/08/2024

Vào tháng 5/2024, các nhà nghiên cứu của hãng bảo mật Kaspersky đã phát hiện ra một mối đe dọa APT mới nhắm vào các thực thể Chính phủ Nga. Được gọi là CloudSorcerer, đây là một công cụ gián điệp mạng tinh vi được sử dụng để theo dõi lén lút, thu thập dữ liệu và đánh cắp thông tin thông qua cơ sở hạ tầng đám mây Microsoft Graph, Yandex Cloud và Dropbox. Phần mềm độc hại này tận dụng các tài nguyên đám mây và GitHub làm máy chủ điều khiển và ra lệnh (C2), truy cập chúng thông qua API bằng mã thông báo xác thực. Bài viết này sẽ tiến hành phân tích và giải mã về công cụ gián điệp mạng này, dựa trên báo cáo mới đây của Kaspersky.

14:00 | 30/07/2024

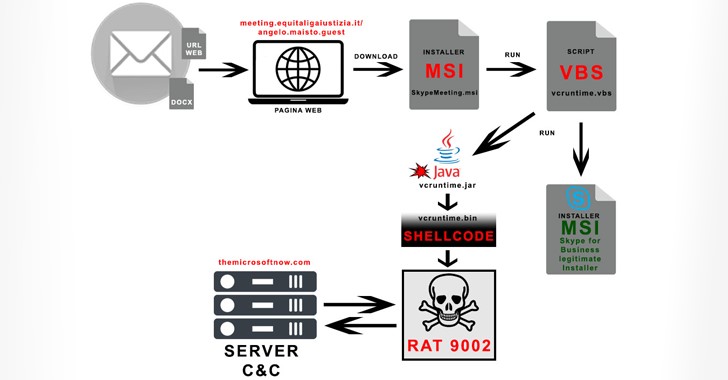

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024