đứng sau chiến dịch này có tên Naikon APT. Chúng sử dụng các kỹ thuật và quy trình được thay đổi liên tục, đồng thời triển khai các backdoor mới có tên Nebulae và RainyDay để đánh để đánh cắp dữ liệu. Các hành vi của nhóm tin tặc này được thực hiện từ giữa tháng 06/2019 đến tháng 03/2021.

Tại giai đoạn đầu, Naikon APT đã sử dụng backdoor Aria-Body và Nebulae. Bắt đầu từ tháng 9/2020, nhóm này đưa backdoor RainyDay vào bộ công cụ, với mục đích gián điệp mạng và đánh cắp dữ liệu.

Trước đó, Naikon APT (hay còn gọi là Override Panda, Lotus Panda hoặc Hellsing) đã bị phát hiện nhắm mục tiêu vào các tổ chức chính phủ ở khu vực Châu Á - Thái Bình Dương (APAC) để tìm kiếm thông tin tình báo địa chính trị.

Ban đầu, Naikon được cho là đã vượt qua được hệ thống giám sát khi bị phát hiện lần đầu vào năm 2015, thì các bằng chứng xuất hiện vào cuối tháng 5/2020 lại cho thấy chúng đã sử dụng một backdoor mới có tên Aria-Body để lén lút đột nhập vào mạng lưới và lợi dụng cơ sở hạ tầng bị xâm nhập làm máy chủ C&C, nhằm phát động các cuộc tấn công nhắm vào các tổ chức khác.

Các cuộc tấn công mới được Bitdefender phát hiện sử dụng RainyDay làm backdoor chính. Tin tặc sử dụng nó để tiến hành do thám, phát tán mã độc, mở rộng phạm vi lây nhiễm trong mạng và trích xuất thông tin nhạy cảm. Cửa hậu này được thực thi bằng kỹ thuật DLL side-loading, một phương pháp được cho là thành công để nạp các DLL độc hại nhằm đánh cắp luồng thực thi của một chương trình hợp pháp như Outlook Item Finder.

Mã độc cũng được cài cắm một backdoor thứ 2 là Nebulae để thu thập thông tin hệ thống, thực hiện thao tác các tệp tin cũng như tải xuống và tải lên các tệp tùy ý thông qua máy chủ C&C với mục đích sao lưu.

Các công cụ khác được triển khai bởi cửa hậu RainyDay bao gồm: trình thu thập tệp tin, lựa chọn các file đã bị thay đổi gần đây có extension cụ thể và tải chúng lên Dropbox, một trình thu thập thông tin đăng nhập và nhiều tiện ích mạng khác như công cụ quét NetBIOS và proxy.

Ngoài ra, Bitdefender cho biết RainyDay có những điểm tương đồng với backdoor Foundcore, được Kaspersky phát hiện đầu tháng 4/2021 khi cùng sử dụng kỹ thuật DLL side-loading để thực thi. Foundcore được cho là do nhóm tin tặc Cycldek sử dụng trong chiến dịch gián điệp mạng nhắm trực tiếp vào các tổ chức chính phủ và quân đội tại Việt Nam.

M.H

(tổng hợp)

08:00 | 10/05/2021

10:00 | 12/07/2021

08:00 | 05/04/2021

13:00 | 20/09/2023

07:00 | 23/10/2024

Ivanti đã đưa ra cảnh báo rằng 03 lỗ hổng bảo mật mới ảnh hưởng đến Thiết bị dịch vụ đám mây (Cloud Service Appliance - CSA) của công ty đang bị tin tặc khai thác một cách tích cực.

13:00 | 09/10/2024

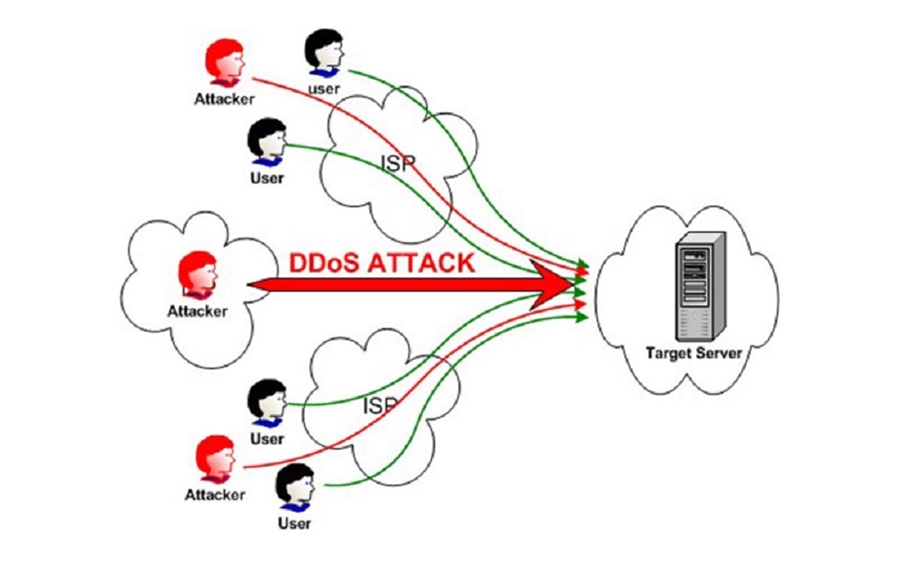

Công ty bảo mật và cơ sở hạ tầng web - Cloudflare tiết lộ rằng họ đã ngăn chặn được một cuộc tấn công từ chối dịch vụ phân tán (DDoS) phá kỷ lục, đạt đỉnh ở mức 3,8 terabit mỗi giây (Tbps) và kéo dài 65 giây. Trong tháng 9, công ty này đã ngăn chặn hơn 100 cuộc tấn công DDoS L3/4 siêu lớn, trong đó nhiều cuộc tấn công đã vượt mốc 2 tỷ gói tin mỗi giây (Bpps) và 3 Tbps.

10:00 | 02/10/2024

Công ty Ivanti (Hoa Kỳ) tiết lộ một lỗ hổng bảo mật mới được vá trong Thiết bị dịch vụ đám mây (Cloud Service Appliance - CSA) của công ty đã bị tin tặc khai thác tích cực trong thực tế.

10:00 | 13/09/2024

Các chuyên gia bảo mật từ Palo Alto Networks (Hoa Kỳ) vừa phát hiện một chiến dịch tấn công bằng mã độc mới với thủ đoạn tinh vi thông qua kết quả tìm kiếm trên Google.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024