Theo số liệu thống kê của tổ chức Điều tra xã hội học - Social & Meltwater năm 2023, Việt Nam có 77,93 triệu người dùng Internet, tương đương với 79,1% tổng dân số. Qua theo dõi cho thấy, dữ liệu cá nhân của hơn 2/3 dân số nước ta đang được lưu trữ, đăng tải, chia sẻ và thu thập trên với nhiều hình thức và mức độ chi tiết khác nhau. Nổi lên hiện nay là tình trạng mua bán dữ liệu cá nhân hiện đang diễn ra phổ biến, nhiều thông tin bị rao bán công khai, trong thời gian dài, với số lượng lớn trên không gian mạng thông qua các website, tài khoản, trang, nhóm trên mạng xã hội, diễn đàn tin tặc.

Theo báo cáo tổng kết của Cục An toàn thông tin, Bộ Thông tin và Truyền thông (TT&TT), trong năm 2023, số cuộc gọi rác ghi nhận được là hơn 77 triệu cuộc, tăng tới 54,6% so với cùng kỳ năm trước đó. Bên cạnh đó, số tin nhắn SMS rác còn nhiều hơn. Đây là con số thực sự lớn khi Việt Nam đang có khoảng hiện có là 148,5 triệu thuê bao, trong đó di động chiếm 93,3%, đồng nghĩa với việc cứ trung bình 2 sim di động sẽ chắc chắn nhận được 1 cuộc gọi rác. Báo cáo cũng cho thấy tình hình lừa đảo trực tuyến tại Việt Nam tăng 64,78% so với cùng kỳ năm 2022.

Bên cạnh đó, theo thống kê của Bộ Công an, chỉ trong 5 năm từ năm 2019 đến năm 2023, Cục An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao (A05) đã phát hiện hàng ngàn cá nhân, tổ chức liên quan đến rao bán dữ liệu cá nhân. Một số đường dây chiếm đoạt, mua bán dữ liệu quy mô lớn tại Việt Nam đã bị phát hiện, đấu tranh, xử lý. Số lượng dữ liệu cá nhân bị thu thập, mua bán trái phép phát hiện được lên tới gần 1.300 GB, trong đó có nhiều dữ liệu cá nhân nội bộ, nhạy cảm. Qua quá trình đấu tranh, lực lượng chức năng Bộ Công an đã vô hiệu hóa 350 GB dữ liệu, chứa gần 500 triệu thông tin cá nhân liên quan của người dùng mạng xã hội tại Việt Nam.

Dưới đây là một số phổ biến hiện nay thường được các tác nhân đe dọa khai thác để đánh cắp thông tin cá nhân, bao gồm:

SQL Injection: Được thực hiện bằng cách chèn thêm một đoạn SQL để làm sai lệnh truy vấn ban đầu. SQL Injection cho phép tin tặc đánh cắp dữ liệu nhạy cảm, giả mạo danh tính và thực hiện các hành vi gây hại khác.

Cross-Site Scripting (XSS): Tấn công XSS cũng sẽ chèn đoạn mã script vào một ứng dụng web. Khi đầu vào này không được lọc, mã độc sẽ được phép thực thi trên trình duyệt của người dùng. Kẻ tấn công có thể lấy được cookie của người dùng trên hệ thống hoặc đánh lừa họ đến các trang web độc hại.

Cross-Site Request Forgery (CSRF): Tấn công CSRF nhằm mục đích đánh lừa người dùng đã xác thực thông tin thực hiện một hành động mà họ không có ý định thực hiện. Kết hợp với các phương thức tấn công kỹ nghệ xã hội, CSRF có thể khiến người dùng vô tình cung cấp dữ liệu cá nhân cho tin tặc.

Security misconfiguration: Đây là lỗ hổng do cấu hình hệ thống, máy chủ, ứng dụng hoặc các thành phần bảo mật không được thiết lập hoặc cấu hình không chính xác, dẫn đến các thiết lập không an toàn và khả năng tấn công từ tin tặc. Điều này có thể cho phép chúng tìm thấy các điểm yếu, tiếp cận thông tin nhạy cảm, thực hiện thao tác không hợp lệ hoặc gây rò rỉ thông tin.

Broken authentication: Lỗ hổng xảy ra khi các biện pháp xác thực và quản lý phiên (session management) không được triển khai đúng cách, các tin tặc thông qua đó có thể vượt qua trình xác thực, từ đó có thể dễ dàng xâm nhập, đánh cắp thông tin tài khoản và khai thác các lỗ hổng khác.

Broken Access Control: Đây là lỗi phổ biến về việc phân quyền trong hệ thống. Các lỗi phân quyền thường do thiếu đi các bộ phát hiện lỗi tự động hoặc cách thức kiểm thử hoặc các hàm kiểm thử chưa hiệu quả khiến cho hệ thống bị rò rỉ.

Phương thức, thủ đoạn khai thác lỗ hổng bảo mật

- Sử dụng mã độc, phần mềm độc hại có tính năng gián điệp hay tấn công, xâm nhập hệ thống máy tính, làm gián đoạn, tổn hại tới tính bí mật, toàn vẹn và sẵn sàng của máy tính người sử dụng để chiếm đoạt thông tin dữ liệu cá nhân.

- Tấn công vào hệ thống lưu trữ dữ liệu cá nhân, thông tin khách hàng để bán cho đối thủ của họ, đánh cắp mật khẩu của các tài khoản nhằm mục đích biển thủ tiền,…

- Lợi dụng sự chủ quan, lơ là và đánh vào tâm lý “hám lời” của người dân, đề nghị cung cấp thông tin và sau đó chiếm đoạt dưới hình thức các chương trình khuyến mãi, bốc thăm trúng thưởng, mua hàng trực tuyến, mini game có thưởng.

- Các doanh nghiệp, công ty kinh doanh dịch vụ có thu thập của khách hàng, cho phép các đối tác thứ ba tiếp cận thông tin dữ liệu cá nhân nhưng không có yêu cầu, quy định chặt chẽ, để đối tác thứ ba chuyển giao, buôn bán cho các bên khác.

- Các cá nhân, doanh nghiệp chủ động thu thập thông tin cá nhân của khách hàng, hình thành kho dữ liệu cá nhân, phân tích, xử lý các loại dữ liệu đó để tiến hành kinh doanh, buôn bán.

- Các ứng dụng trên điện thoại yêu cầu người dùng phải đồng ý cấp một số quyền như: giám sát camera, danh bạ, quyền truy cập bộ nhớ,… thì mới có thể sử dụng nhằm mục đích thu thập thông tin cá nhân của người dùng.

Nguyên nhân xuất hiện lỗ hổng bảo mật

Trên thực tế, lỗ hổng bảo mật có thể xảy ra ở bất cứ nơi đâu tồn tại những điểm yếu, ví dụ như phần mềm, trang web, ứng dụng, hệ điều hành, mã nguồn, API, thiết bị IoT, hệ thống thiết bị mạng, các thiết bị bộ định tuyến,...

Có nhiều nguyên nhân gây ra lỗ hổng bảo mật, có thể do quản trị viên vận hành hệ thống, cấu hình và thiết lập các giải pháp bảo mật còn hạn chế và sai sót, trong đó dữ liệu đầu vào của người dùng không được kiểm tra, hay chính sách quản lý mật khẩu kém, các tập luật của tường lửa chưa được thắt chặt; lỗi từ hệ điều hành và tính phổ biến của nó cũng như các loại mã, phần mềm, phần cứng cũng làm tăng khả năng kẻ tấn công tìm thấy và có thông tin về các lỗ hổng đã biết; lỗi từ lập trình viên (có thể vô tình hoặc cố ý) trong quá trình phát triển sản phẩm, ứng dụng có thể để lại lỗi dẫn đến việc khai thác; kiểm thử và đánh giá an toàn hệ thống chưa được thực hiện hoặc chưa chặt chẽ.

Ngoài những nguyên nhân trên, tình trạng lộ dữ liệu diễn ra trên không gian mạng còn xuất phát từ việc người dùng thiếu những kỹ năng về đảm bảo an toàn thông tin, sử dụng tài nguyên hệ thống mạng gặp phải hạn chế, đồng thời chưa có ý thức bảo vệ dữ liệu cá nhân, đăng tải công khai hoặc rò rỉ trong quá trình chuyển giao, lưu trữ, trao đổi phục vụ hoạt động kinh doanh hoặc do biện pháp bảo vệ không tương xứng. Đây cũng chính là mối đe dọa lớn nhất đối với nhiều tổ chức hiện nay.

Trước thực trạng xuất hiện ngày càng nhiều lỗ hổng bảo mật cùng với đó phương thức, thủ đoạn khai thác của tin tặc ngày càng tinh vi, dưới đây là một số giải pháp phòng chống và ngăn chặn các mối đe dọa từ lỗ hổng bảo mật.

Thứ nhất, về yếu tố kỹ thuật, cần thiết lập đồng bộ các giải pháp bảo vệ thông tin ngay từ biên vùng mạng kết nối Internet đến bên trong hệ thống nội bộ. Các doanh nghiệp cần phải xây dựng các chính sách về an toàn thông tin trong tổ chức của họ, tạo thành một quy trình khép kín bắt buộc phải thực hiện, từ việc phát triển sản phẩm, đánh giá cho đến cài đặt, cấu hình và triển khai. Ngoài ra, chú trọng thực hiện quản lý lỗ hổng, đây là một hoạt động theo chu kỳ trong việc xác định, phân loại, khắc phục và giảm thiểu các lỗ hổng bảo mật. Có nhiều phương pháp phát hiện lỗ hổng, ví dụ như rà quét lỗ hổng, kiểm thử xâm nhập,… Chú ý thường xuyên cập nhật các bản vá cho hệ điều hành, các chương trình anti-virus và ứng dụng bảo mật để chủ động ngăn ngừa cũng như phát hiện sớm các lỗ hổng bảo mật có thể tồn tại.

Thứ hai, triển khai và tổ chức thường xuyên các khóa đào tạo, tập huấn và nâng cao nhận thức an toàn mạng đối với người dùng cuối, đặc biệt là về các mối đe dọa phổ biến, cách thức khai thác và kỹ thuật tấn công của các tin tặc, từ đó trang bị kỹ năng xử lý và phòng tránh cần thiết để tránh trở thành nạn nhân bị xâm phạm.

Thứ ba, căn cứ vào Nghị định về bảo vệ dữ liệu cá nhân đã ban hành làm căn cứ để xử lý các đối tượng theo quy định của pháp luật, thể hiện quan điểm trong thượng tôn pháp luật về bảo vệ dữ liệu cá nhân. Bên cạnh đó, ngay cả người dùng khi sử dụng các ứng dụng trên thiết bị thông minh kết nối Internet cũng phải cẩn trọng tuyệt đối. Đặc biệt, cảnh giác trước các đường dẫn, tệp tin lạ được gửi thông qua các nền tảng nhắn tin hoặc email và các quyền ứng dụng hoặc trang web yêu cầu trên thiết bị của người dùng.

|

TÀI LIỆU THAM KHẢO [1]. Nghị định số 13/2023/NĐ-CP của Chính phủ: Bảo vệ dữ liệu cá nhân. [2]. Báo cáo tổng kết Bộ thông tin truyền thông các năm 2019, 2020, 2021, 2022, 2023. |

ThS. Đỗ Thị Tâm (Học viện Cảnh sát nhân dân)

09:00 | 30/05/2024

08:00 | 01/03/2024

16:00 | 03/06/2024

14:00 | 04/05/2024

08:00 | 17/06/2024

08:00 | 04/05/2024

16:00 | 19/09/2024

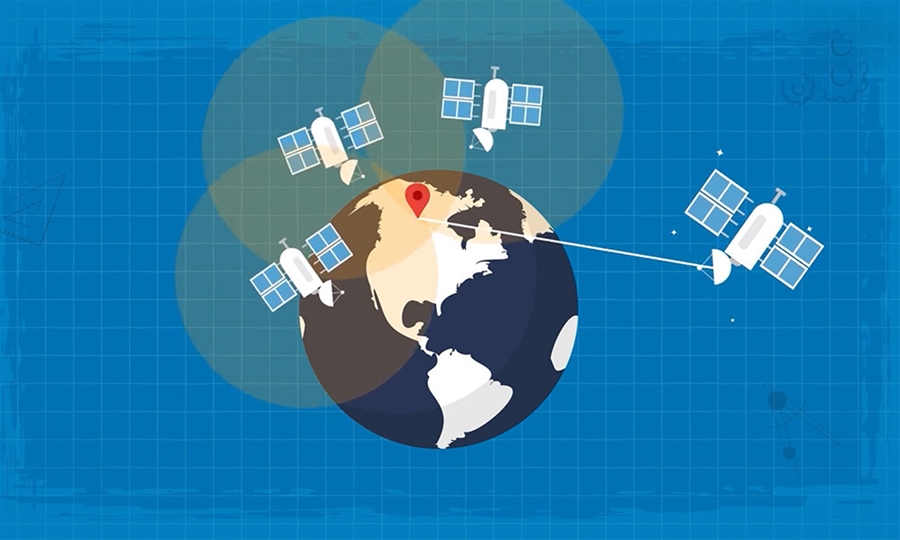

Hệ thống định vị vệ tinh toàn cầu (Global Navigation Satellite System - GNSS) là hệ thống xác định vị trí dựa trên vị trí của các vệ tinh nhân tạo, do Bộ Quốc phòng Hoa Kỳ thiết kế, xây dựng, vận hành và quản lý. Hệ thống GNSS ban đầu được dùng trong mục đích quân sự nhưng sau những năm 1980, Chính phủ Hoa Kỳ cho phép sử dụng GNSS vào mục đích dân sự ở phạm vi toàn cầu. Chính vì việc mở rộng phạm vi sử dụng nên đã dẫn đến các nguy cơ mất an toàn thông tin (ATTT) cho các hệ thống này. Bài báo sau đây sẽ giới thiệu các kỹ thuật tấn công mạng vào các hệ thống định vị toàn cầu.

13:00 | 13/08/2024

Các nhà nghiên cứu bảo mật tại Cleafy Labs (Italy) phát hiện ra một phần mềm độc hại Android mang tên BingoMod nguy hiểm, có thể đánh cắp tiền và xóa sạch dữ liệu của người dùng.

14:00 | 30/07/2024

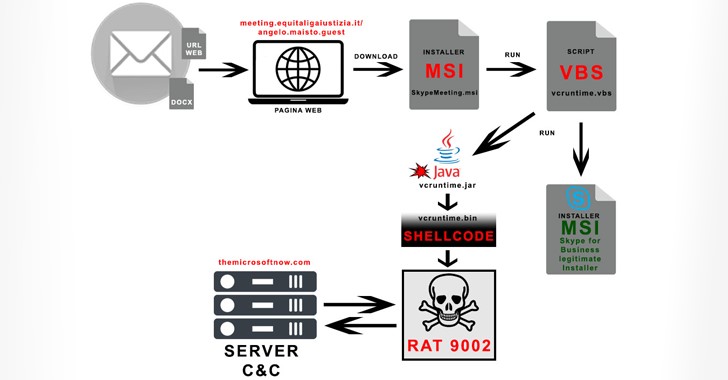

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

16:00 | 24/07/2024

Vào tháng 3/2024, các nhà nghiên cứu của công ty an ninh mạng Zscaler (Mỹ) đã quan sát thấy hoạt động xâm nhập mới từ nhóm tin tặc được Chính phủ Triều Tiên hậu thuẫn có tên là Kimsuky (hay còn gọi là APT43, Emerald Sleet và Velvet Chollima). Đặc biệt, Zscaler phát hiện một chiến dịch tấn công bởi các tin tặc Kimsuky sử dụng tiện ích mở rộng mới trên Google Chrome có tên gọi Translatext.

Công ty nghiên cứu bảo mật ESET mới đây đã đưa ra cảnh báo về việc tin tặc tấn công một đối tác của họ tại Israel để mạo danh thương hiệu này nhằm phát tán mã độc.

09:00 | 29/10/2024