Nhà nghiên cứu của Nozomi Networks (trụ sở chính tại Mỹ) đã tiết lộ lỗ hổng trong một thành phần của phần mềm phổ biến ThroughTek (Trung Quốc), mà các nhà sản xuất thiết bị gốc (OEM) sử dụng để sản xuất camera IP, camera giám sát trẻ em và thú cưng cũng như các thiết bị robot và pin.

Bản thân lỗ hổng này được tìm thấy trong một bộ công cụ phát triển phần mềm P2P do ThroughTek sản xuất. Trong trường hợp này, P2P đề cập đến chức năng cho phép khách hàng trên ứng dụng dành cho hoặc máy tính để bàn truy cập các luồng (stream) âm thanh hay video từ máy ảnh hoặc thiết bị thông qua Internet.

Nozomi Networks tuyên bố rằng được sử dụng để truyền các luồng dữ liệu đó thiếu trao đổi khóa an toàn, thay vào đó, nó dựa vào phương pháp làm rối mã (obfuscation) dựa trên khóa cố định. Điều này có nghĩa là những trái phép có thể truy cập vào đó để tạo lại luồng âm thanh/video, cho phép chúng theo dõi người dùng từ xa một cách hiệu quả.

Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) đã phát cảnh báo bảo mật cho lỗ hổng tồn tại trong ThroughTek P2P SDK vào ngày 15/6/2021, với điểm CVSS lên 9,1. Lỗ hổng này ảnh hưởng đến phiên bản 3.1.5 trở lên. Các phiên bản SDK với thẻ nossl và chương trình cơ sở của thiết bị không sử dụng AuthKey cho kết nối IOTC, sử dụng môđun AVAPI mà không bật DTLS hoặc sử dụng môđun P2PTunnel hoặc RDT.

ThroughTek đổ lỗi cho các nhà phát triển đã triển khai sai SDK hoặc không cập nhật phần mềm vào sản phẩm của họ. Hãng này cũng cho biết, phiên bản 3.3 đã được giới thiệu vào giữa năm 2020 để sửa lỗ hổng này và kêu gọi người dùng cập nhật phiên bản SDK được sử dụng trong các sản phẩm.

Lỗ hổng được phát hiện cũng có thể dẫn đến việc nghe trộm trái phép video camera, âm thanh và giả mạo thiết bị cũng như chiếm đoạt chứng chỉ thiết bị.

Vụ việc một lần nữa làm dấy lên những lo ngại mà người dùng IoT phải đối mặt khi việc cập nhật phần mềm không được triển khai kịp thời và quá phụ thuộc vào các thành phần của nhà phát triển bên thứ ba.

Năm 2020, một số lỗ hổng zero-day đã được phát hiện trong thư viện phần mềm TCP/IP được sử dụng rộng rãi có thể gây ảnh hưởng đến hàng trăm triệu thiết bị IoT.

Vào tháng 4/2021, các nhà nghiên cứu đã tìm thấy nhiều lỗ hổng được đặt tên là “Name: Wreck” trong phần mềm phổ biến FreeBSD và các loại firmware IoT/OT khác nhau có thể có mặt trong hơn .

Hồng Vân

14:00 | 27/09/2021

08:00 | 25/12/2020

18:00 | 22/07/2021

10:00 | 04/01/2021

08:00 | 25/08/2021

14:00 | 06/08/2020

10:00 | 21/02/2023

10:00 | 18/10/2024

Công ty bảo mật Zimperium (Mỹ) đã xác định được 40 biến thể mới của trojan ngân hàng TrickMo trên Android. Các biến thể này được liên kết với 16 chương trình dropper (một loại trojan horse để cài đặt phần mềm độc hại) và 22 cơ sở hạ tầng của máy chủ điều khiển và ra lệnh (C2) riêng biệt, với các tính năng mới để đánh cắp mã PIN Android.

14:00 | 17/09/2024

Nhà nghiên cứu bảo mật Alon Leviev của SafeBreach Labs đã trình bày một cách tấn công vào kiến trúc Microsoft Windows Update biến các lỗ hổng đã được sửa thành lỗ hổng zero-day.

16:00 | 04/09/2024

Kaspersky vừa phát hiện một nhóm tin tặc có tên Head Mare, chuyên tấn công các tổ chức ở Nga và Belarus bằng cách khai thác lỗ hổng zero-day trong phần mềm nén và giải nén phổ biến WinRAR.

14:00 | 29/07/2024

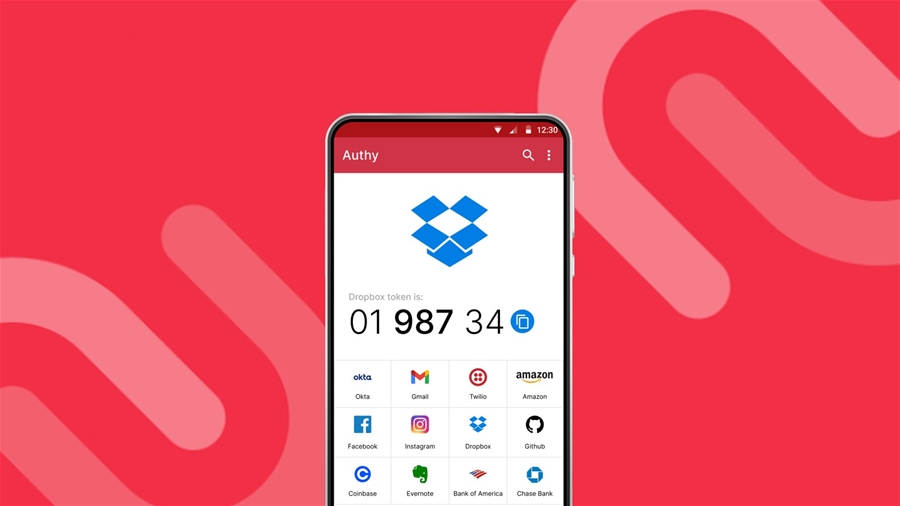

Công ty cung cấp dịch vụ Communication APIs Twilio (Mỹ) đã xác nhận rằng một API không bảo mật đã cho phép các tác nhân đe dọa xác minh số điện thoại của hàng triệu người dùng xác thực đa yếu tố Authy, khiến họ có khả năng bị tấn công lừa đảo qua tin nhắn SMS và tấn công hoán đổi SIM.

Vụ việc hàng nghìn máy nhắn tin và các thiết bị liên lạc khác phát nổ ở Liban hồi tháng 9 đã gióng lên hồi chuông cảnh báo về phương thức tấn công chuỗi cung ứng mới vô cùng nguy hiểm, đánh dấu sự leo thang mới trong việc sử dụng chuỗi cung ứng chống lại các đối thủ. Điều này đã đặt ra yêu cầu cấp bách cho các nhà lãnh đạo toàn cầu về việc giảm phụ thuộc vào công nghệ từ các đối thủ.

10:00 | 30/10/2024