OSVDB (Open Sourced Vulnerability Database) là nguồn cung cấp miễn phí bản vá những lỗ hổng cho các nhà phát triển phần mềm.

Việc đóng cửa OSVDB nêu lên những vấn đề trong cách sử dụng nguồn mở, đặc biệt trong việc phát triển ứng dụng doanh nghiệp: thường sau khi được tích hợp vào ứng dụng, nó gần như không được cập nhật để sửa chữa các lỗ hổng phát hiện sau đó. Đây là vấn đề lớn.

Mark Curphey, Giám đốc điều hành SourceClear, một công ty mới tập trung vào việc bảo mật phần mềm nguồn mở ở Mỹ, cho rằng hầu hết mọi người dùng nguồn mở, có thể lên đến 99%, chỉ có 1% code là tự viết.

Yêu cầu cấp thiết phát triển phần mềm nhanh chóng dẫn đến việc sử dụng phổ biến nguồn mở. Nguồn mở có sẵn, thường là miễn phí và được cả cộng đồng tham gia chỉnh sửa. Nhưng sự gấp rút đó có thể dẫn đến việc các phiên bản của phần mềm nguồn mở được sử dụng không có hồ sơ đầy đủ, khiến cho các chuyên gia bảo mật phải tìm hiểu để phát hiện lỗ hổng trong các ứng dụng cho công ty của mình.

Tin tặc nhận thức rõ việc này nên chúng có thể theo dõi GitHub để xem ai đóng góp mã nguồn gì và mã nguồn của ai có vấn đề. Sau đó, chúng lần theo những người quan tâm mã nguồn đó để tìm hiểu những dự án người dùng đang làm việc, tìm kiếm người dùng sử dụng một số mã nguồn có lỗ hổng đã tìm thấy trên GitHub.

Vấn đề mở rộng sang phần mềm thương mại, các hãng phần mềm buộc phải tuân theo một chuẩn mực cao. Họ phải công khai những nguồn mở trong phần mềm của mình, giám sát chúng và phát hành bản vá lỗi khi lỗ hổng mới được phát hiện.

Vấn đề bảo mật mã nguồn có thể mở rộng sang các thiết bị mạng. Điển hình là vụ Juniper công bố thiết bị NetScreen của hãng bị tấn công cửa hậu (backdoor) và bị chèn mã trái phép vào hệ điều hành (tháng 12/2015). Lý do vẫn chưa được làm rõ.

Trong trường hợp NetScreen của Juniper, có khả năng nhiều khách hàng sử dụng thiết bị đã không cài đặt các bản vá lỗi một thời gian dài.

Những lưu ý để giảm nguy cơ khi sử dụng nguồn mở:

+ Nắm rõ phần mềm mình mua có thành phần nguồn mở hoặc của bên thứ ba nào.

+ Yêu cầu hãng phần mềm cung cấp tài liệu về cách thức họ theo dõi liên tục các thành phần mà họ sử dụng và cách thức vá các lỗ hổng.

+ Nếu có một thư viện thương mại của bên thứ ba được sử dụng, thì nhà cung cấp có cam kết đảm bảo các thành phần bị lỗi được vá không.

+ Tìm hiểu nhà phát triển có sử dụng các mô hình phân tích để kiểm tra khả năng đứng vững của phần mềm trước các mối đe dọa không.

+ Đặt ưu tiên các ứng dụng cần được giám sát và thực hiện nghiêm ngặt dựa trên mức độ quan trọng của ứng dụng đối với doanh nghiệp và giá trị của các nguồn lực liên quan.

Doanh nghiệp cần phải thiết lập và duy trì liên tục các chương trình nâng cấp và vá lỗi phần mềm. Khi mua các ứng dụng, doanh nghiệp nên hỏi các nhà phát triển về việc bảo đảm an toàn thông tin trong quy trình của họ, cách họ sàng lọc mã nguồn và chương trình vá lỗi sản phẩm khi đã trao cho khách hàng.

13:00 | 09/10/2024

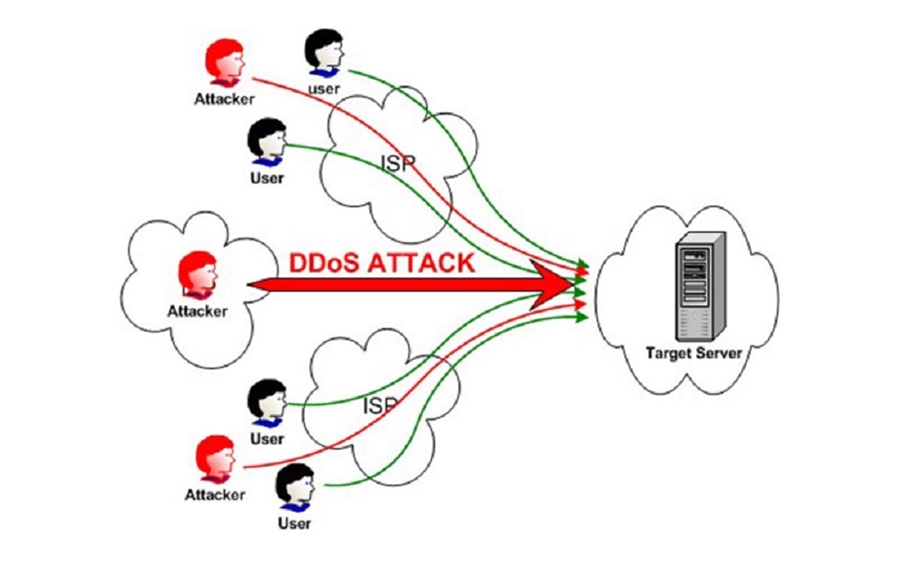

Công ty bảo mật và cơ sở hạ tầng web - Cloudflare tiết lộ rằng họ đã ngăn chặn được một cuộc tấn công từ chối dịch vụ phân tán (DDoS) phá kỷ lục, đạt đỉnh ở mức 3,8 terabit mỗi giây (Tbps) và kéo dài 65 giây. Trong tháng 9, công ty này đã ngăn chặn hơn 100 cuộc tấn công DDoS L3/4 siêu lớn, trong đó nhiều cuộc tấn công đã vượt mốc 2 tỷ gói tin mỗi giây (Bpps) và 3 Tbps.

16:00 | 27/09/2024

Một chiến dịch quốc tế phối hợp giữa các cơ quan thực thi pháp luật đã thành công trong việc triệt phá một mạng lưới tội phạm tinh vi chuyên mở khóa điện thoại di động bị mất hoặc đánh cắp. Mạng lưới này đã sử dụng nền tảng lừa đảo tự động iServer để đánh cắp thông tin đăng nhập của hàng trăm nghìn nạn nhân trên toàn thế giới.

15:00 | 04/08/2024

Báo cáo của hãng Kaspersky được đưa ra tại chương trình “Tập huấn mô phỏng bảo vệ tương tác của Kaspersky (KIPS)” nhằm hỗ trợ doanh nghiệp chủ động ứng phó với các mối đe dọa phức tạp và không ngừng gia tăng trong bối cảnh kỹ thuật số cho thấy số tài khoản lộ lọt do nhiễm mã độc tại Việt Nam trong những năm gần đây gia tăng đột biến, năm 2023 gấp 31 lần so với năm 2020.

10:00 | 18/07/2024

Theo báo cáo được các chuyên gia của hãng nghiên cứu bảo mật TRM Labs (Mỹ) cho biết, số tiền mã hóa bị đánh cắp trong các vụ tấn công mạng trên toàn cầu đã tăng hơn gấp đôi trong nửa đầu năm 2024 so với cùng kỳ năm ngoái.

Các cơ quan chính phủ tại Mỹ, Úc và Canada đưa ra cảnh báo các tác nhân đe dọa được nhà nước Iran bảo trợ sử dụng kỹ thuật tấn công Brute Force và nhiều phương thức khác để triển khai các chiến dịch tấn công mạng nhắm vào các tổ chức cơ sở hạ tầng quan trọng.

10:00 | 25/10/2024