Ngày nay, các cuộc tấn công mạng ngày càng trở nên phức tạp và tinh vi hơn, các giải pháp bảo đảm an toàn thông tin, an ninh mạng truyền thống đòi hỏi duy trì một lượng lớn dữ liệu về các dấu hiệu xâm nhập, các quy tắc và phải cập nhật thường xuyên khi có bất kỳ hình thức hoặc kỹ thuật tấn công mới nào xuất hiện. Tính tự động hóa trong việc này vẫn còn nhiều hạn chế. Trong bài báo này, nhóm tác giả sẽ trình bày một giải pháp sử dụng ưu điểm vượt trội của công nghệ học máy để dự đoán các truy cập bất thường cụ thể là các cuộc tấn công Dos/DDos, PortScan, Web Attack, Brute Force… từ đó đưa ra các cảnh báo kịp thời và chính xác.

14:00 | 17/05/2023

07:00 | 03/04/2023

Chỉ thị 14 ngày 07/6/2019 về tăng cường bảo đảm an toàn, an ninh mạng nhằm cải thiện chỉ số xếp hạng của Việt Nam đã đưa ra định hướng cho các Bộ, ngành, địa phương phải hoàn thành mô hình bảo đảm an toàn thông tin 4 lớp theo hướng dẫn của Bộ TT&TT trước ngày 30/9/2020.

09:00 | 21/07/2020

Cơ sở dữ liệu (CSDL) là tài sản quan trọng của bất kỳ tổ chức, doanh nghiệp nào, việc đảm bảo an toàn, tránh sự truy cập trái phép vào CSDL là biện pháp cần thiết và là mong muốn của các tổ chức, doanh nghiệp. Bài viết này giới thiệu về hệ thống phát hiện xâm nhập (Intrusion Detection System - IDS) CSDL để bảo vệ CSDL khỏi các giao dịch nguy hiểm.

15:00 | 10/10/2017

Bài viết này giới thiệu về một mô hình tối ưu hóa phát hiện mã độc ứng dụng trong điều tra số. Mô hình này giúp phát hiện mã độc nhanh hơn và cung cấp những chứng cứ số có độ chính xác cao, phục vụ cho công tác điều tra số.

09:09 | 01/10/2015

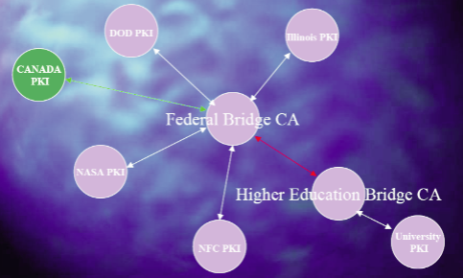

Liên tác hoạt động giữa các miền PKI đối mặt với hai vấn đề chính là xây dựng các mô hình PKI liên miền cho các miền PKI cần có các hoạt động liên tác và tương thích hoạt động giao dịch cho từng người sử dụng CTS thuộc các miền PKI liên tác với nhau.

15:00 | 23/10/2014

Nhận thức rõ vai trò quan trọng trong công tác đảm bảo an ninh, an toàn thông tin (ATTT) trong hoạt động của doanh nghiệp, mô hình đảm bảo ATTT tại Viettel đã được xây dựng đồng bộ từ mạng lưới, chính sách, kiểm soát trên thực tế, công cụ thiết bị kỹ thuật,... thống nhất trên mọi lĩnh vực.

15:00 | 26/11/2012

Hiện nay, việc lựa chọn các mô hình triển khai PKI ở các quốc gia rất khác nhau và chưa có một mô hình nào được coi là tối ưu. Vấn đề liên tác hoạt động dịch vụ Chứng thực điện tử (CTĐT) rất cấp thiết nhưng hiện chưa có giải pháp nào thực sự hiệu quả và tin cậy. Đây không chỉ là về công nghệ, mà còn phụ thuộc vào trình độ phát triển CA và chính sách CA của các quốc gia đối với các hạ tầng PKI được ứng dụng trong các lĩnh vực khác nhau.

15:00 | 19/12/2011