1. Đôi nét về ISO/IEC 27000

Các yêu cầu Tiêu chuẩn An ninh thông tin của Bộ tiêu chuẩn ISO/IEC 27000 được xây dựng và phát triển dựa trên nền tảng các tiêu chuẩn BS 7799 của Viện Tiêu chuẩn Anh.

Từ năm 2005 đến nay, bộ tiêu chuẩn ISO/IEC 27000 liên tục được hoàn thiện để cung cấp những công cụ quản lý mang tính quốc tế, đảm bảo cho quá trình thiết lập, vận hành, giám sát, xem xét, duy trì và cải tiến Hệ thống quản lý an ninh thông tin. Bộ tiêu chuẩn ISO/IEC 27000 gồm các tiêu chuẩn sau:

- ISO/IEC 27000 : 2009 Các nguyên tắc và từ vựng

- ISO/IEC 27001: 2005 Các yêu cầu Hệ thống quản lý an ninh thông tin

- ISO/IEC 27002 : 2005 Mã thực hành Hệ thống quản lý an ninh thông tin

- ISO/IEC 27003 : 2010 Hướng dẫn áp dụng Hệ thống quản lý an ninh thông tin

- ISO/IEC 27004 : 2007 Đo lường Hệ thống quản lý an ninh thông tin

- ISO/IEC 27005 : 2007 Quản lý rủi ro Hệ thống quản lý an ninh thông tin

- ISO/IEC 27006 : 2007 Dành cho các tổ chức đánh giá và chứng nhận ISMS.

Trong các tiêu chuẩn trên, ISO/IEC 27001: 2005 chính là những yêu cầu bắt buộc đối với Tổ chức khi xây dựng, vận hành và duy trì ISMS, và cũng là cơ sở để các tổ chức tư vấn, đánh giá quản lý chất lượng thực hiện công việc chuyên môn của mình. Các tiêu chuẩn khác trong bộ ISO/IEC 27000 được coi như những công cụ hỗ trợ phục vụ cho tiêu chuẩn ISO/IEC 27001:20005. Trong tương lai gần, sẽ có thêm nhiều tiêu chuẩn hướng dẫn áp dụng Hệ thống quản lý an ninh thông tin cho một số ngành có mức độ rủi ro cao như viễn thông, y tế....

2. Quản lý rủi ro đối với tài sản - nội dung trọng tâm của các Yêu cầu trong tiêu chuẩn ISO/IEC 27001:2005

Về cấu trúc, tiêu chuẩn ISO/IEC 27001:2005 bao gồm các yêu cầu được sắp xếp theo trật tự các điều khoản như: 4. Hệ thống quản lý an ninh thông tin; 5. Trách nhiệm lãnh đạo; 6. Đánh giá nội bộ ISMS; 7. Xem xét lãnh đạo ISMS; 8. Cải tiến ISMS.

Yêu cầu áp dụng 11 mục tiêu kiểm soát (được cụ thể hóa ở các mục của phụ lục A) của Tiêu chuẩn bao gồm: A.5 Chính sách An ninh; A.6 An ninh thông tin của Tổ chức; A.7 Quản lý tài sản; A.8 An ninh nhân lực; A.9 An ninh vật lý và môi trường; A.10 Quản lý các tác nghiệp và truyền thông; A.11 Kiểm soát truy cập; A.12 Duy trì và phát triển các hệ thống; A.13 Quản lý sự cố An ninh thông tin; A.14 Quản lý tính liên tục trong kinh doanh; A.15 Sự tuân thủ.

Về nội dung, trọng tâm của ISMS yêu cầu quản lý rủi ro đối với toàn bộ tài sản của Tổ chức nhằm đảm bảo quá trình kinh doanh liên tục và tuân thủ các chế định và pháp định quốc gia, quốc tế. Trong đó, 3 nhóm tài sản được kiểm soát ở mức độ cao nhất là tài sản thông tin, tài sản con người, tài sản vật lý. Việc kiểm soát các tài sản của Tổ chức phải được thực hiện theo yêu cầu 11 mục tiêu kiểm soát và phải được Tổ chức cam kết qua Bản công bố áp dụng.

ISO/IEC 27001:2005 yêu cầu áp dụng mô hình PDCA để kiến trúc nên mọi quá trình kiểm soát trong ISMS đáp ứng những mong đợi của Tổ chức và các bên quan tâm tới hoạt động sản xuất – kinh doanh của Tổ chức (Hình 1).

3. Trình tự thiết lập, vận hành, xem xét, duy trì, cải tiến ISMS - một số kinh nghiệm

Tổ chức chứng nhận DAS của Vương quốc Anh là một trong số các tổ chức chứng nhận được công nhận toàn cầu trong hoạt động đánh giá và cấp giấy chứng nhận ISO/IEC 27001:2005. Sau gần 3 năm triển khai các hoạt động đào tạo, đánh giá ISMS cho một số cơ quan, đơn vị tại Việt Nam hoạt động trong nhiều lĩnh vực có yêu cầu bảo mật thông tin, dưới đây DAS chia sẻ một số kinh nghiệm thu được trong quá trình triển khai các giai đoạn thiết lập ISMS.

Hoạch định ISMS

Cam kết xây dựng Hệ thống ISMS. Đại diện lãnh đạo An ninh thông tin (Giám đốc An ninh thông tin) là lãnh đạo cao nhất của Tổ chức. Đây là yếu tố quyết định sự thành công của ISMS và là một bằng chứng cho khách hàng và các bên quan tâm biết về việc thực hiện những cam kết của Tổ chức thiết lập, duy trì, xem xét và cải tiến ISMS.

Xác định phạm vi, giới hạn áp dụng ISMS: Đây là công việc đầu tiên quá trình xây dựng ISMS. Tùy thuộc vào quy mô và sự phức tạp của hoạt động sản xuất, kinh doanh và cung cấp dịch vụ mà Tổ chức xác định phạm vi áp dụng, số lượng địa điểm áp dụng cũng như lộ trình triển khai áp dụng ISMS phải đảm bảo những yêu cầu cơ bản sau:

- Phù hợp với yêu cầu chế định và pháp định, yêu cầu của khách hàng về kiểm soát an ninh thông tin.

- Phù hợp với đặc điểm nguồn nhân lực và tiềm lực tài chính.

- Thực hiện được những cam kết của Tổ chức với các bên quan tâm.

Xây dựng chính sách ISMS. Chính sách an ninh thông tin là văn bản công bố những cam kết lâu dài trong việc thực hiện và duy trì ISMS của Tổ chức tới các bên quan tâm. Chính sách ANTT được từng bước thực hiện thông qua việc thực hiện các mục tiêu kiểm soát và các hoạt động kiểm soát ISMS của Tổ chức.

Thiết lập, thực hiện vận hành ISMS

Xác định tài sản và giá trị tài sản, nhận biết rủi ro, phân tích – lượng hóa rủi ro, đánh giá rủi ro và lựa chọn các phương án xử lý rủi ro đối với tài sản của Tổ chức: Liệt kê tất cả các tài sản, xác định giá trị, những rủi ro xuất hiện (rủi ro về sở hữu tài sản, những điểm yếu, các mối đe đọa, mất độ tin cậy, tính toàn vẹn, tính sẵn sàng), xây dựng các biện pháp kiểm soát, đo lường, đánh giá tính hiệu lực của các phương pháp kiểm soát, nhận biết những rủi ro còn sót lại theo yêu cẩu ISO/IEC 27001:2005 là

những hạng mục công việc quan trọng nhất nhưng cũng khó khăn và phức tạp nhất trong toàn bộ quá trình xây dựng ISMS. Tùy thuộc vào phạm vi áp dụng, vào đặc điểm ngành sản xuất, kinh doanh, cung cấp dịch vụ mà các mức độ rủi ro đối với các nhóm tài sản thông tin, con người và vật lý ở mỗi Tổ chức là khác nhau. Kinh nghiệm của những đơn vị áp dụng hiệu quả ISMS cho thấy:

- Mọi quy trình kiểm soát trong ISMS tuân thủ mô hình PDCA. Hình 2 minh họa cho quy trình kiểm soát tài sản thông tin đảm bảo tính bảo mật, tính toàn vẹn và tính sẵn sàng theo mô hình PDCA.

- Sử dụng các công cụ trong bộ tiêu chuẩn ISO/IEC 27000 có hiệu quả như áp dụng tiêu chuẩn ISO/IEC 27005: 2007 để quản lý rủi ro, tiêu chuẩn ISO/IEC 27004: 2007 để đo lường ISMS.

- Tập trung đầu tư hạ tầng kỹ thuật, công nghệ để giảm rủi ro từ những mối đe dọa. Ví dụ: xây dựng các vành đai an ninh vật lý – môi trường, các giải pháp công nghệ bảo vệ cơ sở dữ liệu (các biện pháp kiểm soát quyền truy cập – các phần mềm ngăn chặn quyền truy cập trái phép, chống truy cập từ bên ngoài, các phần mềm mã hóa cơ sở dữ liệu, xác thực người dùng, chữ ký điện tử hoặc chứng thực điện tử, kiểm soát các thiết bị ngoại vi...).

- Thực hiện có hiệu quả những cam kết những chính sách an ninh thông tin.

Xây dựng 11 mục tiêu kiểm soát và các kiểm soát theo yêu cầu phụ lục A của tiêu chuẩn để thực hiện chính sách an ninh thông tin và những cam kết của lãnh đạo đơn vị. Thiết lập hệ thống các quy trình, hướng dẫn công việc, lưu hồ sơ theo yêu cầu tiêu chuẩn. Đào tạo nguồn nhân lực để thực hiện, vận hành, giám sát, xem xét, duy trì và cải tiến ISMS. Đây là giai đoạn tốn nhiều thời gian, công sức của các đơn vị, nó thể hiện trí tuệ của cả một Tổ chức.

Đạt được giấy chứng nhận ISO/EC 2700/:2005 là giai đoạn xác định mức độ thành công đối với hệ thống quản lý ANTT theo yêu cầu ISO/IEC 27001:2005. Tuy nhiên, hiện tại ở Việt nam, có rất ít doanh nghiệp quan tâm đầy đủ tới vấn đề này. Hầu hết các doanh nghiệp chỉ mới ở mức độ công bố áp dụng mà không tiến đến kết quả cuối cùng là chứng nhận bởi một đơn vị hoàn toàn độc lập

03:52 | 24/06/2016

Trong lĩnh vực công nghệ thông tin, nhu cầu sử dụng các cơ chế mật mã để bảo vệ thông tin liên tục gia tăng. Tính an toàn và tin cậy của các cơ chế như vậy phụ thuộc trực tiếp vào các môđun mật mã, trong đó các cơ chế này được thực thi. Trước yêu cầu này, Tiêu chuẩn Quốc gia Việt Nam TCVN 11295:2016 ISO/IEC 19790:2012 “Công nghệ thông tin - Các kỹ thuật an toàn - Yêu cầu an toàn cho môđun mật mã” đã được công bố theo đề nghị của Ban Cơ yếu Chính phủ. Tiêu chuẩn này đã bước đầu đáp ứng cho công tác tiêu chuẩn, kiểm định, đánh giá trong lĩnh vực mật mã. Bài viết dưới đây sẽ phân tích một số vấn đề liên quan đến việc triển khai tiêu chuẩn mới này.

05:00 | 06/12/2013

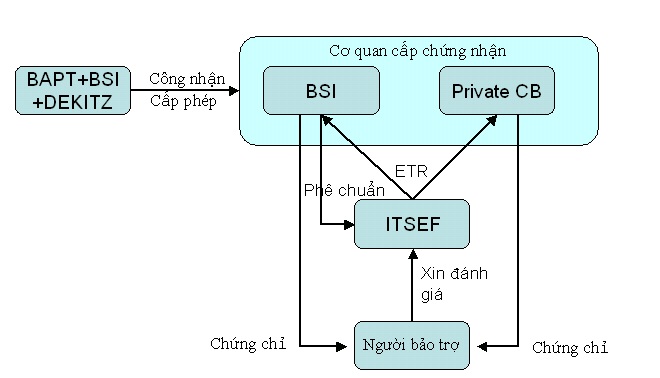

Mô hình đánh giá ATTT của Đức có tên gọi BSI 7149, được điều hành bởi Cơ quan an toàn thông tin liên bang BSI (Bundesamt für Sicherheit in der Informationstechnik - Tiếng Anh: Federal Office for Information Security). BSI 7149 phân ra làm 2 nhánh rõ ràng cho 2 lĩnh vực là sản phẩm dùng cho khu vực chính phủ và sản phẩm dùng cho kinh tế - xã hội.

06:00 | 05/12/2013

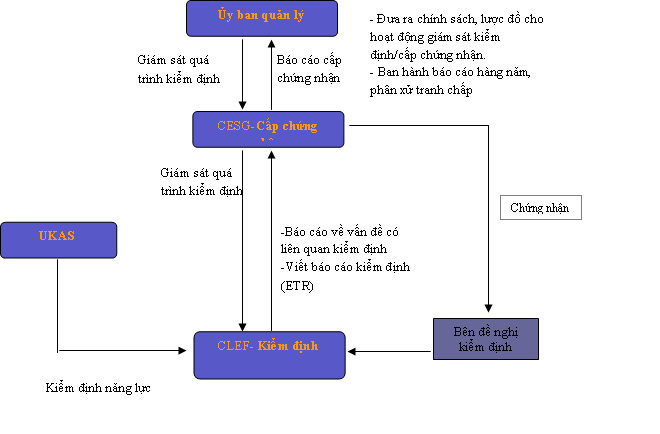

Mô hình đánh giá về an toàn thông tin của Anh gồm các thành phần: Cơ quan có thẩm quyền công nhận (United Kingdom Accreditation Service - UKAS), Ủy ban quản lý, Cơ quan có thẩm quyền cấp chứng nhận (CESG).

02:00 | 26/06/2013

Hiện nay, trên thế giới đã hình thành một hệ thống tiêu chuẩn An toàn thông tin tương đối đầy đủ, bao quát được hầu hết các khía cạnh của lĩnh vực an toàn thông tin và đáp ứng mọi đối tượng cần tiêu chuẩn hóa (sản phẩm, dịch vụ, quy trình). Hệ thống tiêu chuẩn này có thể phân thành ba loại gồm: tiêu chuẩn đánh giá, tiêu chuẩn đặc tả và tiêu chuẩn về quản lý.