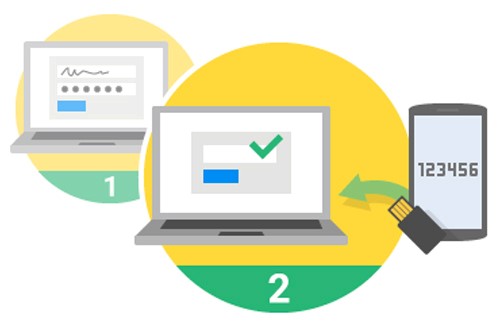

Thứ nhất, tội phạm mạng có thể thao túng dữ liệu người dùng bằng việc sử dụng kỹ nghệ xã hội (Social Engineering) để thu thập thông tin cá nhân, mã OTP. Dữ liệu thu thập thông được thường qua email lừa đảo, phần mềm độc hại, web đen hoặc nghiên cứu trên mạng xã hội.

Hình 5. Những gì tội phạm mạng có thể làm khi sở hữu thông tin.

Thứ hai, tội phạm mạng có thể mạo danh người dùng để gọi cho nhà khai thác mạng di động nhằm thực hiện hành vi lừa đảo hoán đổi SIM qua hình thức mạo danh, mất hoặc hỏng thẻ SIM. Sau đó, tội phạm mạng yêu cầu được cấp thẻ SIM mới. Thao tác này sẽ chuyển số điện thoại của người dùng sang thiết bị của tin tặc. Với việc chiếm quyền sở hữu số điện thoại của người dùng, tội phạm mạng có thể gây ra nhiều thiệt hại như đánh cắp tài khoản Facebook, Gmail, tài khoản ngân hàng hoặc bất kỳ tài khoản trực tuyến nào của người dùng.

Thứ ba, tội phạm mạng có thể xây dựng các trang web giả mạo các trang web yêu thích của người dùng, nhằm lừa người dùng nhấp vào các liên kết độc hại, từ đó đánh cắp tên người dùng, mật khẩu và quan trọng nhất là mã OTP. Tuy nhiên một cách khác là, thông tin đăng nhập người dùng được gửi qua máy chủ của tội phạm mạng và chúng có thể đánh cắp cookie, để kiểm soát tài khoản của người dùng, mà không cần tên, mật khẩu thậm chí mã OTP của người dùng.

Thứ tư, tội phạm mạng có thể chèn mã độc hại trên trang web bị tấn công, trang web lừa đảo, tin nhắn văn bản, ảnh, tệp đính kèm, email,… Chúng có thể khiến người dùng tin tưởng, bị thao túng bằng cách tấn công kỹ nghệ xã hội. Rất có thể chúng thao túng người dùng nhờ sự sợ hãi, tham lam và tò mò. Sau đó, tội phạm mạng có thể kiểm soát điện thoại hoặc máy tính của người dùng. Điều này có nghĩa là mã OTP từ tài khoản ngân hàng của người dùng sẽ được tự động chuyển tiếp một cách dễ dàng.

Thứ năm, tội phạm mạng có thể tạo một ứng dụng giả mạo và phân phối nó trên kho lưu trữ, để âm thầm theo dõi và chiếm quyền kiểm soát điện thoại của người dùng. Từ đó, thu thập dữ liệu nhạy cảm như tin nhắn văn bản, nhật ký điện thoại, ghi âm cuộc gọi, dữ liệu ứng dụng,…

Thứ sáu, tội phạm mạng có thể khai thác lỗ hổng của ứng dụng hoặc khai thác thông qua lỗ hổng của hệ điều hành làm bước đệm để chiếm quyền kiểm soát thiết bị của người dùng.

Thứ bảy, tội phạm mạng có thể sử dụng thiết bị IMSI-catcher (Stingrays), giả mạo trạm di động để chặn bắt dữ liệu cuộc gọi, tin nhắn văn bản và lưu lượng truy cập Internet từ tất cả các thiết bị trong khu vực bị ảnh hưởng. Thậm chí nó có thể theo dõi thông tin vị trí khi thiết bị tắt nguồn và có thể chủ động thao túng dữ liệu trên thiết bị di động, cho phép tiếp tục theo dõi hoặc chèn mã độc.

Hình 6. Giao diện một công cụ khai thác lỗ hổng trong giao thức SS7 và GTP.

Một câu chuyện từ một kỹ sư phần mềm đã kể rằng: trước khi bị tấn công bằng OTP qua tin nhắn văn bản, thì đã có một số cuộc điện thoại nước ngoài lạ gọi vào số điện thoại di động của anh ta trong thời gian ngắn (vài giây). Anh ta đoán rằng kẻ tấn công đã khai thác lỗ hổng để kích hoạt quá trình dựa trên giao thức làm rò rỉ dữ liệu.

Người dùng hãy biết rõ giá trị của mình. Hãy nghĩ về số tiền mà tội phạm mạng sẽ lấy được nếu chúng có thể truy cập vào tất cả dữ liệu/tài khoản của bạn. Nếu bạn là một chính trị gia, một giám đốc điều hành cấp cao, một người có tầm ảnh hưởng hoặc một người có nhiều tiền (đặc biệt là tiền điện tử) thì cơ hội bị nhắm mục tiêu của bạn là cao hơn nhiều.

Có một số giải pháp giúp người dùng giảm thiểu nguy cơ trở thành nạn nhân của tội phạm mạng. Dưới đây là các giải pháp cần được thực hiện ngay để đem lại một công việc kinh doanh tốt hơn với sự quan tâm đến khách hàng.

Các giải pháp bảo mật chung

Thứ nhất, cảnh giác trước khi truy cập hoặc mở bất kỳ tin nhắn văn bản và email, nghiên cứu kỹ các nguồn tin, đừng tin vào những điều gì quá tốt trong thực tế hoặc quá dễ để tin tưởng.

Thứ hai, luôn cập nhật hệ thống, chương trình phòng chống virus và ứng dụng của mình. Không sử dụng phần mềm thương mại bất hợp pháp trên thiết bị.

Thứ ba, bất cứ phần mềm nào đã cài đặt phải liên tục cập nhật. Sắp xếp ứng dụng theo cảm nhận và mức độ hữu ích, chiếm thời gian của chúng. Điện thoại chính là hộp công cụ của người dùng; vì vậy bất cứ thứ gì không hữu ích đều phải bỏ đi. Không tải xuống các tệp hoặc ứng dụng mà không biết rõ nguồn gốc, chỉ tải xuống từ các kho lưu trữ chính thức.

Thứ tư, luôn sao lưu dữ liệu quan trọng lên dịch vụ đám mây hoặc ổ cứng di động, đề phòng mất điện thoại hoặc máy tính xách tay.

Thứ năm, không sử dụng các thiết bị cũ vì phần cứng đã lỗi thời, có thể tồn tại lỗ hổng để tin tặc khai thác.

Hình 7. Một trang web cung cấp nhiều tùy chọn sử dụng MFA.

Thứ sáu, không sử dụng cùng một mật khẩu trên nhiều tài khoản và không lưu mật khẩu trong trình duyệt. Nên cân nhắc việc sử dụng trình quản lý mật khẩu như LastPass, KeePass, Dashlane, Keeper Password Manager. Cân nhắc việc sử dụng Face ID và vân tay để thay thế mật khẩu. Đảm bảo mật khẩu dài tối thiểu 8 ký tự và sử dụng một kết hợp độc nhất giữa chữ hoa, chữ thường, ký tự đặc biệt và số. Không sử dụng các từ, ngày sinh, địa chỉ hoặc số điện thoại trong mật khẩu của mình. Đây là những thông tin có thể dễ dàng bị thu thập bởi tin tặc. Đừng quên nên cập nhật mật khẩu ít nhất 3 tháng một lần.

Thứ bảy, đặt mã khóa hoặc mã PIN riêng cho thẻ SIM của mình. Điều này sẽ cung cấp thêm một lớp bảo mật quan trọng.

Thứ tám, Không sử dụng Wi-fi công cộng hoặc không an toàn. Trong trường hợp bắt buộc, hãy đảm bảo rằng bạn đang sử dụng VPN. Hơn nữa, hãy tắt các sóng vô tuyến như Wi-fi, Bluetooth khi không sử dụng để đảm bảo không kết nối với mạng hoặc thiết bị không mong muốn. Điều này sẽ giảm rủi ro và tăng tính riêng tư, cải thiện tình trạng hao pin của thiết bị.

Thứ chín, nếu cảm thấy sợ hãi và muốn tìm hiểu xem mình có phải là mục tiêu của tin tặc hay không, người dùng chỉ cần thiết lập một tài khoản để bẫy tội phạm mạng.

Đây là hướng dẫn để lập tài khoản bẫy tội phạm mạng. Ví dụ về Gmail ở đây cũng tương tự với Facebook và các nền tảng trực tuyến khác.

Đầu tiên người dùng thiết lập tài khoản Gmail dưới tên thật và một mật khẩu dễ đoán. Sau đó người dùng thực hiện cài đặt bảo mật bằng việc thêm số điện thoại và email thực của người dùng làm phương thức khôi phục.

Người dùng thực hiện chia sẻ công khai email này trên các trang web yêu thích.

- Khi đó nếu tội phạm mạng truy cập vào tài khoản đó, người dùng sẽ được thông báo ngay lập tức và biết rằng mình đang bị nhắm mục tiêu.

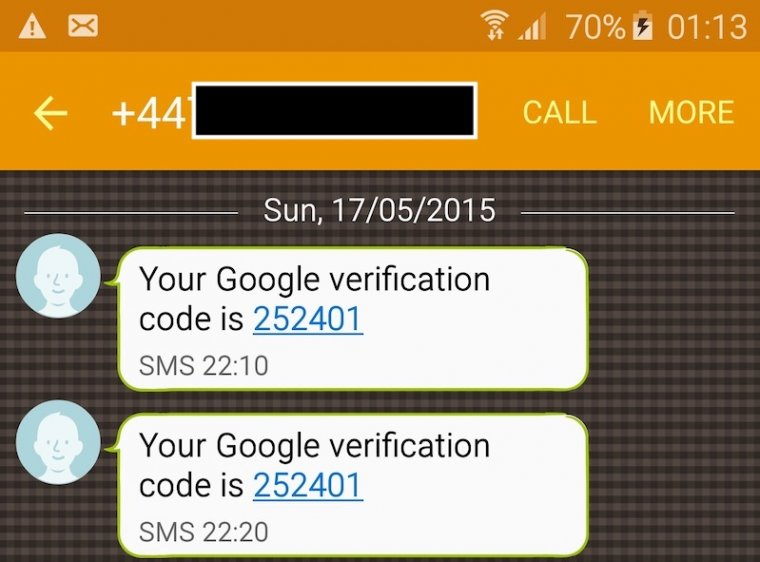

Nếu tin tặc chiếm đoạt tin nhắn SMS của người dùng, chúng có thể sẽ cố gắng khôi phục tài khoản Google của người dùng bằng chức năng “Quên email”. Tất cả những gì tin tặc cần là họ, tên của người dùng và mã OTP qua SMS. Nếu thành công, người dùng sẽ nhận được thông báo đến email thực của mình rằng ai đó đã truy cập vào tài khoản bẫy.

Giữ an toàn cho tài khoản ngân hàng và các tài khoản trực tuyến

Thứ nhất, nên sử dụng chức năng cài đặt quyền riêng tư và bảo mật. Hầu hết các trang web yêu thích của người dùng đều có các cài đặt quan trọng này, hãy xem lại các tùy chọn quyền riêng tư cho các nền tảng mạng xã hội mà người dùng đã tham gia để hạn chế lượng thông tin chia sẻ. Cùng với đó, hãy bảo vệ thông tin nhạy cảm của mình trên mạng xã hội. Những gì người dùng đăng trên mạng xã hội sẽ luôn ở trên mạng, vì vậy hãy suy nghĩ kỹ trước khi đăng hình ảnh, video hoặc bất kỳ thông tin nào mà người dùng không muốn ba mẹ, sếp tương lai hoặc tội phạm mạng thấy được. Cần cẩn trọng về các hoạt động trực tuyến của mình và những người liên hệ.

Thứ hai, không đảm bảo an toàn bảo mật và xác thực danh tính của mình chỉ thông qua số điện thoại như mã OTP qua tin nhắn văn bản, thoại. Thay vào đó, nếu nền tảng trực tuyến như Facebook, Gmail hoặc ngân hàng của người dùng cung cấp hỗ trợ OTP thông qua xác thực dựa trên phần mềm như Google Authenticator, khóa cứng bảo mật (như Google’s Titan) và các giải pháp thay thế MFA mạnh hơn, thì nên cân nhắc sử dụng chúng. Đừng để giải pháp bổ sung này là chướng ngại ngăn việc bảo vệ các tài khoản trực tuyến của mình bằng MFA. Đừng vì sự thiếu hoàn hảo của MFA mà bỏ đi lợi ích của nó. Nó vẫn tốt hơn rất nhiều so với chỉ một mật khẩu để chống lại các nỗ lực tấn công quy mô lớn.

Thứ ba, hiện tại, chưa có phương pháp bảo mật nào là hiệu quả tuyệt đối trong việc phòng tránh tấn công Stingray. Trên thực tế, có một số ứng dụng dò tìm Stingray, nhưng không có ứng dụng nào là thực sự hiệu quả. Vì vậy, nếu ai đó muốn sử dụng Stingrays để xâm phạm quyền riêng tư, thì khó có thể ngăn cản. Giải pháp tốt nhất hiện nay là sử dụng mạng ảo cá nhân (Virtual Private Network - VNP) với giao thức mật mã mạnh mẽ để mã hóa kết nối. Tránh sử dụng VPN với các giao thức yếu như PPTP vì nó sẽ không bảo vệ được khỏi các cuộc tấn công như vậy. Một ứng dụng miễn phí giúp an toàn hơn trên mạng là từ Cloudflare.

Thứ tư, hãy chú ý và dành thời gian để đọc những hướng dẫn căn bản về an toàn thông tin mạng trước khi quyết định sử dụng thẻ tín dụng/tài khoản ngân hàng trực tuyến. Người dùng chỉ sử dụng các nền tảng trực tuyến chính thức và đáng tin cậy (ví dụ: truy cập không phải - các nền tảng trực tuyến đó phải sử dụng HTTPS (giải pháp bảo mật kết nối), tức máy chủ của trang web sử dụng một chứng chỉ để chứng minh danh tính của trang web với các trình duyệt như Chrome. Bất kỳ ai cũng có thể tạo chứng chỉ tự nhận là bất kỳ trang web nào họ muốn. Do đó, nên sử dụng các trình duyệt tin cậy như Chrome hoặc Firefox để an toàn trên mạng, vì các trình duyệt này yêu cầu các trang web sử dụng chứng chỉ từ các tổ chức đáng tin cậy.

Thứ năm, nên sử dụng thẻ tín dụng thay vì thẻ ATM. Bởi có nhiều biện pháp bảo vệ người dùng thẻ tín dụng nếu có sự cố hơn là thẻ ATM. Bên cạnh đó người dùng có thể lựa chọn sử dụng dịch vụ thanh toán bên thứ ba như Google Pay, Zalo Pay, MoMo, VnPay, Paypal…

Thứ sáu, theo dõi chi tiêu của bạn với các ứng dụng ngân hàng. Người dùng cần thiết lập cảnh báo theo dõi biến động số dư bằng email hoặc tin nhắn văn.

Thứ bảy, nếu một nền tảng mua sắm trực tuyến yêu cầu lưu thông tin thẻ tín dụng của người dùng sau khi mua hàng, hãy truy cập và xóa các thông tin bị lưu trữ. Hãy cảnh giác với các loại thông tin đang được thu thập để hoàn tất giao dịch của mình. Nếu một nền tảng trực tuyến yêu cầu nhiều dữ liệu hơn mức cảm thấy thoải mái chia sẻ, hãy hủy giao dịch đó.

Thứ tám, hãy liên hệ ngay với ngân hàng và quản trị các trang web yêu thích của mình để xin những khuyến nghị và làm theo hướng dẫn khi rơi vào bẫy của tội phạm mạng. Đồng thời, liên hệ với bạn bè để thông báo về tình trạng của mình, hoặc nhờ một người bạn đăng thông báo để cảnh báo tới những người khác.

Cùng với đó, người dùng hãy dành thời gian để đọc những hướng dẫn bảo vệ an toàn thông tin và quyền riêng tư từ những nguồn tin cậy và chính thức dưới đây: Tạp chí An toàn thông tin; ; ; ...

Ngô Minh Hiếu (Hieupc)

09:00 | 28/05/2020

14:00 | 16/01/2019

09:00 | 03/01/2019

08:00 | 22/05/2024

Phần II của bài báo tiếp tục tập trung đánh giá một số công nghệ Blockchain phổ biến hiện nay, từ đó, xem xét tính ứng dụng của các công nghệ này đối với Việt Nam.

09:00 | 28/04/2024

Không chỉ tác động đến lĩnh vực an toàn thông tin, Bug Bounty còn được cho là cổ vũ cho nền kinh tế Gig Economy kiểu Orwell. Điều này có là một góc nhìn tiêu cực cho hình thức bảo mật này?

10:00 | 31/01/2024

Các nhà nghiên cứu tại hãng bảo mật Kaspersky đã phát triển một kỹ thuật mới có tên là iShutdown để có thể phát hiện và xác định các dấu hiệu của một số phần mềm gián điệp trên thiết bị iOS, bao gồm các mối đe dọa tinh vi như Pegasus, Reign và Predator. Bài viết sẽ cùng khám phát kỹ thuật iShutdown dựa trên báo cáo của Kaspersky.

09:00 | 10/01/2024

Ngày nay, công nghệ trí tuệ nhân tạo (AI) có vai trò hết sức quan trọng trong mọi lĩnh vực của đời sống. Trong đó, lĩnh vực an toàn thông tin, giám sát an ninh thông minh có tiềm năng ứng dụng rất lớn. Bên cạnh các giải pháp như phát hiện mạng Botnet [1], phát hiện tấn công trinh sát mạng [2], việc ứng dụng AI trong giám sát an ninh, hỗ trợ điều tra tội phạm cũng đang được nghiên cứu, phát triển và ứng dụng rộng rãi. Trong bài báo này, nhóm tác giả đề xuất giải pháp sử dụng mô hình mạng nơ-ron tinh gọn phân loại tương tác giữa 2 người trong chuỗi ảnh rời rạc. Kết quả nghiên cứu có vai trò quan trọng làm cơ sở xây dựng và phát triển các mô hình phân loại hành động bất thường, phát hiện xâm nhập.

Trong thời đại ngày nay, cùng với sự phát triển của khoa học kỹ thuật có ngày càng nhiều những cuộc tấn công vào phần cứng và gây ra nhiều hậu quả nghiêm trọng. So với các loại tấn công khác, tấn công qua kênh kề đang được nghiên cứu do khả năng khôi phục lại khóa bí mật trong khi hệ thống vẫn hoạt động bình thường mà không hề làm thay đổi phần cứng. Bài báo này sẽ trình bày một cách sơ lược về những kết quả cuộc tấn công kênh kề lên mã hóa RSA cài đặt trên điện thoại thông minh sử dụng hệ điều hành Android tại Viện Khoa học - Công nghệ mật mã. Nhóm tác giả đã tấn công khôi phục được một phần khóa bí mật của mã hóa RSA cài đặt trên điện thoại thông minh và chứng minh khả năng rò rỉ thông tin qua kênh kề.

14:00 | 11/09/2024

Cục An toàn thông tin vừa phát đi cảnh báo về chiêu trò lừa đảo mới mạo danh cơ quan an sinh xã hội, dụ người dân nhận tiền hỗ trợ, trợ cấp... Tuy nhiên, đằng sau những lời "có cánh" lại là cái bẫy tinh vi nhằm chiếm đoạt tài sản.

10:00 | 30/10/2024