Các chuyên gia đã tìm thấy hơn 6.300 website mà tội phạm mạng đã quảng cáo các dịch vụ độc hại này, cùng với hơn 45 nghìn quảng cáo. Khi khám phá các web đen (darkweb), các chuyên gia kết luận rằng, lợi nhuận từ việc bán chương trình mã hóa tống tiền đã tăng từ gần 250 nghìn USD trong năm 2016 lên đến hơn 6 triệu USD trong năm 2017. Các chuyên gia giải thích sự gia tăng này là do tội phạm mạng bắt đầu sử dụng tiền ảo bitcoin để đòi tiền chuộc và Tor giúp chúng ngụy trang hoạt động.

Nghiên cứu cũng cảnh báo về một biến thể tống tiền mới là BTCWare, tấn công người dùng bằng cách phá dịch vụ bảo vệ từ máy tính để bàn từ xa. Mã độc này bổ sung vào tập tin mã hóa một tiện ích mở rộng gọi là [email] - id - ID. payday, và mã hóa bằng cách dùng thuật toán, do đó không thể giải mã các tệp. Mã độc BTCWare yêu cầu nạn nhân trả tiền chuộc bằng bitcoin.

Các chuyên gia cũng mô tả mã độc tống tiền Ender (được phát hiện với tên Ransom_ENDER. (A)) là một thiết bị khóa, vẫn còn đang ở giai đoạn nghiên cứu. Mã độc không mã hóa tập tin, mà khoá máy tính rồi yêu cầu nạn nhân thanh toán tiền để mở khóa.

Và cuối cùng là mô tả chương trình tống tiền có tên là Ransom_POLSKY. (A) mã hóa tập tin bằng cách sử dụng AES-256, đòi hỏi tiền chuộc 100 đôla . Cứ 4 ngày số tiền chuộc lại tăng gấp đôi.

Ngoài ra, các chuyên gia nghiên cứu cũng khẳng định rằng, những kẻ bán chương trình mã hóa tống tiền có thu nhập lên đến 100 nghìn USD mỗi năm. Theo PayScale.com, số tiền này lớn hơn so với 69 nghìn USD thu nhập của những nhà phát triển phần mềm hợp pháp.

Ngô Linh

(theo AntiMalware 10/2017)

02:00 | 14/12/2017

14:00 | 11/10/2024

Các nhà nghiên cứu bảo mật đến từ công ty an ninh mạng Forescout (Mỹ) đã phát hiện 14 lỗ hổng bảo mật được đánh giá nghiêm trọng trên bộ định tuyến DrayTek.

10:00 | 13/09/2024

Các chuyên gia bảo mật từ Palo Alto Networks (Hoa Kỳ) vừa phát hiện một chiến dịch tấn công bằng mã độc mới với thủ đoạn tinh vi thông qua kết quả tìm kiếm trên Google.

16:00 | 06/08/2024

Nhóm tin tặc Stargazer Goblin thực hiện phân phối dưới dạng dịch vụ (DaaS) phần mềm độc hại từ hơn 3.000 tài khoản giả mạo trên GitHub.

14:00 | 30/07/2024

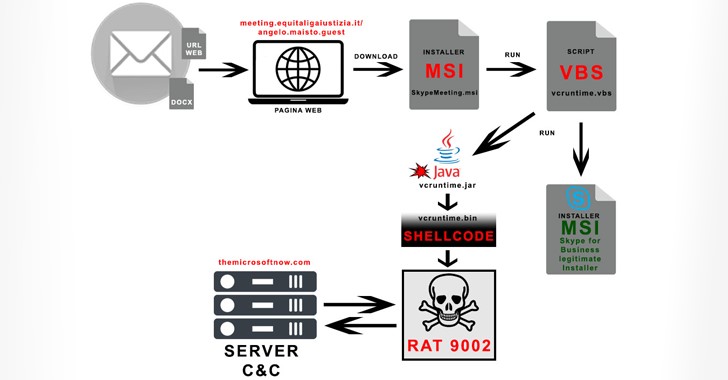

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

Các chuyên gia phát hiện ra 02 lỗ hổng Zero-day trong camera PTZOptics định danh CVE-2024-8956 và CVE-2024-8957 sau khi Sift - công cụ chuyên phát hiện rủi ro an ninh mạng sử dụng AI tìm ra hoạt động bất thường chưa từng được ghi nhận trước đó trên mạng honeypot của công ty này.

09:00 | 08/11/2024