Theo báo cáo mới nhất của hãng bảo mật TrendMicro, một số ứng dụng trên Google Play có khả năng thực hiện các hành vi độc hại như và dữ liệu nhạy cảm khác, bao gồm khóa riêng tư. Điều đáng lo ngại là số lượng và sự phổ biến của các ứng dụng kiểu này ngày một tăng, thậm chí vài cái tên còn được tải hơn 100.000 lượt.

Một số ứng dụng người dùng nên gỡ bỏ ngay lập tức bao gồm: Daily Fitness OL, Enjoy Photo Editor, Panorama Camera, Photo Gaming Puzzle, Swarm Photo, Business Meta Manager, Cryptomining Farm Your own Coin.

Chúng đều ẩn chứa phần mềm gián điệp (spyware) Facestealer được phát hiện từ tháng 7/2021. Facestealer đánh cắp thông tin Facebook từ người dùng thông qua các ứng dụng độc hại trên Google Play, sau đó dùng để xâm nhập tài khoản Facebook, phục vụ cho các mục đích như lừa đảo, đăng bài giả mạo, bot quảng cáo. Tương tự mã độc Joker, Facestealer thay đổi mã thường xuyên và có nhiều biến thể.

Từ khi bị phát hiện tới nay, chúng liên tục xuất hiện trên Google Play dưới các vỏ bọc khác nhau. Cơ sở dữ liệu của TrendMicro ghi nhận hơn 200 biến thể ứng dụng của Facestealer. Chẳng hạn, Daily Fitness OL bề ngoài là ứng dụng tập luyện song mục tiêu của nó là đánh cắp thông tin Facebook. Một khi khởi chạy ứng dụng, nó sẽ gửi yêu cầu để tải về cấu hình mã hóa. Khi người dùng đăng nhập Facebook, ứng dụng sẽ mở một trình duyệt WebView để tải URL từ cấu hình vừa tải về. Tiếp đến, một đoạn mã JavaScript được nhúng vào trang web để lấy dữ liệu đăng nhập. Sau khi người dùng đăng nhập tài khoản thành công, ứng dụng sẽ , rồi mã hóa tất cả thông tin có thể định danh (PII) và gửi đến máy chủ từ xa.

7 ứng dụng đều đã bị Google xóa khỏi Google Play ngay sau khi nhận thông báo của TrendMicro về mục đích thực sự và khả năng đánh cắp dữ liệu của chúng. Dù vậy, với những người đã cài một trong các ứng dụng nói trên, điều cần làm lúc này là nhanh chóng thay đổi mật khẩu Facebook hay các tài khoản, dịch vụ khác.

Ngoài ra, TrendMicro cũng phát hiện hơn 40 ứng dụng đào tiền mã hóa giả mạo, là các biến thể của những ứng dụng độc hại trước đó. Chúng lừa người dùng mua dịch vụ trả phí hoặc bấm vào quảng cáo bằng những lời chào mời về số tiền mã hóa hậu hĩnh được nhận.

Để tránh gặp phải các ứng dụng độc hại, người dùng nên đọc kỹ đánh giá từ những người đã tải trước đó. Tuy nhiên, đây cũng không phải giải pháp tối ưu do nhiều ứng dụng sẽ thuê dịch vụ đánh giá cao, chẳng hạn Photo Gaming Puzzle được chấm 4.5 sao, còn Enjoy Photo Editor 4.1 sao. Enjoy Photo Editor vượt 100.000 lượt tải trước khi bị gỡ bỏ.

Xuân Hưng

13:00 | 03/02/2020

14:00 | 18/11/2022

15:00 | 26/04/2022

16:00 | 22/11/2022

09:00 | 23/08/2022

08:00 | 07/04/2023

14:00 | 03/07/2020

14:00 | 11/10/2024

Các nhà nghiên cứu bảo mật đến từ công ty an ninh mạng Forescout (Mỹ) đã phát hiện 14 lỗ hổng bảo mật được đánh giá nghiêm trọng trên bộ định tuyến DrayTek.

10:00 | 02/10/2024

Công ty Ivanti (Hoa Kỳ) tiết lộ một lỗ hổng bảo mật mới được vá trong Thiết bị dịch vụ đám mây (Cloud Service Appliance - CSA) của công ty đã bị tin tặc khai thác tích cực trong thực tế.

14:00 | 30/07/2024

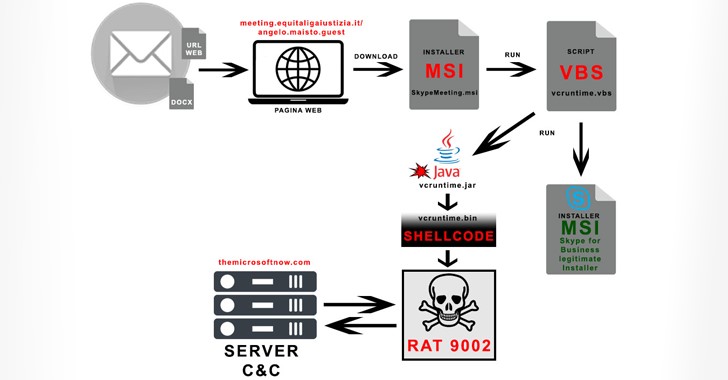

Một nhóm tin tặc có liên quan đến Trung Quốc có tên là APT17 đã được phát hiện nhắm mục tiêu vào các công ty và tổ chức của Chính phủ Ý bằng cách sử dụng một biến thể của phần mềm độc hại đã biết có tên là 9002 RAT.

17:00 | 19/07/2024

Phần mềm độc hại DarkGate khét tiếng đã hoạt động trở lại, lợi dụng sự kết hợp giữa các tệp Microsoft Excel và các chia sẻ Samba công khai để phân phối phần mềm độc hại. Chiến dịch tinh vi này được tiết lộ trong một báo cáo gần đây của Công ty an ninh mạng Palo Alto Networks (Mỹ) cho biết nhóm tin tặc đã nhắm mục tiêu vào nhiều người dùng ở khu vực Bắc Mỹ, Châu Âu và Châu Á.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024