“Mạng Dark Frost được mô phỏng theo Gafgyt, QBot, Mirai và các dòng phần mềm độc hại khác, đã mở rộng chiến dịch tấn công với hàng trăm thiết bị bị xâm nhập”, nhà nghiên cứu bảo mật Allen West của Akamai cho biết trong một bản phân tích kỹ thuật mới được chia sẻ.

Các mục tiêu bao gồm các công ty , nhà cung cấp dịch vụ lưu trữ máy chủ trò chơi, người phát trực tuyến và thậm chí cả các thành viên cộng đồng trò chơi khác mà các tin tặc đã tương tác trực tiếp. Tính đến tháng 02/2023, mạng botnet này bao gồm 414 máy chạy các kiến trúc tập lệnh khác nhau như ARMv4, x86, MIPSEL, MIPS và ARM7.

Botnet thường được tạo thành từ một mạng lưới rộng lớn các thiết bị bị xâm nhập trên khắp thế giới. Các tin tặc có xu hướng sử dụng các máy chủ chiếm dụng được để khai thác , đánh cắp dữ liệu nhạy cảm hoặc khai thác băng thông Internet chung từ các bot này để đánh sập các trang web và máy chủ Internet khác, bằng cách làm tràn ngập các mục tiêu với lưu lượng truy cập rác.

Dark Frost đại diện cho phiên bản mới nhất của một mạng botnet dường như đã được kết hợp với nhau bằng cách đánh cắp mã nguồn từ các chủng phần mềm độc hại botnet khác nhau như Mirai, Gafgyt và QBot. Theo chia sẻ từ Akamai, nhà phát triển của Dark Frost được cho là đã hoạt động ít nhất từ tháng 5/2022.

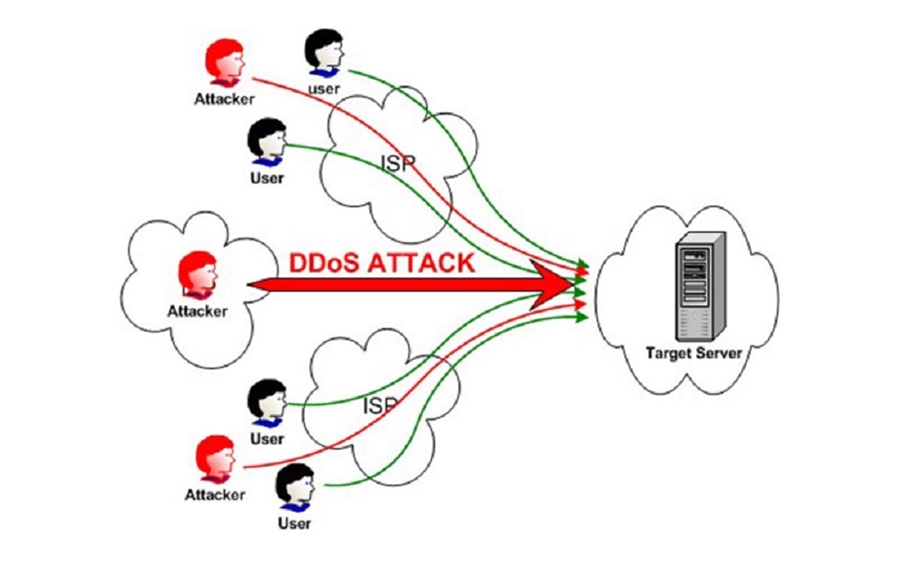

Akamai đã tiến hành phân tích mẫu botnet và sau khi gắn cờ vào ngày 28/02/2023, đã xác định khả năng tấn công của nó ở mức xấp xỉ 629,28 Gbps thông qua một cuộc tấn công UDP Flood. Đây là một trong những loại tấn công phổ biến nhất, trong đó một số lượng lớn các gói UDP được gửi đến máy chủ được mục tiêu với mục đích lấn át khả năng xử lý và phản hồi của thiết bị đó. Tường lửa bảo vệ máy chủ được nhắm mục tiêu cũng có thể trở nên cạn kiệt do tràn ngập UDP, dẫn đến việc từ chối dịch vụ đối với lưu lượng truy cập hợp pháp.

“Điều khiến Dark Frost trở nên đặc biệt là kẻ đứng sau các cuộc tấn công này đã công bố các bản ghi trực tiếp các cuộc tấn công của họ cho tất cả mọi người cùng xem”, Akamai cho biết. Ngoài ra, Dark Frost đã thiết lập thêm một kênh Discord để tạo điều kiện cho các cuộc tấn công đổi lấy tiền, cho thấy động cơ tài chính của chúng và kế hoạch biến nó thành một dịch vụ cho thuê DDoS.

Sự xuất hiện của Dark Frost trở thành một ví dụ điển hình về việc các tin tặc mới làm quen với kỹ năng mã hóa cơ bản có thể dễ dàng hành động tấn công như thế nào bằng cách sử dụng phần mềm độc hại đã có sẵn để gây thiệt hại đáng kể cho doanh nghiệp. West cho biết: “Phạm vi tiếp cận mà những kẻ tấn công này có thể đáng kinh ngạc mặc dù thiếu sự mới lạ trong kỹ thuật của chúng. Điều đáng chú ý là botnet Dark Frost vẫn có thể tích lũy hàng trăm thiết bị bị xâm nhập để thực hiện chiến dịch tấn công của mình”.

Quốc Trung

(The Hacker News)

12:00 | 16/03/2023

13:00 | 11/07/2023

14:00 | 17/10/2022

15:00 | 25/07/2023

08:00 | 12/01/2024

09:00 | 13/02/2024

09:00 | 22/04/2022

13:00 | 09/10/2024

15:00 | 15/07/2024

10:00 | 25/10/2024

Các cơ quan chính phủ tại Mỹ, Úc và Canada đưa ra cảnh báo các tác nhân đe dọa được nhà nước Iran bảo trợ sử dụng kỹ thuật tấn công Brute Force và nhiều phương thức khác để triển khai các chiến dịch tấn công mạng nhắm vào các tổ chức cơ sở hạ tầng quan trọng.

10:00 | 04/10/2024

Các công ty vận tải và logistics ở Bắc Mỹ đang phải đối mặt với một làn sóng tấn công mạng mới, sử dụng các phần mềm độc hại như Lumma Stealer và NetSupport để đánh cắp thông tin và kiểm soát hệ thống từ xa.

13:00 | 30/09/2024

Cơ quan Cơ sở hạ tầng và An ninh mạng Hoa Kỳ (CISA) đã thêm 5 lỗ hổng vào danh mục Các lỗ hổng đã biết bị khai thác (KEV), trong đó có lỗ hổng thực thi mã từ xa (RCE) ảnh hưởng đến Apache HugeGraph-Server.

08:00 | 26/08/2024

Trong vòng 6 tháng đầu năm 2024, các nạn nhân của mã độc tống tiền (ransomware) trên toàn cầu đã phải chi trả một con số khổng lồ lên tới 459,8 triệu USD cho tội phạm mạng, dự báo một kỷ lục đáng sợ mới về thiệt hại do ransomware gây ra trong năm nay. Bất chấp các nỗ lực của cơ quan chức năng, các băng nhóm tội phạm vẫn tiếp tục lộng hành, nhắm vào những mục tiêu lớn hơn, gây ra những cuộc tấn công quy mô với mức tiền chuộc ngày càng tăng chóng mặt.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024