này được các nhà nghiên cứu của ThreatFnai đặt tên là Xenomorph. Theo phân tích của công ty bảo mật có trụ sở tại Hà Lan cho biết, mã độc đang trong quá trình phát triển, đồng thời một số đoạn mã được tìm thấy có nhiều điểm tương đồng với một trojan ngân hàng khác có tên gọi là Alien, điều này cho thấy một sự liên hệ nào đó giữa 2 trojan độc hại này.

Đoạn mã code của Xenomorph và Alien

Alien là một trojan truy cập từ xa (RAT) với những tính năng để vượt qua các biện pháp bảo mật xác thực 2 yếu tố (2FA), nhằm đánh cắp thông tin đăng nhập của nạn nhân, xuất hiện ngay sau khi khét tiếng Cerberus bị ngăn chặn vào tháng 8/2020. Kể từ đó, các biến thể khác của Cerberus đã được phát hiện trên thực tế, bao gồm cả ERMAC vào tháng 9/2021.

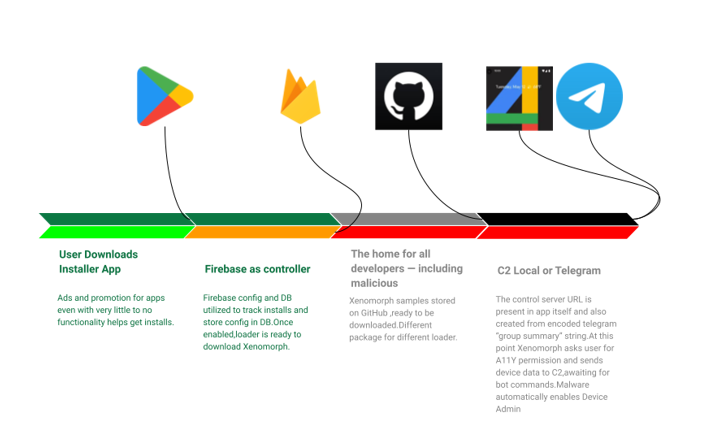

Theo Han Sahin, Giám đốc điều hành của ThreatFnai chia sẻ: “Mặc dù đang trong quá trình phát triển ban đầu, nhưng Xenomorph đã sử dụng các cuộc lớp phủ một cách hiệu quả và được phân phối trên các cửa hàng ứng dụng chính thức. Bên cạnh đó, Xenomorph được thiết kế với các tính năng và mô-đun rất chi tiết để lợi dụng các dịch vụ trợ năng (Accessibility Service) trên Android, với mục đích mở rộng khả năng xâm nhập trên thiết bị nạn nhân”.

Tương tự như Alien và ERMAC, Xenomorph là một ví dụ khác về trojan ngân hàng Android tập trung vào việc phá vỡ các biện pháp bảo mật của Google Play, bằng cách giả mạo các ứng dụng được nhiều người dùng sử dụng như Fast Cleaner, qua đó đánh lừa các nạn nhân cài đặt mã độc, từ đó có thể truy cập vào tài khoản ngân hàng nạn nhân và thực hiện đánh cắp những thông tin có giá trị.

Ứng dụng chứa mã độc Fast Cleaner

Theo số liệu nghiên cứu từ công ty ứng dụng di động Sensor Tower tiết lộ, Fast Cleaner lần đầu xuất hiện trên Google Play từ cuối tháng 1/2022, ứng dụng giả mạo này có tên gói package là vizeeva.fast.cleaner và đang có sẵn trên cửa hàng ứng dụng Google Play. Hiện ứng dụng này khá phổ biến tại Bồ Đào Nha và Tây Ban Nha.

Trước đó vào tháng 11/2021, một ứng dụng Dropper với tên gọi GymDrop và ngụy trang dưới vỏ bọc ứng dụng chuyên về luyện tập thể dục thể thao, cũng đã được các nhà nghiên cứu phát hiện khi phát tán trojan Alien với hơn 10.000 lượt người dùng cài đặt.

Chức năng của Xenomorph vẫn chưa hoàn thiện vào thời điểm này. Tuy nhiên, trojan này vẫn thể hiện là một mối đe dọa đáng kể vì có thể thực hiện mục đích đánh cắp thông tin của mình từ 56 ngân hàng khác nhau tại Châu Âu. Ví dụ, Xenomorph có thể chặn thông báo, thu thập tin nhắn SMS và thực hiện các cuộc tấn công lớp phủ, vì vậy nó đã có thể lấy thông tin xác thực và mật khẩu dùng một lần của nạn nhân. Sau khi cài đặt ứng dụng trên thiết bị, hành động đầu tiên mà Xenomorph thực hiện là gửi lại danh sách các gói package đã có trên thiết bị nạn nhân để tải các lớp phủ phù hợp.

Để đạt được những điều trên, ứng dụng sẽ yêu cầu nạn nhân cấp quyền của dịch vụ trợ năng khi cài đặt, sau đó lợi dụng những quyền này để tự cấp thêm quyền khi cần thiết và thực hiện các cuộc tấn công lớp phủ, lúc này mã độc sẽ tạo ra các màn hình đăng nhập giả mạo lên trên các ứng dụng được nhắm mục tiêu (từ các quốc gia Châu Âu như Tây Ban Nha, Bồ Đào Nha, Ý và Bỉ) để trích xuất thông tin xác thực và một số thông tin cá nhân quan trọng khác.

Ứng dụng yêu cầu cấp quyền của dịch vụ trợ năng

Bên cạnh đó, Xenomorph được trang bị tính năng chặn thông báo để trích xuất mã thông báo xác thực hai yếu tố được gửi qua tin nhắn SMS và nhận danh sách các ứng dụng đã cài đặt. Kết quả sẽ được chuyển sang máy chủ C&C kiểm soát từ xa.

Hiện tại, các bài đánh giá về Fast Cleaner từ người dùng đã cảnh báo rằng “ứng dụng có mã độc” và nó “yêu cầu xác nhận cập nhật liên tục”. Một người dùng khác cho biết: “Fast Cleaner tải mã độc vào thiết bị và điều đặc biệt ứng dụng này còn có tính năng tự bảo vệ để người dùng không thể gỡ cài đặt”.

Theo các nhà nghiên cứu nhận xét: “Sự xuất hiện của Xenomorph một lần nữa cho thấy rằng, tin tặc đang tập trung sự chú ý của họ vào các ứng dụng phổ biến mà người dùng thường hướng tới trên các các cửa hàng ứng dụng chính thống. Các hình thức và biến thể mã độc ngân hàng đang ngày càng phát triển với tốc độ rất nhanh.Song song, các tin tặc cũng đang bắt đầu nghiên cứu, áp dụng các phương pháp tinh vi để thực hiện nhiều cuộc tấn công hơn nữa trong tương lai”.

Lê Thị Bích Hằng

- Đinh Hồng Đạt

15:00 | 17/02/2022

16:00 | 17/03/2023

15:00 | 15/03/2022

09:00 | 25/11/2022

15:00 | 26/10/2023

15:00 | 10/06/2021

15:00 | 15/04/2022

13:00 | 22/02/2022

14:00 | 09/12/2022

11:00 | 29/02/2024

10:00 | 18/10/2024

Công ty bảo mật Zimperium (Mỹ) đã xác định được 40 biến thể mới của trojan ngân hàng TrickMo trên Android. Các biến thể này được liên kết với 16 chương trình dropper (một loại trojan horse để cài đặt phần mềm độc hại) và 22 cơ sở hạ tầng của máy chủ điều khiển và ra lệnh (C2) riêng biệt, với các tính năng mới để đánh cắp mã PIN Android.

14:00 | 11/10/2024

Các nhà nghiên cứu bảo mật đến từ công ty an ninh mạng Forescout (Mỹ) đã phát hiện 14 lỗ hổng bảo mật được đánh giá nghiêm trọng trên bộ định tuyến DrayTek.

14:00 | 11/09/2024

Các nhà nghiên cứu bảo mật tại Rapid7 (Hoa Kỳ) phát hiện một lỗ hổng bảo mật mới trong hệ thống hoạch định nguồn lực doanh nghiệp (ERP) mã nguồn mở Apache OFBiz, có thể dẫn đến nguy cơ thực thi mã từ xa mà không cần xác thực trên các hệ điều hành như Linux và Windows.

10:00 | 23/08/2024

Các nhà nghiên cứu bảo mật tại Cisco Talos vừa phát hiện ra một số lỗ hổng Microsoft Office, cho phép tin tặc theo dõi người dùng thông qua camera và micro.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024