Lỗ hổng bảo mật này có định danh CVE-2018-0296, có thể bị lạm dụng bởi kẻ tấn công từ xa và không xác thực, khiến thiết bị liên tục phải tải lại bằng cách gửi yêu cầu HTTP được tạo thủ công.

Ngoài ra, kẻ tấn công cũng có thể khai thác lỗ hổng để truy cập vào thông tin nhạy cảm trên hệ thống mà không cần xác thực. Điều này có thể đạt được thông qua các kỹ thuật truyền tải đường dẫn trên thiết bị bị ảnh hưởng. Cisco hiện đã phát đi cảnh báo và có các khuyến nghị bảo mật nhằm hạn chế tối đa rủi ro từ lỗ hổng cho khách hàng.

Lỗ hổng này trên thực tế đã được vá từ năm 2018, nhưng đột ngột quay trở lại trong tháng 12/2019 với số lượng các trường hợp báo cáo tăng đột biến, nghiêm trọng đến mức Cisco phải đưa ra thông báo đề nghị người dùng ASA và Firepower kiểm tra cũng như nâng cấp, cập nhật phần mềm để bảo đảm an toàn.

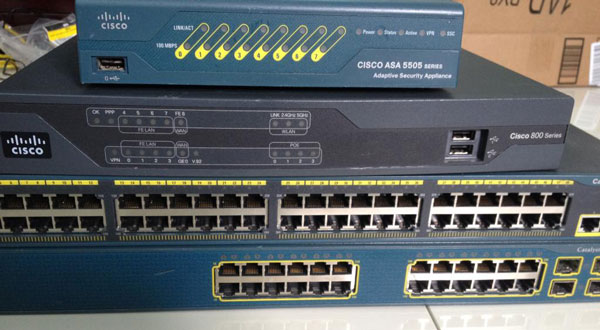

Nếu muốn xác định xem các thiết bị mà mình quản lý có bị ảnh hưởng bởi CVE-2018-0296 hay không, người dùng có thể thực hiện lệnh sau:

show asp table socket | include SSL|DTLS

Sự tồn tại của lỗ hổng sẽ được hiển thị theo trạng thái của các socket. Để tìm ra trạng thái ảnh hưởng của lỗ hổng đối với thiết bị, sử dụng lệnh sau:

show processes | include Unicorn

Tiến trình này sẽ hoạt động đối với các thiết bị có nguy cơ cao bị ảnh hưởng bởi lỗ hổng.

Trong trường hợp trên, để xác định chính xác có rủi ro tiềm ẩn hay không, người dùng nên kiểm tra xem phiên bản phần mềm đang chạy trên thiết bị của mình có nằm trong danh sách các phiên bản bị ảnh hưởng bởi lỗ hổng hay không.

Lý do nên kiểm tra trước khi quyết định cập nhật lên phiên bản mới hơn là do lỗ hổng nằm trong khung web của các sản phẩm ASA và Firepower, vì vậy không phải tất cả các thiết bị đều bị ảnh hưởng.

Tuệ Minh

13:00 | 21/01/2020

08:00 | 27/11/2019

10:00 | 05/02/2024

10:00 | 28/01/2021

17:00 | 02/04/2021

05:00 | 18/03/2019

09:04 | 07/08/2017

08:00 | 10/04/2018

21:00 | 07/03/2021

13:00 | 08/11/2017

10:00 | 13/09/2024

Các chuyên gia bảo mật từ Palo Alto Networks (Hoa Kỳ) vừa phát hiện một chiến dịch tấn công bằng mã độc mới với thủ đoạn tinh vi thông qua kết quả tìm kiếm trên Google.

10:00 | 14/08/2024

Trong bối cảnh khoa học công nghệ đang ngày càng phát triển, đi cùng với đó là những nguy cơ gây mất an ninh, an toàn thông tin đang ngày càng phổ biến. Một trong số những nguy cơ người dùng dễ gặp phải đó là bị lây nhiễm mã độc tống tiền (ransomware) trên thiết bị di động. Sau khi xâm nhập trên thiết bị di động, mã độc sẽ tự động mã hóa các dữ liệu có trên thiết bị đó hoặc ngăn chặn các phần mềm được kích hoạt trên smartphone, đồng thời sẽ yêu cầu người dùng phải trả tiền cho các tin tặc đứng sau như một hình thức trả tiền chuộc, gây thiệt hại vô cùng lớn cho nạn nhân. Trong bài viết này, tác giả sẽ đưa ra những điểm yếu, lỗ hổng tồn tại trên điện thoại di động dễ bị tin tặc tấn công. Qua đó, cũng đề xuất một số khuyến nghị nâng cao cảnh giác khi sử dụng di động, góp phần cho công tác phòng, chống phần mềm độc hại và chia sẻ dữ liệu mã độc.

13:00 | 13/08/2024

Các nhà nghiên cứu bảo mật tại Cleafy Labs (Italy) phát hiện ra một phần mềm độc hại Android mang tên BingoMod nguy hiểm, có thể đánh cắp tiền và xóa sạch dữ liệu của người dùng.

14:00 | 07/08/2024

Các nhà nghiên cứu an ninh mạng đã phát hiện phần mềm độc hại nhắm mục tiêu vào Hệ thống kiểm soát công nghiệp (ICS) được sử dụng trong một cuộc tấn công mạng nhắm vào một công ty năng lượng Lvivteploenerg ở thành phố Lviv của Ukraine vào đầu tháng 1/2024.

Trong thời đại công nghệ số, công nghệ trở thành một phần không thể thiếu trong ngành Y tế, các bệnh viện và cơ sở y tế toàn cầu ngày càng trở thành mục tiêu của những cuộc tấn công mạng phức tạp và tinh vi.

09:00 | 14/11/2024