Các dạng tấn công web nói chung và tấn công thay đổi giao diện website nói riêng được xem là một trong các mối đe dọa chính đối với nhiều cơ quan, tổ chức có các hệ thống cung cấp dịch vụ trên nền web. Một cuộc tấn công thay đổi giao diện có thể để lại những hậu quả nghiêm trọng. Nhiều kỹ thuật, giải pháp và công cụ giám sát, phát hiện dạng tấn công này đã được nghiên cứu, phát triển và triển khai trên thực tế. Tuy vậy, một số giải pháp chỉ có khả năng hoạt động với các trang web có nội dung tĩnh hoặc ít thay đổi, hoặc yêu cầu cao về tài nguyên tính toán, hoặc có tỷ lệ phát hiện sai cao. Bài báo này đề xuất một mô hình học sâu cho phát hiện tấn công thay đổi giao diện website, trong đó có xem xét, xử lý ảnh chụp màn hình trang web.

14:00 | 12/06/2024

07:00 | 11/03/2024

Các nhà nghiên cứu của công ty an ninh mạng Cisco Talos gần đây đã phát hiện một chiến dịch độc hại có khả năng bắt đầu từ tháng 8/2023, phát tán một Trojan truy cập từ xa (RAT) mới có tên gọi là “SugarGh0st”. Cisco Talos cho biết các tin tặc nhắm mục tiêu vào Bộ Ngoại giao Uzbekistan và người dùng tại Hàn Quốc đồng thời quy kết hoạt động này cho tin tặc Trung Quốc.

12:00 | 15/12/2023

TriangleDB là phần mềm độc hại chính được sử dụng trong chiến dịch Operation Triangulation nhắm vào thiết bị iOS trong các cuộc tấn công zero-click. Bài viết này trình bày chi tiết một khía cạnh quan trọng của cuộc tấn công, bao gồm các module tính năng lén lút được thực hiện bởi các tác nhân đe dọa cùng với những thông tin về các thành phần được sử dụng, dựa trên báo cáo phân tích mới đây của hãng bảo mật Kaspersky.

13:00 | 13/11/2023

Hiện nay, ngày càng có nhiều nhà phát triển phần mềm độc hại sử dụng kết hợp đa ngôn ngữ lập trình để vượt qua các hệ thống bảo mật phát hiện nâng cao. Trong đó, phần mềm độc hại Node.js Lu0Bot là minh chứng nổi bật cho xu hướng này. Bằng cách nhắm mục tiêu vào môi trường runtime - thường được sử dụng trong các ứng dụng web hiện đại và sử dụng tính năng che giấu nhiều lớp, Lu0Bot là mối đe dọa nghiêm trọng đối với các tổ chức và cá nhân. Trong phần I của bài viết sẽ khám phá kiến trúc của phần mềm độc hại này.

07:00 | 03/11/2023

Một chiến dịch đánh cắp tài khoản Facebook vừa được phát hiện với hơn 300.000 tài khoản bị tấn công, chủ yếu tại Việt Nam, Trojan Android này đã giả dạng các ứng dụng giáo dục để thực hiện hành vi đánh cắp thông tin đăng nhập tài khoản Facebook từ các thiết bị bị nhiễm.

14:00 | 09/12/2022

Các nhà nghiên cứu đã phát hiện ra một kênh kề mới được khai thác một cách đáng tin cậy để làm rò rỉ thông tin từ các trình duyệt web. Sau đó, nó được tận dụng để theo dõi người dùng ngay cả khi JavaScript bị tắt hoàn toàn.

17:00 | 07/04/2021

Một nhà nghiên cứu đã phát hiện ra một lỗ hổng trong phần mềm Kaspersky Antivirus, có thể cho phép các trang web và các dịch vụ bên thứ ba theo dõi người dùng trên web.

14:00 | 29/08/2019

Mới đây, một trong những trang web có số lượng truy cập lớn nhất hiện nay - sàn giao dịch tiền điện tử phổ biến Gate.io, đang bị tội phạm lợi dụng nhằm mục đích đánh cắp Bitcoin. Sàn giao dịch này được cho là mục tiêu chính của cuộc tấn công.

10:00 | 14/11/2018

David Gerard, quản trị hệ điều hành Unix, đồng thời là người theo dõi công nghệ chuỗi khối ở Anh đã bày tỏ sự quan ngại về lỗ hổng trong thư viện mật mã học có thể dẫn đến việc đánh cắp Bitcoin.

13:00 | 08/05/2018

Một lỗ hổng nghiêm trọng trong tiện ích mở rộng trên trình duyệt Chrome và Firefox của phần mềm kiểm tra ngữ pháp Grammarly có thể khiến 22 triệu tài khoản người dùng, bao gồm tài liệu và bản ghi cá nhân bị tin tặc đánh cắp từ xa.

09:00 | 28/02/2018

Ngày 4/01/2018, công ty bảo mật Proofpoint (Hoa Kỳ) đã đưa ra cảnh báo về một phương thức tấn công mới có thể cho phép các tin tặc sử dụng Google Apps Script nhằm vào người dùng sử dụng điện toán đám mây.

14:00 | 12/01/2018

Tiện ích mở rộng trên Chrome do AVG AntiVirus tự động cài đặt trên hệ thống người dùng gây nguy cơ lộ lọt lịch sử duyệt web và các thông tin cá nhân khác trên Internet. Đây là phát hiện của nhà nghiên cứu Tavis Ormandy thuộc nhóm Google Project Zero.

09:35 | 04/01/2016

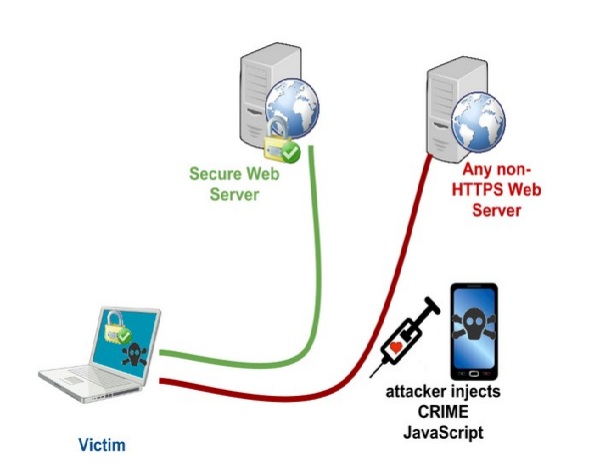

CRIME (Compression Ratio Info-Leak Made Easy hay Compression Ratio Info-Leak Mass Exploitation) tấn công lên bộ giao thức SSL/TLS được phát triển và công bố bởi hai nhà nghiên cứu Julliano Rizzo và Dương Ngọc Thái. CRIME là kiểu tấn công kênh kề sử dụng để khôi phục khóa phiên (token) của một phiên liên lạc hoặc thông tin bí mật khác dựa trên kích thước nén của các yêu cầu HTTP (HTTP request). Đây là kỹ thuật khai thác các phiên liên lạc web được bảo vệ bởi bộ giao thức SSL/TLS sử dụng một trong hai phương pháp nén dữ liệu (DEFLATE và gzip) nhằm làm giảm hiện tượng tắc nghẽn mạng hoặc thời gian tải của trang web.

14:00 | 12/05/2015