Các sản phẩm bảo mật và an toàn thông tin (BM&ATTT) khi được triển khai để bảo vệ dữ liệu nhạy cảm thì người sử dụng đều muốn có được sự đảm bảo tối thiểu rằng nó có đầy đủ các tính năng an toàn như nhà sản xuất đã tuyên bố.

15:00 | 30/03/2011

15:00 | 30/03/2011

Sự ra đời Tiêu chuẩn Hệ thống quản lý An ninh thông tin (ISMS) ISO/IEC 27001:2005 đánh dấu một bước phát triển trong lĩnh vực bảo mật thông tin trên thế giới. Áp dụng ISMS giúp cho các Tổ chức kiến trúc một mô hình quản lý hệ thống tiên tiến với những giải pháp an ninh thông tin tổng thể hiệu quả, chi phí hợp lý nhằm bảo vệ hoạt động kinh doanh của tổ chức.

15:00 | 05/04/2010

Mạng 3G (Third-generation Technology) là tiêu chuẩn truyền thông di động băng thông rộng thế hệ thứ 3, tuân thủ theo các chỉ định trong IMT-2000 của Tổ chức Viễn thông thế giới.

14:34 | 04/01/2010

Cùng với sự ra đời và phát triển của Internet, web đã ra đời và ngày càng phát triển, khẳng định vị trí và vai trò của nó trong đời sống thông tin toàn cầu hiện nay. Nhiều quốc gia, tổ chức, cá nhân đã sử dụng web như một công cụ truyền tải, khai thác thông tin hiệu quả ở bất cứ đâu có kết nối Internet, tại bất kỳ thời điểm nào. Điều này giúp tiết kiệm thời gian, chi phí và nhân lực.

14:00 | 04/01/2010

Một hàm băm nhận dữ liệu nhị phân, được gọi là thông điệp, và tạo ra một đại diện thu gọn, được gọi là tóm lược thông điệp. Hàm băm mật mã là một hàm băm được thiết kế để đạt được một số tính chất an toàn nào đó. Tiêu chuẩn hàm băm an toàn FIPS 180-2: Secure Hash Standard, chỉ ra các thuật toán để tính 5 hàm băm mật mã- SHA-1, SHA-224, SHA-256, SHA-384 và SHA-512.

14:00 | 03/07/2009

Hiện nay, ở Việt Nam, để thúc đẩy nhanh tiến trình hiện thực hoá “Chính phủ điện tử” và “Thương mại điện tử”, một mặt chúng ta cần tiếp tục hoàn thiện môi trường pháp lý, mặt khác cũng phải có những bước tiến về nền tảng kỹ thuật và công nghệ. Một trong những công việc đó là cần chuẩn hoá các thuật toán mật mã phục vụ cho giao dịch điện tử và ứng dụng CNTT - TT.

16:34 | 06/01/2009

Tổ chức NIST (National Institute of Standards and Technology) đang tiến hành cuộc thi tìm kiếm ứng viên thay thế cho chuẩn hash phổ biến hiện nay - SHA (FIPS 180-2) - đối tượng bị tấn công ngày càng nghiêm trọng. Tiêu chuẩn hàm hash mới, được lựa chọn vào năm 2012, được đặt tên là SHA-3. Như vậy, sau 10 năm, SHA-2 sẽ được thay thế bằng một tiêu chuẩn mới.

15:00 | 05/01/2009

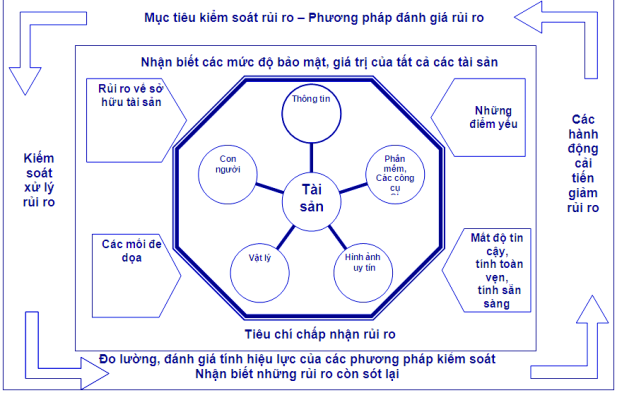

Năm 2005, Tổ chức Tiêu chuẩn hóa quốc tế (ISO) và Ban Kỹ thuật điện quốc tế (IEC) đã ban hành tiêu chuẩn ISO/IEC 27001 về Hệ thống quản lý an ninh thông tin. Tiêu chuẩn này được thực hiện trên nguyên tắc tiếp cận rủi ro trong hoạt động để thiết lập, áp dụng, thực hiện, theo dõi, xem xét, duy trì và cải tiến đảm bảo an ninh thông tin của cơ quan/tổ chức.

16:00 | 06/10/2008

Công nghệ ảo hóa giúp các tổ chức, doanh nghiệp có khả năng hợp nhất các máy chủ để chia sẻ tài nguyên vật lý bao gồm bộ xử lý, bộ nhớ và đĩa trống. Giải pháp ảo hóa đang được nhanh chóng chấp nhận để giảm chi phí đầu tư phần cứng, cải thiện khả năng quản lý, tăng tính mềm dẻo cho các ứng dụng cũng như dễ dàng triển khai.

15:34 | 05/10/2008

Việc ứng dụng Công nghệ thông tin và truyền thông (ICT) vào hoạt động của các tổ chức, doanh nghiệp bắt đầu phổ biến từ những năm 90 của thế kỷ 20. Đến nay hoạt động của mỗi tổ chức không thể tách rời hệ thống thông tin dựa trên nền tảng ICT, do đó, bảo đảm an ninh cho hệ thống này đã trở nên tất yếu và cấp bách.

15:00 | 05/10/2008

Hệ thống quản lý an ninh thông tin theo ISO 27001

15:00 | 05/10/2008

Trong nhiều trường hợp, người ta lại cần bằng chứng để chứng minh rằng một tài liệu được kiến tạo sau một thời điểm nào đó hoặc trong một khoảng thời gian xác định. Bằng chứng gắn liền với mốc thời gian đó có thể được gọi là “tem thời gian”.

15:00 | 05/07/2008

Độ an toàn của bất kỳ hệ thống mật mã nào cũng đều phụ thuộc vào độ an toàn của khóa. Vì lý do đó, khóa luôn được bảo vệ ở mức cao nhất. Tuy nhiên, trong quá trình thực thi, các thao tác mật mã luôn tiềm ẩn nguy cơ mất an toàn đối với khóa.

16:00 | 06/04/2008

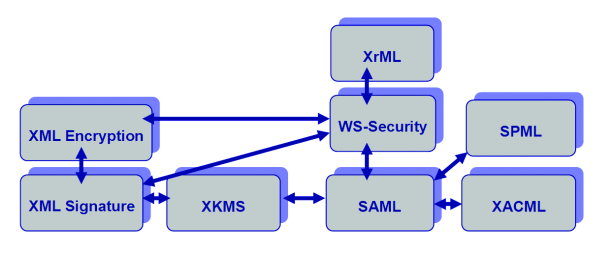

Ngày 09/4/2008, Bộ trưởng Bộ Thông tin và Truyền thông đã ra Quyết định số 19/2008/QĐ-BTTTT, Quy định Áp dụng tiêu chuẩn về ứng dụng CNTT trong cơ quan nhà nước nhằm quy định việc áp dụng thống nhất các tiêu chuẩn về ứng dụng CNTT liên quan đến hoạt động liên thông giữa các hệ thống thông tin của cơ quan nhà nước.

16:00 | 06/04/2008

ISO 27000 TOOLKIT là bộ sản phẩm an toàn đồng nhất giúp các tổ chức có được một công cụ cần thiết áp dụng các quy phạm an toàn thông tin (ATTT) tốt nhất vào hoạt động kinh doanh hàng ngày. Cho dù bạn là một công ty lớn hay nhỏ, thì ISO 27000 TOOLKIT cũng đều có thể đưa ra một phạm vi thông tin toàn diện nhất nhằm đảm bảo an toàn cho thông tin của bạn.

15:00 | 04/01/2008