John Hodges, Phó Chủ tịch cấp cao về chiến lược sản phẩm của nhà cung cấp nền tảng SaaS AvePoint (Hoa Kỳ) cho biết: "Trước đây, nếu người dùng xây dựng một ứng dụng thực sự thú vị thì sẽ có cơ hội được công nhận. Nhưng ngày nay, việc phát triển công nghệ và ứng dụng đã trở nên quá phổ biến. Tôi nghĩ rằng mã độc tống tiền là con đường dễ dàng hơn cho nhiều người biết về công nghệ hiểu triệt để một vấn đề. Nắm giữ dữ liệu để đang mang lại nhiều thu nhập hơn, vì dữ liệu đã trở thành thứ mà các công ty sẵn sàng chi tiền".

Theo một báo cáo từ Palo Alto Networks (công ty an ninh mạng đa quốc gia có trụ sở tại Hoa Kỳ), yêu cầu đòi tiền chuộc trung bình trong các cuộc tấn công mạng đã tăng 171% từ 115.123 USD vào năm 2019 lên 312.493 USD vào năm 2020.

Trong những trường hợp tồi tệ hơn, những con số này có thể lên tới hàng chục triệu USD. Mới năm ngoái, công ty bảo hiểm CNA Financial có trụ sở tại Mỹ đã trả cho tin tặc 40 triệu USD sau một , đây là một trong những khoản tiền chuộc được chi trả lớn nhất tính cho đến nay.

Với việc tấn công mã độc tống tiền ngày càng trở nên phổ biến, các tổ chức/doanh nghiệp (TC/DN) phải đối mặt với rất nhiều vấn đề khác ngoài khoản tiền chuộc.

Trong một số trường hợp, những sự cố như vậy cũng có thể buộc phải ngừng hoạt động sản xuất kinh doanh, dẫn đến thiệt hại thêm về hoạt động và doanh thu. Đầu năm nay, một cuộc tấn công bằng mã độc tống tiền đã khiến Toyota phải đóng cửa trong một ngày và công ty đã bị chậm tiến độ sản xuất với khoảng 13.000 xe.

Một số tình huống khác, việc trở thành điểm nhắm của các cuộc tấn công mã độc tống tiền cũng có thể khiến thông tin khách hàng bị lộ lọt. Các TC/DN cũng có khả năng phải đối mặt với rủi ro tài chính do có thể bị phạt vì vi phạm luật bảo mật dữ liệu, chẳng hạn như Đạo luật bảo vệ dữ liệu cá nhân (Personal Data Protection Act) ở Singapore.

TC/DN nghiệp càng lớn và tiếp xúc nhiều với người tiêu dùng thì TC/DN đó càng có nhiều hệ thống cần phải vận hành. Hodges chỉ ra rằng việc bảo vệ từng điểm tiếp xúc của hệ thống đối với khách hàng của TC/DN có thể là một thách thức đối với bất kỳ công ty nào.

Tệ hơn nữa, việc thực hiện các biện pháp bảo vệ như vậy sẽ trở nên khó khăn hơn. Theo Hodges, các phiên bản cũ hơn của các cuộc tấn công mã độc tống tiền thường sẽ gây chú ý ngay lập tức cho các công ty. Tuy nhiên, mã độc tống tiền ngày nay ngày càng khó bị phát hiện hơn và nhiều hệ thống bảo mật công nghệ thông tin có thể không nhận thấy dấu hiệu gì trước khi một cuộc tấn công thực sự được kích hoạt. Điều này cho phép mã độc tiếp tục lây nhiễm vào nhiều hệ thống hơn và có thể dẫn đến thiệt hại trên diện rộng.

Với các phương thức của mã độc tống tiền ngày càng tinh vi và khó phát hiện hơn, Hodges nhấn mạnh rằng các công ty sẽ phải chủ động trong các chính sách an ninh mạng của họ để không chỉ phát hiện các cuộc tấn công tốt hơn mà còn để đảm bảo rằng các hoạt động kinh doanh có thể tiếp tục chạy trơn tru ngay cả khi họ trở thành nạn nhân.

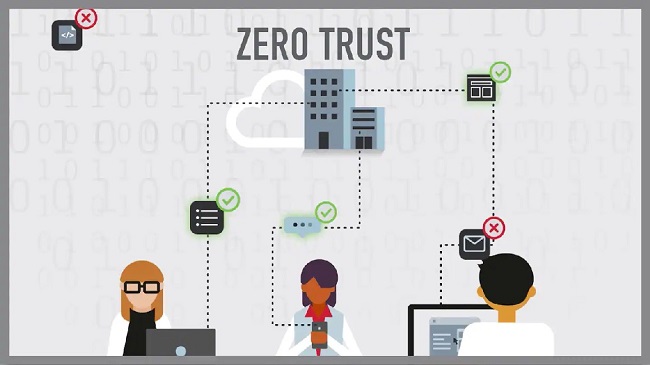

Ông gợi ý: "Hãy yêu cầu về zero trust hoặc các biện pháp bảo vệ trước các cuộc tấn công mã độc tống tiền khi có tài khoản Microsoft, Google hoặc Salesforce để việc này trở thành một tuyến phòng thủ đầu tiên".

Ông cho biết thêm, các TC/DN cũng nên xem xét việc sử dụng các dịch vụ sao lưu để có một mạng lưới an toàn nếu xảy ra bất kỳ cuộc tấn công nào cũng như giúp nhanh chóng khôi phục các hoạt động kinh doanh.

Hodges nói: "Nếu TC/DN có bản sao lưu thì sẽ được bảo hiểm toàn bộ. Dự phòng là điều cơ bản vì nếu việc phòng thủ không thành công thì đây là chính sách bảo hiểm cho phép phục hồi sớm và an toàn hơn".

Ví dụ cụ thể trong trường hợp của nhà thầu xây dựng Ireland Walls Construction, nạn nhân của một cuộc tấn công mã độc tống tiền. Sau sự cố, doanh nghiệp này nhận ra sự cần thiết phải có một dịch vụ sao lưu để chống lại các cuộc tấn công tiếp theo trong tương lai và đã tham gia AvePoint cho giải pháp sao lưu đám mây (cloud backup) của mình.

Kể từ đó, công ty Ireland đã có thể giảm bớt tác động của các cuộc tấn công mã độc tống tiền tiếp theo bằng cách dựa vào các bản sao lưu trước của cơ sở dữ liệu và cơ sở hạ tầng công nghệ thông tin khác, giúp giảm khoảng 90% thời gian khôi phục. Điều này cho phép công ty thực hiện thêm nhiều lần phục hồi kể từ sự cố ban đầu và nhanh chóng trở lại hoạt động như bình thường.

Để đảm bảo an toàn trước các cuộc tấn công bằng mã độc tống tiền ngày càng tinh vi, các chuyên gia Kaspersky đưa ra một số khuyến nghị đối với các TC/DN như sau:

- Không kết nối dịch vụ máy tính để bàn từ xa (chẳng hạn như RDP) với mạng công cộng nếu không thực sự cần thiết; luôn luôn sử dụng mật khẩu mạnh cho các dịch vụ này.

- Các TC/DN cũng cần cài đặt các bản vá lỗi sẵn có trong trường hợp sử dụng các giải pháp VPN thương mại để cung cấp quyền truy cập từ xa và cho phép nhân viên làm việc như đang kết nối với các cổng trong mạng lưới. Luôn luôn cập nhật phần mềm trên tất cả các thiết bị để ngăn mã độc tống tiền khai thác các lỗ hổng bảo mật.

- Chiến lược phòng thủ nên tập trung phát hiện sự dịch chuyển lưu lượng trong mạng và lưu lượng đưa dữ liệu lên Internet. Các TC/DN cần đặc biệt chú ý đến lưu lượng đi để phát hiện các kết nối trái phép của tin tặc; sao lưu dữ liệu thường xuyên, đảm bảo rằng TC/DN có thể nhanh chóng truy cập dữ liệu sao lưu trong trường hợp khẩn cấp. Đồng thời, sử dụng thông tin mới nhất từ dịch vụ cảnh báo mối đe dọa, để cập nhật thông tin về các chiến thuật, kỹ thuật (Threat Intelligence) thực tế được các tác nhân nguy hại sử dụng.

- Các TC/DN có thể sử dụng các giải pháp như Kaspersky Endpoint Detection and Response và dịch vụ phát hiện và ứng phó Kaspersky Managed Detection and Response để sớm xác định và ngăn chặn các cuộc tấn công ngay từ những giai đoạn đầu, trước khi tin tặc đạt được mục tiêu cuối cùng của chúng.

- Tiến hành đào tạo cho nhân viên để nâng cao nhận thức trước các cuộc tấn công. Các TC/DN có thể cân nhắc các khóa đào tạo chuyên biệt, chẳng hạn như các khóa được cung cấp trên nền tảng nâng cao nhận thức an ninh bảo mật Kaspersky Automated Security Awareness Platform. Theo Hodges, chủ động là chìa khóa để tiếp tục bảo mật cho các TC/DN trong bối cảnh các cuộc tấn công bằng mã độc tống tiền tiếp tục gia tăng. "Bạn sẽ phải học tập cả đời, giống như những kẻ tấn công mã độc tống tiền. Đó là một cuộc chiến đào tạo xem ai sẽ đủ hiểu biết để giữ an toàn".

Cuối cùng, sử dụng giải pháp bảo mật điểm cuối đáng tin cậy, với các tính năng ngăn chặn lỗ hổng bảo mật, phát hiện hành vi đáng ngờ, và công cụ khắc phục có khả năng vô hiệu hóa các hành động gây hại.

Phạm Bình Dũng

12:00 | 18/05/2022

23:00 | 22/01/2023

19:00 | 27/01/2022

14:00 | 21/11/2022

15:00 | 18/10/2021

07:00 | 15/01/2024

14:00 | 13/02/2023

09:00 | 29/10/2024

Trong cuộc đua 5G tại Việt Nam, Viettel đã vươn lên dẫn đầu khi trở thành nhà mạng đầu tiên chính thức tuyên bố khai trương mạng 5G. Trong khi đó, các nhà mạng khác cũng đang ráo riết chuẩn bị cho việc triển khai dịch vụ 5G, hứa hẹn một thị trường viễn thông sôi động và cạnh tranh trong thời gian tới.

14:00 | 11/09/2024

Keylogger là phần cứng hoặc phần mềm có khả năng theo dõi tất cả các hoạt động thao tác nhập bàn phím, trong đó có các thông tin nhạy cảm như tên người dùng, mật khẩu thẻ tín dụng, thẻ ngân hàng, tài khoản mạng xã hội hay các thông tin cá nhân khác. Keylogger thậm chí có thể ghi lại các hành động gõ phím từ bàn phím ảo, bao gồm các phím số và ký tự đặc biệt. Bài báo sẽ hướng dẫn độc giả cách thức phát hiện và một số biện pháp kiểm tra, ngăn chặn các chương trình Keylogger nhằm bảo vệ máy tính trước mối đe dọa nguy hiểm này.

09:00 | 18/07/2024

Mới đây, Bộ Công an đã thông tin về tình trạng tin nhắn tin nhắn thương hiệu (SMS Brandname) giả mạo phần lớn xuất phát từ việc các đối tượng sử dụng trạm phát sóng BTS giả mạo để gửi hàng loạt tin nhắn lừa đảo tới người dùng với mục đích nhằm chiếm đoạt tài sản.

13:00 | 19/03/2024

Hiện nay, khi mức độ phổ biến của Hệ thống tệp liên mạng (Interplanetary File System - IPFS) ngày càng phát triển thì cũng kéo theo những rủi ro và mối đe dọa bởi tội phạm mạng nhanh chóng phát triển các kỹ thuật tấn công và lợi dụng công nghệ IPFS để mở rộng hoạt động phạm tội của chúng. Các cuộc tấn công này thậm chí còn trở nên nguy hiểm hơn khi nhiều dịch vụ lưu trữ tệp, lưu trữ web và đám mây hiện đang sử dụng IPFS. Xu hướng gần đây cho thấy sự gia tăng đáng lo ngại về các cuộc tấn công lừa đảo tận dụng IPFS, trong đó kẻ tấn công lạm dụng tính chất phi tập trung của công nghệ này để lưu trữ và phân phối nội dung độc hại. Bài báo trình bày tổng quan và thực trạng tấn công lừa đảo IPFS, từ đó đưa ra phương pháp phù hợp để phòng tránh trước các cuộc tấn công lừa đảo IPFS.

Trong thời đại ngày nay, cùng với sự phát triển của khoa học kỹ thuật có ngày càng nhiều những cuộc tấn công vào phần cứng và gây ra nhiều hậu quả nghiêm trọng. So với các loại tấn công khác, tấn công qua kênh kề đang được nghiên cứu do khả năng khôi phục lại khóa bí mật trong khi hệ thống vẫn hoạt động bình thường mà không hề làm thay đổi phần cứng. Bài báo này sẽ trình bày một cách sơ lược về những kết quả cuộc tấn công kênh kề lên mã hóa RSA cài đặt trên điện thoại thông minh sử dụng hệ điều hành Android tại Viện Khoa học - Công nghệ mật mã. Nhóm tác giả đã tấn công khôi phục được một phần khóa bí mật của mã hóa RSA cài đặt trên điện thoại thông minh và chứng minh khả năng rò rỉ thông tin qua kênh kề.

14:00 | 11/09/2024

Trong bối cảnh an ninh mạng ngày càng trở nên phức tạp và tinh vi, các tổ chức đang dần nhận ra rằng các phương pháp bảo mật truyền thống không còn đáp ứng được yêu cầu bảo vệ hệ thống của họ. Chính trong hoàn cảnh này, mô hình Zero Trust nổi lên như một giải pháp toàn diện, giúp bảo vệ hệ thống mạng khỏi các cuộc tấn công cả từ bên ngoài và bên trong. Tuy nhiên, việc triển khai Zero Trust không đơn giản, bài học kinh nghiệm nào để các tổ chức triển khai thành công mô hình bảo mật hiện đại này?

13:00 | 11/11/2024