Tóm tắt— Trong bài báo này, chúng tôi đưa ra lược đồ lặp gọi là lược đồ V dùng để xây dựng mã khối. Sau đó, đưa ra các kết quả đánh giá tính giả ngẫu nhiên và siêu giả ngẫu nhiên của lược đồ này được đưa ra dựa trên kỹ thuật hệ số H của Patarin. Trong đó, tính giả ngẫu nhiên của lược đồ đạt được khi số vòng của lược đồ là lớn hơn hoặc bằng 3. Đối với tính siêu giả ngẫu nhiên, chúng tôi đã chứng minh lược đồ đạt được khi số vòng lớn hơn hoặc bằng 5; còn khi số vòng bằng 4 chúng tôi chưa giải quyết được trong bài báo này.

|

Tài liệu tham khảo [1]. Iwata, T. and K. Kurosawa. “On the Pseudorandomness of the AES Finalists-RC6 and Serpent”. in International Workshop on Fast Software Encryption, Springer, 2000. [2]. Wenling, W., F. Dengguo, and C. Hua. “Collision attack and pseudorandomness of reduced-round Camellia”. in International Workshop on Selected Areas in Cryptography, Springer, 2004. [3]. Kang, J.-S., et al. “Pseudorandomness of MISTY-type transformations and the block cipher KASUMI”. in Australasian Conference on Information Security and Privacy, Springer, 2001. [4]. Moriai, S. and S. Vaudenay. “On the pseudorandomness of top-level schemes of block ciphers”. in International Conference on the Theory and Application of Cryptology and Information Security, Springer, 2000. [5]. Iwata, T., T. Yagi, and K. Kurosawa. “On the pseudorandomness of KASUMI type permutations”. in Australasian Conference on Information Security and Privacy, Springer, 2003. [6]. Luby, M. and C. Rackoff, “How to construct pseudorandom permutations from pseudorandom functions”. SIAM Journal on Computing, 17(2): pp. 373-386, 1988. [7]. Patarin, J. “The “coefficients H” technique”. in Selected Areas in Cryptography,Springer, 2008. [8]. Gilbert, H. and M. Minier. “New results on the pseudorandomness of some blockcipher constructions”. in Fast Software Encryption, Springer, 2001. [9]. Nachef, V., J. Patarin, and E. Volte, “Feistel Ciphers: Security Proofs and Cryptanalysis”, Springer, 2017. [10]. Dodis, Y., et al., “Provable Security of Substitution-Permutation Networks”. [11]. Miles, E. and E. Viola, “Substitution-permutation networks, pseudorandom functions, and natural proofs”. Journal of the ACM (JACM), 62(6): pp. 46, 2015 [12]. Piret, G.-F., “Block ciphers: security proofs, cryptanalysis, design, and fault attacks”, UCL, 2005. |

Nguyễn Bùi Cương, Nguyễn Tuấn Anh

08:00 | 18/01/2017

15:00 | 27/09/2012

14:16 | 31/03/2014

14:00 | 11/09/2024

Keylogger là phần cứng hoặc phần mềm có khả năng theo dõi tất cả các hoạt động thao tác nhập bàn phím, trong đó có các thông tin nhạy cảm như tên người dùng, mật khẩu thẻ tín dụng, thẻ ngân hàng, tài khoản mạng xã hội hay các thông tin cá nhân khác. Keylogger thậm chí có thể ghi lại các hành động gõ phím từ bàn phím ảo, bao gồm các phím số và ký tự đặc biệt. Bài báo sẽ hướng dẫn độc giả cách thức phát hiện và một số biện pháp kiểm tra, ngăn chặn các chương trình Keylogger nhằm bảo vệ máy tính trước mối đe dọa nguy hiểm này.

19:00 | 30/04/2024

Theo báo cáo năm 2022 về những mối đe doạ mạng của SonicWall, trong năm 2021, thế giới có tổng cộng 623,3 triệu cuộc tấn công ransomware, tương đương với trung bình có 19 cuộc tấn công mỗi giây. Điều này cho thấy một nhu cầu cấp thiết là các tổ chức cần tăng cường khả năng an ninh mạng của mình. Như việc gần đây, các cuộc tấn công mã độc tống tiền (ransomware) liên tục xảy ra. Do đó, các tổ chức, doanh nghiệp cần quan tâm hơn đến phương án khôi phục sau khi bị tấn công.

08:00 | 12/03/2024

Lộ thông tin thẻ tín dụng gây ra nhiều hệ lụy nghiêm trọng, nguy cơ mất tiền là rất cao. Bài báo giới thiệu một số cách thức giúp người dùng giảm nguy cơ khi phát hiện thông tin thẻ tín dụng bị lộ.

14:00 | 23/02/2024

SSH (Secure Socket Shell) là giao thức mạng để đăng nhập vào một máy tính từ xa trên một kênh truyền an toàn. Trong đó, OpenSSH là một chuẩn SSH được sử dụng ở hầu hết các bản phân phối của Linux/BSD như Ubuntu, Debian, Centos, FreeBSD, mã hóa tất cả các thông tin trên đường truyền để chống lại các mối đe dọa như nghe lén, dò mật khẩu và các hình thức tấn công mạng khác. Trong bài viết này sẽ hướng dẫn độc giả cách thức tăng cường bảo mật cho OpenSSH với một số thiết lập bảo mật và cấu hình tùy chọn cần thiết nhằm đảm bảo truy cập từ xa vào máy chủ Linux được an toàn.

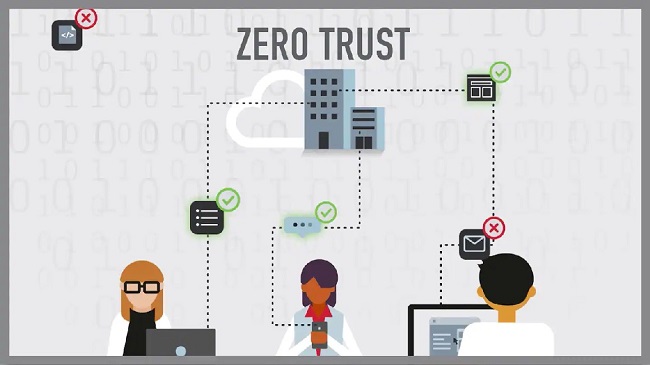

Một ví dụ điển hình trong việc triển khai mô hình Zero Trust thành công là của Tập đoàn công nghệ Microsoft. Điều này minh chứng cho cách một tổ chức lớn có thể bảo vệ tài nguyên và người dùng bằng các phương pháp kiểm soát nghiêm ngặt, đảm bảo an ninh mạng toàn diện. Đây cũng là bài học kinh nghiệm cho các tổ chức trong quá trình triển khai mô hình bảo mật hiện đại này.

10:00 | 14/11/2024

Trong bối cảnh an ninh mạng ngày càng trở nên phức tạp và tinh vi, các tổ chức đang dần nhận ra rằng các phương pháp bảo mật truyền thống không còn đáp ứng được yêu cầu bảo vệ hệ thống của họ. Chính trong hoàn cảnh này, mô hình Zero Trust nổi lên như một giải pháp toàn diện, giúp bảo vệ hệ thống mạng khỏi các cuộc tấn công cả từ bên ngoài và bên trong. Tuy nhiên, việc triển khai Zero Trust không đơn giản, bài học kinh nghiệm nào để các tổ chức triển khai thành công mô hình bảo mật hiện đại này?

13:00 | 11/11/2024