Khi các doanh nghiệp chuyển từ việc sử dụng các máy chủ vật lý riêng lẻ sang máy chủ ảo hóa để dễ dàng quản lý tài nguyên, gia tăng hiệu suất và khắc phục sự cố hiệu quả, các nhóm tin tặc mã độc tống tiền đã tạo ra các bộ mã hóa nhằm chuyển hướng mục tiêu sang các nền tảng này.

Với việc VMware ESXi là một trong những nền tảng máy ảo phổ biến nhất hiện nay, hầu hết mọi nhóm tin tặc mã độc tống tiền đều đã bắt đầu nghiên cứu và phát triển các bộ mã hóa Linux để mã hóa dữ liệu trên các máy chủ ảo (với hầu hết mục tiêu nhắm vào VMware ESXi), bao gồm: Akira, Royal, Black Basta, LockBit, BlackMatter, AvosLocker, REvil, HelloKitty, RansomEXX và Hive.

Mã độc tống tiền Abyss Locker

Abyss Locker là một dòng mã độc tống tiền tương đối mới được cho là đã xuất hiện vào tháng 3/2023, thời điểm khi nó bắt đầu các hoạt động tấn công vào các doanh nghiệp. Giống như các dòng mã độc tống tiền khác, Abyss Locker sẽ xâm nhập vào mạng của doanh nghiệp, nó sử dụng các cuộc tấn công Brute-Force SSH để khai thác các thông tin đăng nhập yếu hoặc bị xâm phạm để giành quyền truy cập vào hệ thống.

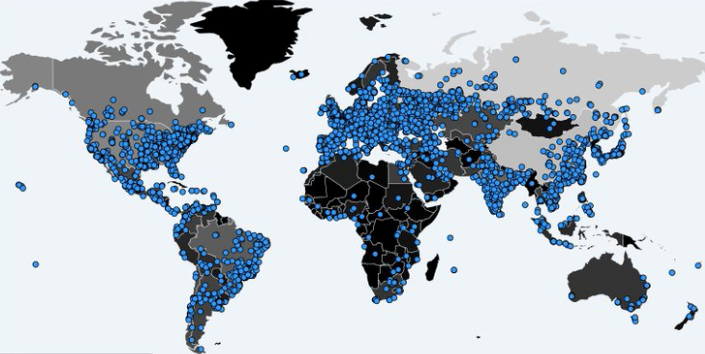

Khi phần mềm tống tiền giành được quyền truy cập vào máy chủ VMware ESXi, mã độc sẽ tiến hành đánh cắp dữ liệu và mã hóa các máy ảo, khiến chúng không thể truy cập và không sử dụng được. Dữ liệu bị đánh cắp sau đó được sử dụng để tống tiền nạn nhân bằng cách đe dọa rò rỉ các tệp tin nếu không trả tiền chuộc. Để thực hiện điều này, tin tặc đã tạo một trang web rò rỉ dữ liệu trên nền tảng Tor có tên “Abyss-data”, hiện đang có 14 nạn nhân được hiển thị trên nền tảng này. Các tin tặc tuyên bố đã đánh cắp một lượng lớn dữ liệu tại các doanh nghiệp, từ 35GB đến 700GB.

Hình 1. Trang web rò rỉ dữ liệu Abyss Locker

Nhắm mục tiêu vào máy chủ VMware ESXi

Các chuyên gia tại MalwareHunterTeam đã tìm thấy bộ mã hóa Linux ELF cho hoạt động của Abyss Locker. Sau khi xem xét các chuỗi trong tệp thực thi, rõ ràng là bộ mã hóa nhắm mục tiêu cụ thể đến các máy chủ VMware ESXi. Như được thể hiện trong Hình 2, bộ mã hóa sử dụng công cụ quản lý VMware ESXi dưới dạng dòng lệnh “esxcli” để liệt kê tất cả các máy ảo có sẵn và sau đó chấm dứt tiến trình hoạt động của chúng.

Hình 2. Dòng lệnh esxcli để liệt kê các máy ảo và chấm dứt tiến trình

Khi tắt máy ảo, Abyss Locker sẽ sử dụng lệnh “vm process kill” và một trong các tùy chọn “soft”, “hard” hoặc “force”. Tùy chọn “soft” thực hiện tắt máy đơn giản như thông thường, tùy chọn “hard” sẽ chấm dứt VM ngay lập tức và “force” được sử dụng như là phương án cuối cùng.

Bộ mã hóa chấm dứt tất cả các máy ảo để cho phép các đĩa ảo, ảnh snapshot và metadata được mã hóa đúng cách bằng việc mã hóa tất cả các tệp có phần mở rộng sau: “.vmdk”, “.vmsd” và “.vmsn”. Bên cạnh việc nhắm mục tiêu vào các máy ảo, mã độc tống tiền này cũng sẽ mã hóa tất cả các tệp khác trên thiết bị và nối thêm phần mở rộng “.crypt” vào tên tệp của chúng, như được hiển thị trong Hình 3.

Hình 3. Các tệp mã hóa và ghi chú đòi tiền chuộc

Đối với mỗi tệp, bộ mã hóa cũng sẽ tạo một tệp có phần mở rộng “.README_TO_RESTORE”, đóng vai trò như một ghi chú đòi tiền chuộc. Ghi chú này chứa thông tin về những gì đã xảy ra với các tệp và một liên kết duy nhất đến trang đàm phám Tor của tin tặc. Trang web được thiết kế rất đơn giản, chỉ có một bảng trò chuyện có thể được sử dụng để liên lạc và đàm phán với nhóm tin tặc.

Hình 4. Lưu ý đòi tiền chuộc của Abyss Locker

Chuyên gia an ninh mạng Michael Gillespie cho biết, bộ mã hóa Abyss Locker Linux có một số trùng lặp với mã độc tống tiền Hello Kitty và dường như được phát triển dựa trên mã độc này, chúng có thay đổi thuật toán khi sử dụng mã hóa ChaCha thay vì AES-256 và RSA-2048 như Hello Kitty. Tuy nhiên, đến thời điểm hiện tại vẫn chưa rõ Abyss Locker có phải là biến thể mới của của mã độc HelloKitty không, hay đó chỉ là một dòng mã độc khác được phát triển từ một tin tặc có quyền truy cập vào mã nguồn của HelloKitty. Mã độc này trước đây là một phần mềm tống tiền có khả năng ngăn chặn việc khôi phục các tệp miễn phí.

Hồng Đạt

15:00 | 20/09/2023

18:00 | 22/09/2023

14:00 | 18/07/2023

08:00 | 30/08/2023

11:00 | 21/03/2023

08:00 | 26/09/2023

14:00 | 13/02/2023

18:00 | 16/08/2022

14:00 | 10/05/2024

Một lỗ hổng bảo mật mới được phát hiện trong ngôn ngữ lập trình R, có thể bị kẻ tấn công khai thác để tạo tệp RDS (R Data Serialization) độc hại dẫn đến việc thực thi mã tùy ý khi được tải và tham chiếu.

10:00 | 22/04/2024

Trong một xu hướng đáng lo ngại được Bitdefender Labs (Hoa Kỳ) phát hiện gần đây, tin tặc đang tận dụng sự quan tâm ngày càng tăng đối với AI để phát tán các phần mềm độc hại tinh vi. Những kẻ tấn công này đang tung ra các chiến dịch quảng cáo độc hại trên mạng xã hội, giả dạng các dịch vụ AI phổ biến như Midjourney, DALL-E và ChatGPT để đánh lừa người dùng.

14:00 | 23/02/2024

Trong thời đại kỹ thuật số phát triển như hiện nay, tấn công phishing đã trở thành một mối đe dọa rất khó phòng tránh đối với người dùng mạng. Theo báo cáo của Tổ chức toàn cầu về chống lừa đảo trên mạng (Anti-Phishing Working Group), trong quý IV/2022, đã có hơn 304.000 trang web phishing được phát hiện, lừa đảo hơn 300 triệu người dùng trên toàn cầu. Đáng chú ý, số lượng trang web phishing đã tăng lên 6,9% so với quý trước, đạt mức cao nhất trong vòng 5 năm. Các cuộc tấn công phishing nhắm vào các tổ chức tài chính, ngân hàng và thanh toán trực tuyến chiếm 42,4% tổng số các cuộc tấn công. Số lượng các tên miền giả mạo đã tăng lên 11,5% so với quý III/2022, đạt mức cao nhất trong vòng 3 năm. Trong bối cảnh như vậy, việc nâng cao nhận thức và có các biện pháp đối phó với tấn công phishing là rất quan trọng.

14:00 | 19/12/2023

Một lỗi bảo mật Bluetooth nghiêm trọng được cho là đã tồn tại trong vài năm gần đây có thể bị tin tặc khai thác để chiếm quyền kiểm soát trên các thiết bị Android, Linux, macOS và iOS.

Lợi dụng lỗ hổng CVE-2024-27956 (có điểm 9,9) trong plugin WP Automatic của WordPress, tin tặc có thể tấn công hơn 30.000 trang web bằng cách tạo tài khoản người dùng với đặc quyền quản trị và cài đặt backdoor để truy cập lâu dài.

10:00 | 13/05/2024