Hoạt động này được các nhà chức trách đặt tên là "Chiến dịch Ladybird". Đây là kết quả của nỗ lực giữa các cơ quan chức năng ở Hà Lan, Đức, Mỹ, Anh, Pháp, Lithuania, Canada và Ukraine nhằm kiểm soát các máy chủ được sử dụng để chạy và duy trì phần mềm độc hại mạng.

Cơ sở hạ tầng Emotet về cơ bản hoạt động như một công cụ mở cửa chính cho các hệ thống máy tính trên quy mô toàn cầu. Điều khiến Emotet trở nên nguy hiểm là phần mềm độc hại này đã được các tội phạm mạng thuê để cài đặt các loại phần mềm độc hại khác, chẳng hạn như Trojan ngân hàng hoặc ransomware vào máy tính của nạn nhân.

Kể từ lần phát hiện vào năm 2014, Emotet đã phát triển từ nguồn gốc ban đầu là một phần mềm đánh cắp thông tin xác thực và Trojan ngân hàng. Thời điểm đó, mã độc này hoạt động như một trình tải xuống, cắp thông tin và spambot tùy thuộc vào cách nó được triển khai.

Emotet liên tục được phát triển, dịch vụ tội phạm mạng thường xuyên tự cập nhật để cải thiện và bổ sung khả năng gián điệp mới thông qu các mô-đun, bao gồm cả bộ phát tán Wi-Fi để xác định và xâm nhập vào các nạn nhân mới kết nối với mạng Wi-Fi lân cận.

Năm 2020, phần mềm độc hại này đã được liên kết với một số chiến dịch thư rác do botnet điều khiển và thậm chí có khả năng cung cấp các payload nguy hiểm hơn như TrickBot và Ryuk ransomware, bằng cách cho các nhóm phần mềm độc hại khác thuê mạng botnet của các máy bị xâm nhập.

Cơ quan Tội phạm Quốc gia của Anh (NCA) cho biết, họ mất gần hai năm để lập bản đồ cơ sở hạ tầng của Emotet. Một cuộc đột kích diễn ra ở thành phố Kharkiv của Ukraina tịch thu nhiều thiết bị máy tính được tin tặc sử dụng.

Cục chính quyền mạng Ukraina đã bắt giữ hai cá nhân bị cáo buộc tham gia vào việc bảo trì cơ sở hạ tầng của botnet, cả hai người này đang phải đối mặt với 12 năm tù nếu bị kết tội.

NCA cho biết, "Phân tích các tài khoản được sử dụng bởi những kẻ đứng sau Emotet cho thấy: 10,5 triệu đô la đã được chuyển trong khoảng thời gian 2 năm trên một nền tảng tiền ảo, gần 500.000 đô la đã được nhóm chi tiêu trong cùng thời gian để duy trì cơ sở hạ tầng phạm tội".

Theo chính quyền Ukraine các thiệt hại liên quan đến Emotet trên toàn cầu ước tính khoảng 2,5 tỷ USD.

Ít nhất 700 máy chủ do Emotet vận hành trên toàn thế giới hiện đã bị gỡ xuống, các máy bị nhiễm phần mềm độc hại sẽ được chuyển hướng đến cơ sở hạ tầng thực thi pháp luật để ngăn chặn việc khai thác thêm.

Ngoài ra, Cảnh sát Quốc gia Hà Lan đã phát hành 1 công cụ để kiểm tra khả năng xâm phạm dựa trên tập dữ liệu chứa 600.000 địa chỉ e-mail, tên người dùng và mật khẩu đã được xác định trong quá trình hoạt động.

Emotet sẽ bị xoá bỏ hàng loạt vào ngày 25/4/2021

Cảnh sát Hà Lan đã thu giữ 2 máy chủ trung tâm đặt tại nước này và cho biết họ đã triển khai một bản cập nhật phần mềm để vô hiệu hóa mối đe dọa do Emotet gây ra.

Cơ quan này cho biết: “Tất cả các hệ thống máy tính bị nhiễm sẽ tự động truy xuất bản cập nhật này, sự lây nhiễm Emotet sẽ được ngăn chặn. Dự kiến, Emotet sẽ bị gỡ bỏ lúc 12:00 giờ địa phương ngày 25/4/2021 khỏi tất cả các máy bị xâm nhập.”

Europol cảnh báo: “Sự kết hợp của cả các công cụ an ninh mạng được cập nhật liên tục và nhận thức về an ninh mạng là điều cần thiết để tránh trở thành nạn nhân của các mạng botnet tinh vi như Emotet. Người dùng nên kiểm tra cẩn thận e-mail của mình và tránh mở các tin nhắn, file đính kèm từ những người gửi không xác định".

Phương Thanh

(Theo The Hacker News)

11:00 | 01/02/2021

08:00 | 23/05/2022

14:00 | 21/01/2021

09:00 | 22/03/2021

08:00 | 12/01/2021

09:00 | 11/10/2024

Một chuỗi các lỗ hổng bảo mật mới đã được phát hiện trong hệ thống in CUPS (Common Unix Printing System) Linux, có thể cho phép các tin tặc thực hiện chèn lệnh từ xa trong một số điều kiện nhất định.

14:00 | 02/10/2024

Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đưa ra cảnh báo về một lỗ hổng bảo mật nghiêm trọng trong Ivanti Virtual Traffic Manager (vTM) đang bị khai thác tích cực bởi các hacker.

10:00 | 01/10/2024

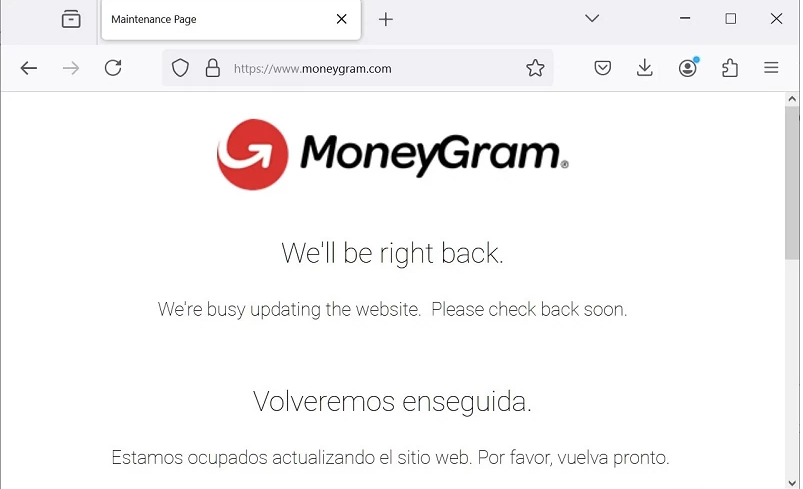

MoneyGram, công ty cung cấp dịch vụ chuyển tiền lớn thứ hai thế giới đã xác nhận bị tấn công mạng sau nhiều ngày người dùng gặp sự cố và phàn nàn về dịch vụ. Sự cố bắt đầu từ ngày 20/9 khiến người dùng không thể nhận tiền hay xử lý giao dịch, website cũng không thể truy cập.

14:00 | 05/09/2024

Công ty an ninh mạng Lumen Technologies (Mỹ) cho biết, một nhóm tin tặc Trung Quốc đã khai thác một lỗ hổng phần mềm để xâm nhập vào một số công ty Internet tại Hoa Kỳ và nước ngoài.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024