Các tin tặc này được cho là có nguồn gốc từ Triều Tiên và đã thực hiện những cuộc tấn công mạng nhằm vào các cửa hàng trực tuyến, trang web thương mại điện từ tháng 5/2019 cho đến nay.

Một trong những “nạn nhân” lớn của các tin tặc mà SanSec phát hiện ra đó là Claire - chuỗi cửa hàng bán lẻ phụ kiện và trang sức của Mỹ. SanSec cho biết hệ thống của Claire đã bị hacker tấn công và xâm nhập vào ngày 4/6/2020.

Theo SanSec, hình thức thức tấn công mà các tin tặc sử dụng có tên gọi “Magecart”. Mặc dù, cách tấn công có bản chất đơn giản nhưng đòi hỏi kỹ năng cao từ phía các tin tặc để thực thi. Mục tiêu tấn công của các tin tặc là chiếm quyền kiểm soát máy chủ của các cửa hàng trực tuyến, các widget bên thứ 3 được cài đặt trên trang web… để có thể cài đặt và thực thi mã độc trên giao diện của trang web.

Các mã độc chỉ được kích hoạt trên giao diện thanh toán của trang web và sẽ âm thầm lưu lại các thông tin chi tiết về tài khoản thanh toán của người dùng khi họ khai báo thông tin thanh toán. Các dữ liệu này sau đó được gửi cho máy chủ bên ngoài do tin tặc kiểm soát. Các dữ liệu bị đánh cắp sẽ được sử dụng để mua sắm trên mạng hoặc bán trên thị trường chợ đen.

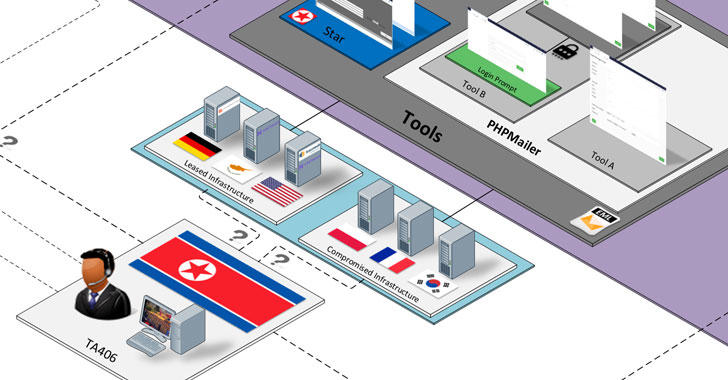

Hình thức tấn công “Magecart” thường đòi hỏi tin tặc phải duy trì hoạt động của một cơ sở hạ tầng lớn để lưu trữ mã độc hoặc để thu thập dữ liệu. SanSec cho biết đã phát hiện ra bằng chứng cho thấy cơ sở hạ tầng mà tin tặc sử dụng trong những vụ tấn công “Magecart” gần đây từng được các tin tặc tại Triều Tiên sử dụng trong những vụ tấn công mạng trước đó.

Willem de Groot, nhà sáng lập của SanSec khẳng định có bằng chứng cho thấy nhóm tin tặc với tên gọi Hidden Cobra, có nguồn gốc từ Triều Tiên là thủ phạm đứng đằng sau những vụ tấn công mạng nhằm vào các trang thương mại điện tử trong thời gian gần đây.

“Cách thức để Hidden Cobra chiếm quyền truy cập hệ thống máy chủ là chưa được rõ, nhưng các tin tặc thường sử dụng các email lừa đảo nhằm vào quản lý các cửa hàng để lấy cắp mật khẩu”, Willem de Groot cho biết.

Trước đó, nhiều nhóm tin tặc được cho là đến từ Triều Tiên cũng bị cáo buộc là thủ phạm tấn công vào hệ thống mạng của nhiều ngân hàng trên toàn cầu để lấy cắp tiền và thực hiện các vụ lừa đảo.

Nhiều chuyên gia bảo mật cũng đã cáo buộc tin tặc Triều Tiên là tác giả của loại mã độc tống tiền WannaCry từng khiến cả thế giới phải “điên đầu”, tuy nhiên, đến nay vẫn chưa có bằng chứng cụ thể nào để chứng minh cho điều này.

Tuệ Minh

08:00 | 25/06/2020

16:00 | 21/08/2020

22:00 | 15/08/2022

07:00 | 23/06/2020

11:00 | 22/05/2020

13:00 | 09/03/2021

08:00 | 15/04/2020

12:00 | 06/05/2024

Trên trang web của RansomHub, nhóm tin tặc tống tiền này đã công bố một số dữ liệu đã đánh cắp từ công ty con Change Healthcare của United Health. Đây là hành động nhằm mục đích yêu cầu công ty chăm sóc sức khỏe của Hoa Kỳ phải đáp ứng những điều khoản trong thỏa thuận tống tiền của tin tặc.

08:00 | 04/04/2024

Các nhà nghiên cứu bảo mật phát hiện ra plugin của bên thứ ba hiện có dành cho ChatGPT có thể hoạt động như một bề mặt tấn công mới để truy cập trái phép vào dữ liệu nhạy cảm.

14:00 | 22/02/2024

Các nhà nghiên cứu của hãng bảo mật Kaspersky đã phát hiện ra một dòng phần mềm độc hại mới được phân phối một cách bí mật thông qua các ứng dụng, phần mềm bẻ khóa (crack), nhắm mục tiêu vào ví tiền điện tử của người dùng macOS. Theo các nhà nghiên cứu, mối đe dọa mới này có những tính năng nổi trội hơn so với việc cài đặt trái phép Trojan trên các máy chủ proxy đã được phát hiện trước đó.

08:00 | 19/01/2024

Các nhà nghiên cứu an ninh mạng của hãng bảo mật Malwarebytes (Mỹ) đã xác định được phiên bản cập nhật của phần mềm đánh cắp thông tin trên macOS có tên là Atomic Stealer (hoặc AMOS), cho thấy các tác nhân đe dọa phát triển phần mềm độc hại này đang tích cực nâng cao khả năng của nó. Trong bài viết này sẽ xem xét những thay đổi mới nhất của Atomic Stealer và việc phân phối gần đây các quảng cáo độc hại thông qua công cụ tìm kiếm Google.

Microsoft đã phát hiện ra một lỗ hổng nghiêm trọng có tên là Dirty Stream đe dọa các ứng dụng Android phổ biến.

14:00 | 17/05/2024