này được đặt tên là AbstractEmu do sử dụng mã trừu tượng (Code abstraction) và kiểm tra chống mô phỏng được thực hiện để cản trở việc phân tích ngay từ khi ứng dụng hoạt động.

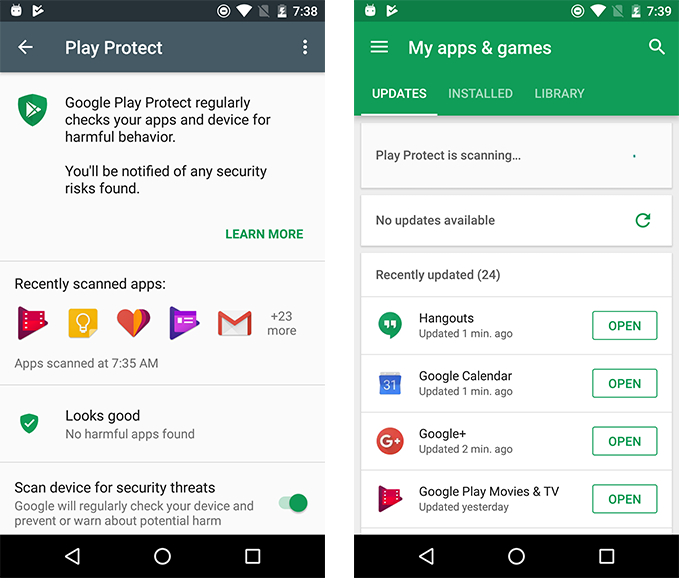

Lookout Threat Labs (Mỹ) cho biết, họ đã tìm thấy tổng cộng 19 ứng dụng Android như trình quản lý mật khẩu, trình quản lý tiến trình, trình khởi chạy ứng dụng và ứng dụng tiết kiệm dữ liệu, 7 trong số đó có khả năng chiếm quyền root. Một trong số chúng là ứng dụng Lite Launcher, đã có mặt trên cửa hàng Google Play chính thức, thu hút tổng cộng 10.000 lượt tải xuống trước khi bị xóa.

Các ứng dụng được cho là đã phân phối thông qua các cửa hàng của bên thứ ba như Amazon Appstore và Samsung Galaxy Store, cũng như các thị trường ít được biết đến khác như Aptoide và APKPure.

Các nhà nghiên cứu của Lookout cho biết: "Mặc dù hiếm gặp nhưng phần mềm này rất nguy hiểm. Bằng cách sử dụng quyền root để truy cập đặc quyền vào , tin tặc có thể tự cấp các quyền hoặc cài đặt phần mềm độc hại bổ sung vốn phải cần sự tương tác của người dùng. Các đặc quyền nâng cao cũng cấp cho phần mềm độc hại quyền truy cập vào dữ liệu nhạy cảm của các ứng dụng khác. Đây là điều không thể xảy ra trong các trường hợp bình thường".

Sau khi cài đặt, phần mềm sử dụng 1 trong 5 lỗ hổng đã bị công khai của Android để tấn công, cho phép chiếm đặc quyền root, trích xuất dữ liệu nhạy cảm và truyền dữ liệu về máy chủ. Năm lỗ hổng được sử dụng để tấn công bao gồm: CVE-2015-3636 (PongPongRoot); CVE-2015-1805 (iovyroot); CVE-2019-2215 (Qu1ckr00t); CVE-2020-0041 và CVE-2020-0069.

Lookout cho rằng những kẻ đứng sau chiến dịch phát tán hàng loạt các này có nguồn lực tài chính dồi dào. Mục tiêu cụ thể của cuộc tấn công vẫn chưa được xác định, nhưng những người dùng Android tại Mỹ bị ảnh hưởng nhiều nhất.

Root thiết bị Android hoặc bẻ khóa thiết bị iOS vẫn là những cách hiệu quả để xâm phạm hoàn toàn thiết bị di động. Thiết bị di động là công cụ hoàn hảo để tin tặc khai thác, vì chúng có vô số chức năng và chứa nhiều dữ liệu nhạy cảm của người dùng.

Bùi Thanh (Theo The Hacker News)

20:00 | 30/06/2021

22:00 | 01/01/2022

10:00 | 08/04/2022

17:00 | 26/11/2021

14:00 | 04/07/2022

07:00 | 07/06/2021

08:00 | 12/01/2022

10:00 | 15/02/2023

15:00 | 10/06/2021

10:00 | 05/06/2024

09:00 | 29/10/2024

Công ty nghiên cứu bảo mật ESET mới đây đã đưa ra cảnh báo về việc tin tặc tấn công một đối tác của họ tại Israel để mạo danh thương hiệu này nhằm phát tán mã độc.

08:00 | 26/09/2024

Theo dữ liệu mới từ Kaspersky, tình hình an ninh mạng Việt Nam đã có những dấu hiệu tích cực trong quý II/2024 so với cùng kỳ năm trước. Tuy nhiên, trước sự gia tăng và phức tạp của các loại hình tấn công mạng, việc duy trì cảnh giác cao độ và đầu tư vào các giải pháp bảo mật vẫn là nhiệm vụ cần được ưu tiên hàng đầu.

15:00 | 20/09/2024

Nhóm tin tặc tấn công có chủ đích liên quan đến Trung Quốc, được biết đến với tên gọi Mustang Panda, đã bị phát hiện sử dụng phần mềm Visual Studio Code như một phần của hoạt động gián điệp nhắm vào các chính phủ ở khu vực Đông Nam Á.

09:00 | 17/09/2024

Google thông báo rằng họ đã vá lỗ hổng zero-day thứ mười bị khai thác trong thực tế vào năm 2024.

Một lỗ hổng bảo mật hiện đã được vá trong ứng dụng ChatGPT của OpenAI dành cho macOS có thể cho phép kẻ tấn công cài phần mềm gián điệp vào bộ nhớ của công cụ trí tuệ nhân tạo (AI).

11:00 | 24/10/2024